作者:se162xg@知道創宇404積極防御實驗室

時間:2020年7月27日

1. 從IPv4到IPv6

IPv6的全稱是“Internet Protocol version 6”,意為“互聯網協議第6版”,是由國際互聯網工程任務組(IETF)在1998年12月發布的最新版本互聯網協議。相較于傳統的IPv4協議,IPv6不僅擴展了原有的地址空間,還對網絡層的通信機制進行了優化,使得報文處理過程在性能與安全性方面得以大幅提高。當前,在世界范圍內IPv4與IPv6的應用仍處于“共存”狀態,但從IPv4向IPv6的全面遷移已成為一種不可逆轉的趨勢。

一直以來,IPv4協議使用的是32位長度的網絡地址,理論上最多只能為大約43億設備分配獨立地址。隨著個人電腦、無線設備和各類智能終端的增多,顯然,這一數值已不足以滿足“萬物互聯”的需要。早在20多年以前,IETF就意識到了這一點,并將IPv6的網絡地址長度增加到128位,這樣,整個互聯網世界就能夠支持超過 3.4 * 1038 個獨立設備進行自由尋址。這是一個怎樣的天文數字?借用一個經典的比喻,我們可以用IPv6的地址空間為地球表層的每一顆原子分配一個地址,然后,剩余的地址數量也足以分配另外100+與地球同樣大小的星球。

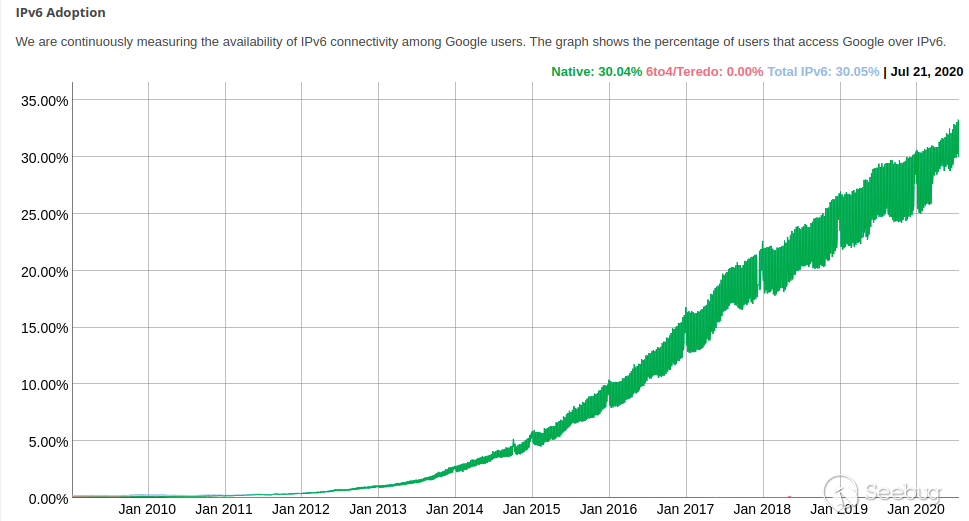

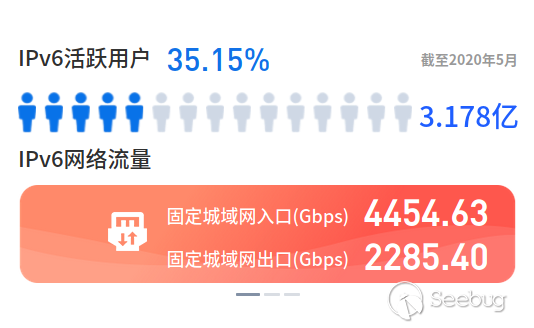

Google在過去的十年內一直對來自IPv6網絡的用戶數量的進行著統計,截至2020年7月,通過IPv6網絡訪問Google應用服務的互聯網用戶比例大約為 30% 左右。而根據國家IPv6發展監測平臺(china-ipv6.cn)的統計數據,截止到2020年5月,我國互聯網IPv6活躍用戶占比為 35.15%,優于同期世界范圍內IPv6建設部署的平均水準。

2. 國家推動下的IPv6部署

2017年11月,中共中央辦公廳、國務院辦公廳聯合印發了《推進互聯網協議第六版(IPv6)規模部署行動計劃》,全面規劃了建設基于IPv6互聯網的總體目標,吹響了中國境內部署IPv6網絡基礎設施的號角。

2020年3月,工業和信息化部頒發了《關于開展2020年IPv6端到端貫通能力提升專項行動的通知》,細化了部署IPv6的各項具體要求。其中包括:

- 要求各省(區、市)通信管理局、部屬各單位、部屬各高校、基礎電信企業繼續深化門戶網站IPv6改造。

- 到2020年末,門戶網站二級、三級鏈接的IPv6比例達到85%以上。

- 年度考核中將IPv6相關任務完成情況作為重要指標。

在全面構建IPv6網絡基礎設施的時代大潮中,部署具有IPv6兼容性的Web服務已經進化為一種自上而下的強制性合規要求。過去的幾年里,知道創宇云安全已為包括國家互聯網信息辦公室、中國銀保監會、中國公安部、中信建設、廣發證券、中國交通建設集團、招商局集團等數十個國家重點政府單位、大型央企、金融機構和高等院校的互聯網應用服務成功完成了IPv6安全合規改造及IPv6安全防護工作。

3. IPv6大數據

基于知道創宇云防御體系在2020年上半年(1月至6月)記錄的生產環境真實數據,我們將從幾個維度切入,客觀還原當下IPv6網絡的應用現狀及受威脅程度。

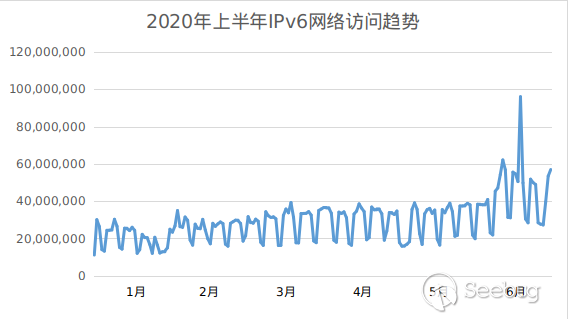

2020年1月至6月,來自IPv6網絡的正常訪問流量隨著時間推移持續增加。整個上半年,全平臺內IPv6網絡應用日均訪問量超過 2900萬 次,IPv6流量在總流量中占比約 0.33%。

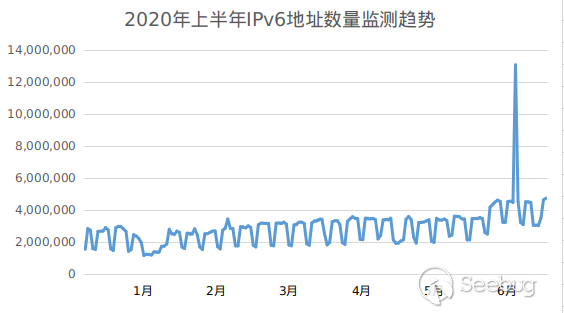

這一周期內,每日獨立IPv6地址的監測數量呈現平緩上升的趨勢,且與IPv6正常訪問流量增長趨勢較為符合。每一天,平均有大約 286萬 具有獨立IPv6地址的訪問源對知道創宇云防御平臺接入的IPv6網絡服務進行訪問。

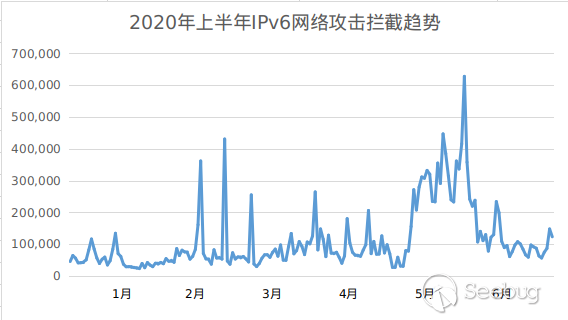

在統計區間內,知道創宇云防御平臺日均攔截來自IPv6網絡的攻擊超過 11萬 次。如上述趨勢圖所示,在2020年5月中旬至5月末出現了一波明顯的攻擊高峰,這一時段與2020年兩會召開時段基本吻合。總體來看,半年內IPv6總流量中約有 3.8% 的流量份額是被知道創宇云防御體系識別并攔截的Web攻擊流量。

| 地域 | 攻擊次數 |

|---|---|

| 中國 | 18,532,742 |

| 保留地址(區域未知) | 889,858 |

| 美國 | 372,709 |

| 德國 | 155,256 |

| 法國 | 109,676 |

| 新加坡 | 63,190 |

| 俄羅斯 | 26,961 |

| 荷蘭 | 26,363 |

| 加拿大 | 20,442 |

| 日本 | 16,810 |

整個半年內,制造IPv6網絡攻擊的攻擊源仍以中國境內IPv6地址為主。除去尚未被分配的IPv6保留地址攻擊源,剩余的主要IPv6網絡攻擊發起地域全部屬于發達國家。這一現象也從另一個角度反映了目前世界范圍內IPv6網絡升級仍是以經濟發展水平較高的國家為主導的。 ?

4. 一種新型網絡威脅

(1) 利用IPv6代理的搜索引擎收錄

近期,知道創宇威脅情報中心的安全研究員監測到一種新型互聯網黑產技術手段,部分黑產人員可以利用部署在公共網絡的具有漏洞的IPv6代理服務實現國內外知名搜索引擎對各類違法網頁的收錄。

由于這種配置漏洞的存在,任何人都可以通過點擊一個經過特殊構造的URL鏈接,使用代理服務器綁定的域名來訪問其它域名下部署的網絡服務。例如,若某個政府網站“example.gov.cn”已成功部署IPv6代理服務,那么在瀏覽器地址欄中輸入“http://https--www--baidu--com.proxy.example.gov.cn”(可能具有不同的格式)之后敲擊回車鍵,瀏覽器中實際呈現的頁面將會是百度官網的頁面。 ?

由于中國IPv6網絡當前的發展狀況,目前部署有IPv6代理服務的機構多為政府單位、央企國企及高等院校,因此相關代理服務器的域名也以“gov.cn”或“edu.cn”為主。這類域名往往在搜索引擎排名算法中具有極高的收錄權重,通過這類域名收錄的頁面會在搜索結果列表中排名十分靠前,更容易被普通用戶發現。黑產人員正是憑借這種特性來濫用高權重IPv6代理域名對違法的色情或博彩網站進行偽裝,提高其曝光度,從而實現斂財的目的。 以下是一部分我們搜集到的被搜索引擎成功收錄的違法內容頁面:

知道創宇404積極防御實驗室長久以來一直致力于對互聯網公共安全事件的監控與挖掘,對于之前監測到的類似安全事件,均已直接或通過相關監管部門及時上報給各客戶單位,避免了惡意事件的進一步發生。可以說,此類可被公開利用的IPv6代理服務并不是個例,而是一種較為“普遍”的現象。僅在過去的幾個月內,我們就累計為23家重點單位發現并上報了錯誤配置IPv6代理服務被濫用的安全事件。

(2) 域名審核機制繞過

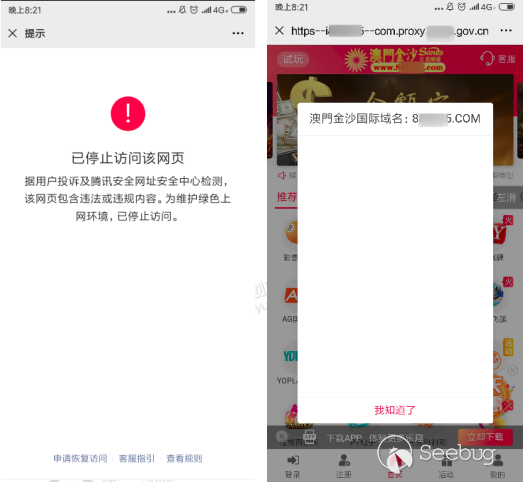

這種投毒式的高含金量域名濫用還可以幫助黑產團伙輕松地繞過一些審查機制。比如,某些移動端APP從內置瀏覽器內請求外鏈之前會先對處于域名黑名單的站點進行阻斷,防止非法違禁內容的傳播。然而,通過使用具有高可信度域名的IPv6代理,可以給違法站點披上一層合法的外衣。下圖就是一次訪問博彩類站點的成功繞過過程演示。第一次在某客戶端的內置瀏覽器直接訪問網站域名,請求被系統攔截;第二次通過IPv6代理訪問,可以在瀏覽器中成功打開站點。

(3) 漏洞分析

在發現類似的安全事件之后,404積極防御實驗室的安全研究員結合自身豐富的一線業務安全經驗,第一時間對這類漏洞產生的原因進行了分析。經研究,上述黑產團伙所利用的漏洞是一種IPv6代理服務器域名未驗證漏洞。由于代理服務器未對被代理鏈接進行域名合法性驗證,導致任意外域鏈接可通過代理服務器被成功訪問。

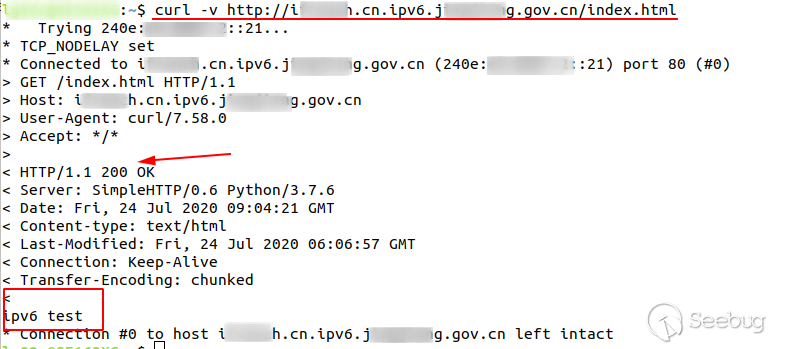

為驗證這一漏洞的存在,在IPv6環境下使用curl命令經由某個具有漏洞的代理請求自己搭建的站點,可以看到來自IPv6代理的響應中出現了站點首頁的內容“ipv6 test”。

值得說明的是,這類漏洞與受害站點源站本身沒有直接關系,而是由IPv6改造服務提供商直接造成的。為了解決IPv6“天窗問題”,即在IPv6頁面中請求內嵌IPv4外鏈時遇到的響應緩慢或無法訪問的狀況,服務提供商往往會架設IPv6代理網關對這些IPv4外鏈進行代理。如果代理網關在設計中忽視了域名驗證這一關鍵環節,就會導致惡意濫用事件的發生。

?

從本質上講,能夠通過代理發起任意請求也可以看作一種特殊的服務端請求偽造漏洞(SSRF)。我們選取了一個有漏洞的IPv6代理服務進行驗證:先在一個VPS上的80端口開啟 HTTP Web服務,從瀏覽器里通過IPv6代理訪問VPS的域名,可以看到,Web服務的訪問日志中出現了一條來自該代理服務器IP地址 180.*.*.28的請求記錄。

盡管這一類漏洞的原理不是十分復雜,它的危害性還是較為嚴重的。如果政府部門或高等院校的網站域名指向了違法違禁的內容頁面,甚至被利用進行相關內容的傳播,會對單位網站的聲譽造成不良影響。另一方面,代理服務器如果缺少訪問限制,很可能會被大量的外來的請求耗盡帶寬資源和計算資源,正常服務就會受到影響。更為嚴重的是,由于SSRF漏洞的存在,黑客可能會利用漏洞網關對外部站點發起網絡攻擊,利用代理本身的IP地址偽造自己的身份,讓網站管理員無法溯源。 ?

(4) 防護方案

當前市面上的IPv6代理網關主要使用以下兩種方式對被代理域名進行驗證。

-

由網站管理員人工維護一個域名白名單。IPv6在進行代理服務之前會檢查被代理域名是否處于當前的白名單中,對于不在名單內的域名,網關會返回403狀態碼禁止訪問。

-

在代理鏈接中添加一段簽名字符串。例如:“www.baidu.com.ed93c2.proxy.example.gov.cn”,其中“ed93c2”就是將被代理域名“www.baidu.com”和密鑰拼接后一并進行哈希函數計算得到的哈希值(部分)。代理網關在收到請求后會首先重復這個哈希計算過程,如果計算后的得到簽名與代理鏈接中提供的簽名不一致,則會拒絕本次代理請求。由于外部人員不知道代理網關使用的密鑰,也就無法通過偽造簽名來偽造代理請求。

5. 總結

由IPv4向IPv6的升級過程中,新生的威脅一定會不可避免的涌現出來,而DDOS、CC、SQL注入、網站后門等在傳統IPv4網絡中屢見不鮮的惡意攻擊手段也同樣時刻威脅著IPv6的網絡應用服務。在網絡安全領域,防護工作是一個具有“木桶效應”的命題,在線業務的安全可靠程度永遠取決于木桶上最短的那一塊木板。甲方單位在選取IPv6改造服務時,一定要考慮到相關服務的攻擊防范能力,不僅要快速合規,也要防患于為然。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1277/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1277/

暫無評論