作者:深信服千里目安全實驗室

原文鏈接:https://mp.weixin.qq.com/s/gIEPvwBE61axZfhBbB9aiw

前言

剛剛過去的2020年以極具戲劇性的開場和魔幻現實主義的中章,給傳統行業當頭一棒,疫情的延伸早已超出了絕大部分人的預料。傳統行業被迫轉型;企業被迫選擇線上辦公;學校被迫開設網課。在經濟體系運作如此困難的情況下,互聯網行業在整個市場卻占據更穩定的位置,互聯網行業飛速發展的同時也帶來了前所未有的網絡安全挑戰。

熱愛網絡安全的年輕人們,經歷了停工、停學,卻從未停下漏洞研究的腳步,據統計,2020年新增20086條漏洞信息(來源于cnvd),相較于2019年,漏洞環比增長125.1%。

產品是由人研發出來的,研發人員能力參差不齊導致漏洞這一話題永不過時。隨著漏洞噴涌式爆發,企業越來越感到麻木,在經過一次又一次的實戰演練的磨練,企業IT部門也開始接受兩個重要的觀點:

1、資產梳理才是重中之重,圍繞資產匹配的安全能力才是剛需,覆蓋漏洞的數量不是唯一的考核標準。

2、安全即將變成一種文化,不管是在開發還是在日常辦公都需具備較強的安全意識。

在這個大趨勢下,安全廠商持續洞察用戶需求同時也總結了一個重要的觀點:每年都會爆發出成千上萬的漏洞,這里面到底哪些可以給客戶造成危害,針對這類漏洞如何做到精準覆蓋和快速響應才是安全廠商需要持續思考的問題。

2016年-2020年,深信服千里目安全實驗室持續緊跟國內外漏洞威脅情報,從中篩選出能給客戶帶來威脅的漏洞,第一時間推送解決方案,持續提供可感知的安全感。

在這場永不停歇的攻防戰爭中,深信服千里目安全實驗掌握一手漏洞情報,始終堅持“千里之外,洞悉風險”,與各大網絡安全廠商一同維護網絡安全,構建平衡、和諧的網絡生態系統。

《漏洞威脅分析報告》,深信服千里目安全實驗室第一次從圍繞”不同視角下的漏洞威脅”和“深信服漏洞閉環體系建設”兩個方面,基于深信服安全服務和安全云腦的基礎數據中心結合深信服威脅對抗指揮中心的能力中臺針對2020年漏洞爆發情況進行回顧,分析2020年高危漏洞,反思漏洞威脅應對措施,為企業提供可靠且具針對性的安全建議。

上冊:不同視角下的漏洞威脅

國內外安全事件頻發,報告上冊圍繞基于深信服安全服務和安全云腦的基礎數據中心結合深信服威脅對抗指揮中心的能力中臺針對2020年漏洞爆發情況進行回顧,通過深信服的基礎數據關聯模型,思考漏洞威脅閉環體系。

1.企業資產視角下的漏洞威脅

2020年全年,深信服安全服務團隊長期為政府、金融、互聯網、教育、通信、醫療、交通、能源等多個行業數千個企業提供安全服務,再結合深信服獨有安全云腦的基礎數據進行分析,從企業資產的視角,呈現出面對企業最重要的漏洞威脅情況。

企業資產的漏洞威脅情況

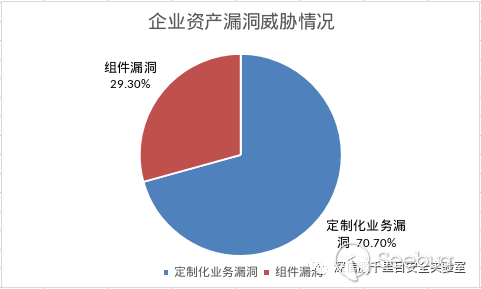

回顧安全服務結合安全云腦的基礎數據進行聚類統計的數據可以明顯看出,企業資產所面臨的的可利用漏洞威脅依舊是定制化業務為主,占比高達70.7%;剩下的威脅主要來源于組件漏洞,占比29.3%。

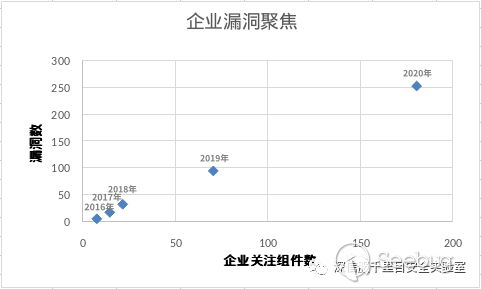

組件漏洞的快速響應依舊是值得企業關注的重點 從深信服千里目安全實驗室2016-2020年通告數據可以看出,由于攻防競賽理念的逐步普及,企業也逐步接受并需要針對自己資產的緊急漏洞通告,從最開始不清楚自己使用的哪些組件,逐步演變到對自己使用的組件和版本了如指掌,并持續聚焦最新的可利用漏洞提升優先級處理閉環。

從攻擊者的視角來看,一般攻擊者在收集好客戶的資產后會進行一些基本的探測(包括指紋識別,敏感路徑探測,登錄測試等),探測到需要的信息后會嘗試一擊命中,比如針對指紋識別到的組件,選擇這個組件的已知的可利用的漏洞可以減少Fuzz所帶來的的巨大動靜,減少被安全產品感知或者防御的概率,提高攻擊成功率。

從攻擊者的視角來看,一般攻擊者在收集好客戶的資產后會進行一些基本的探測(包括指紋識別,敏感路徑探測,登錄測試等),探測到需要的信息后會嘗試一擊命中,比如針對指紋識別到的組件,選擇這個組件的已知的可利用的漏洞可以減少Fuzz所帶來的的巨大動靜,減少被安全產品感知或者防御的概率,提高攻擊成功率。

這類組件主要有兩個特點:

1、組件相對容易獲取到,導致研究組件漏洞的安全研究人員很多;

2、這類組件經歷了多年的安全研究人員挖掘,相對來說安全性會高一些,但一旦高危漏洞爆發,將會影響大量企業。

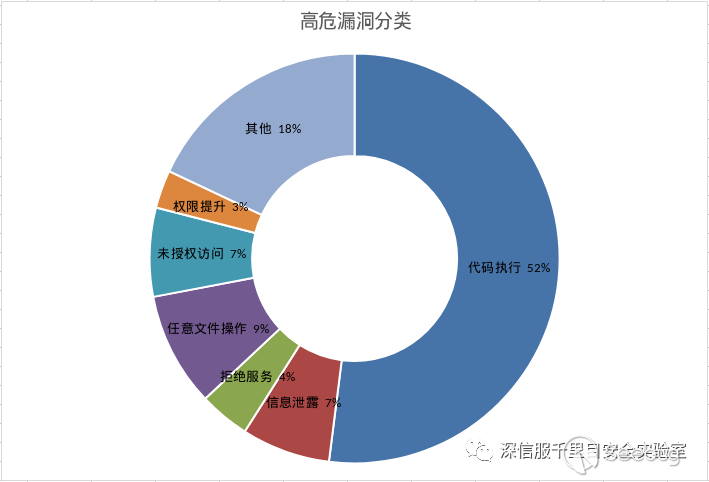

攻防就是一個博弈的過程,攻擊者基于客戶所使用的組件不斷地挖掘并利用漏洞,防御者不斷識別攻擊者的研究方向,制定解決方案。2020年深信服千里目安全實驗室跟蹤高危漏洞250余個。其中代碼執行占比最高,達52%!下圖中的其他包含XML外部實體注入、安全繞過、提權、XSS、認證繞過、反序列化、緩沖區溢出、命令注入、目錄遍歷、目錄穿越、權限繞過、認證繞過、容器逃逸和錯誤訪問控制。

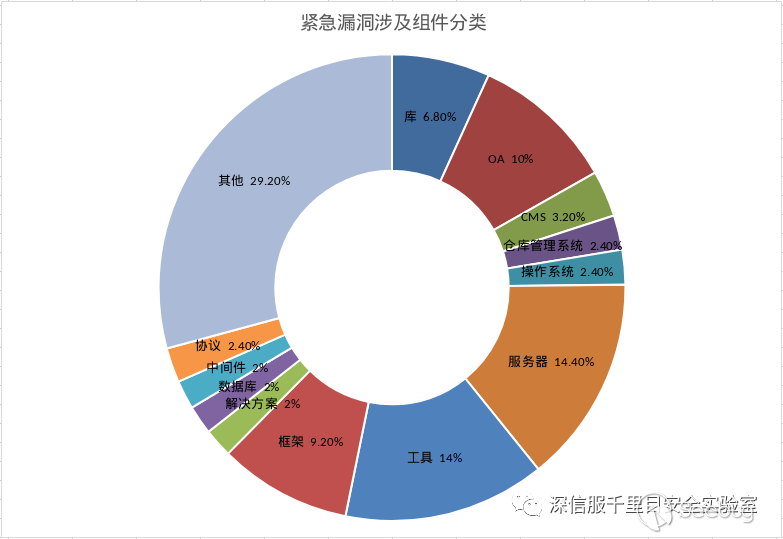

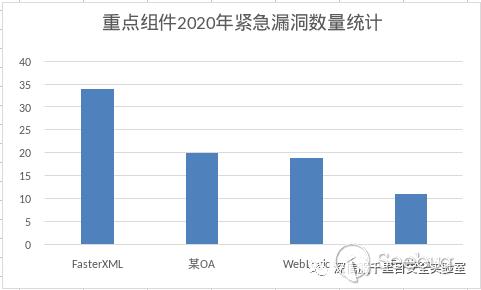

上述漏洞涉及130余個重點組件(累計180個組件),從組件維度來看,今年的緊急漏洞依舊聚焦在服務器類、工具類和框架類型的組件,中間件、CMS組件漏洞數量略有下降,2020年最“火”的組件Top3為FasterXML、某OA和WebLogic。

在2020年漏洞中我們清楚看到,FasterXML漏洞以34個位列榜首;某OA漏洞以20個,最后WebLogic以漏洞19排名第三。深信服千里目安全實驗室將重點分析上述三個組件。

在2020年漏洞中我們清楚看到,FasterXML漏洞以34個位列榜首;某OA漏洞以20個,最后WebLogic以漏洞19排名第三。深信服千里目安全實驗室將重點分析上述三個組件。

FasterXML

(1)組件介紹

FasterXML Jackson是美國FasterXML公司的一款適用于Java的數據處理工具。Jackson-databind是其中的一個具有數據綁定功能的組件。Jackson-databind可以將Java對象轉換成json對象,同樣也可以將json轉換成Java對象。

(2)組件分布

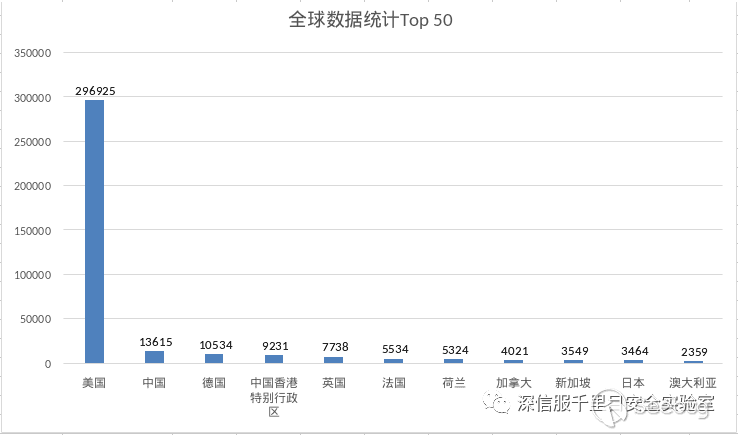

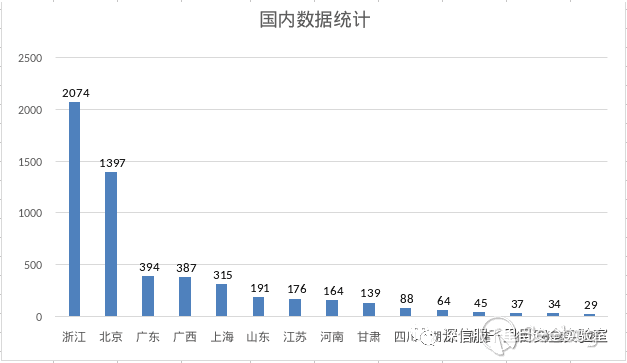

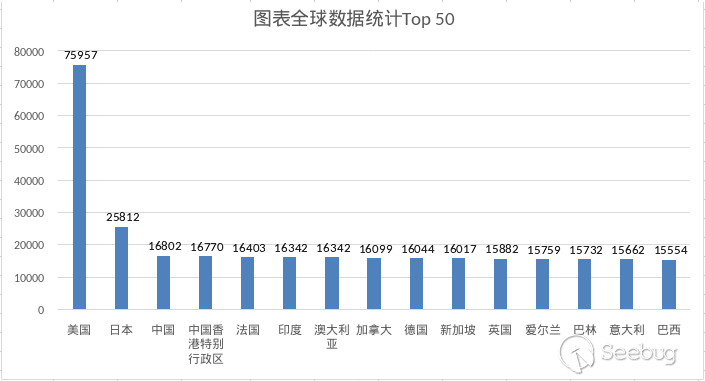

根據全網數據統計,使用fasterxml jackson-databind的網站多達30萬余,其中大部分集中在美國,而中國的使用量排在第二位。其中浙江、北京、廣東、廣西四省市使用量最高。通過網絡空間搜索引擎的數據統計和柱狀圖表,如下圖所示。

(3)漏洞介紹

(3)漏洞介紹

| 漏洞名稱 | 漏洞ID | 影響版本 | 危害等級 |

|---|---|---|---|

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-8840 | Fasterxml Jackson-databind < 2.9.10.2 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-9547 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-9548 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind服務請求偽造漏洞 | CVE-2020-10969 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | 無 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-10650 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | 無 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-10672 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-10673 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-10968 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-11111 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-11112 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-11113 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind服務請求偽造漏洞 | CVE-2020-11619 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-11620 | Fasterxml Jackson-databind < 2.9.10.4 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-14060 | Fasterxml Jackson-databind < 2.9.10.5 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-14061 | Fasterxml Jackson-databind < 2.9.10.5 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-14062 | Fasterxml Jackson-databind < 2.9.10.5 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-14195 | Fasterxml Jackson-databind < 2.9.10.5 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-24750 | Fasterxml Jackson-databind < 2.9.10.6 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-24616 | Fasterxml Jackson-databind < 2.9.10.6 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | 無 | Fasterxml Jackson-databind < 2.9.10.6 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | 無 | Fasterxml Jackson-databind < 2.9.10.6 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-35490 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-35491 | Fasterxml Jackson-databind < 2.9.10.8 | 更新 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-36179 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-36180 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-36181 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-36182 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-36183 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-36184 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-36185 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-36186 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-36187 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-36188 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-36189 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

| Fasterxml Jackson-databind遠程代碼執行漏洞 | CVE-2020-35728 | Fasterxml Jackson-databind < 2.9.10.8 | 高危 |

上述表中記錄的漏洞是2020年FasterXML官方披露的漏洞,并且不需要任何二次開發與復雜的配置,僅僅需要用戶使用的組件或者框架集成了上述版本的fasterxml jackson-databind,并且配置了enableDefaultTyping即可。攻擊者通過用戶暴露出的fasterxml Jackson-databind序列化接口,發送精心構造惡意流量,惡意數據在服務器上先進行反序列化操作,再進行序列化操作(如果在屬性JavaBean對應的get方法中出現問題則需要再次進行序列化操作)時執行任意代碼。

2020年FasterXML Jackson-databind 爆發的漏洞依然是:利用FasterXML Jackson-databind與第三方類庫相結合,攻擊者可以通過FasterXML Jackson-databind的反序列化功能,執行第三方庫中的方法,進行JNDI注入攻擊。攻擊方式與以往相同。在FasterXML Jackson-databind最新版本中,將會使用新的方式對Java反序列化漏洞的進行修復。****預計2020年之后,FasterXML Jackson-databind的Java反序列化漏洞數量將會降低。

某OA系統

(1)組件介紹

OA為各行業不同規模的眾多用戶提供信息化管理能力,包括流程審批、行政辦公、日常事務、數據統計分析、即時通訊、移動辦公等,幫助廣大用戶降低溝通和管理成本,提升生產和決策效率。該系統采用領先的B/S(瀏覽器/服務器)操作方式,使得網絡辦公不受地域限。

(2)組件分布

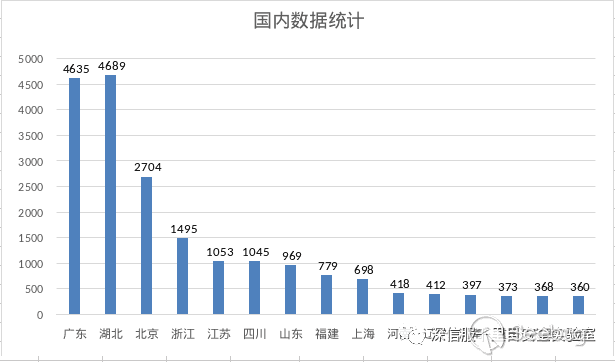

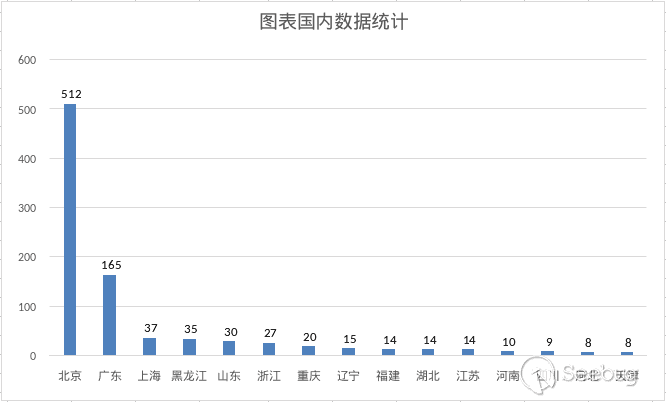

以某OA系統為例,其主要應用范圍在國內,根據全網數據統計,使用某OA系統的網站數有近3萬。其中廣東、湖北、北京三省市使用量最高。通過網絡空間搜索引擎數據統計得到的柱狀圖表如下圖所示。

(3)漏洞介紹

| 漏洞名稱 | 影響版本 | 危害等級 |

|---|---|---|

| 某OA文件上傳結合本地文件包含RCE | 某OA V11 < V11.4 | 高危 |

| 某OA任意用戶登錄 | 某OA < V11.5 | 高危 |

| 某OA 2015-2017后臺任意文件上傳(一) | 某OA 2015 - 2017 | 中危 |

| 某OA 2015-2017后臺文件包含(一) | 某OA 2015 - 2017 | 中危 |

| 某OA 2015-2017后臺文件包含(二) | 某OA 2015 - 2017 | 中危 |

| 某OA 2015-2017后臺任意文件上傳(二) | 某OA 2015 - 2017 | 中危 |

| 某OA 2015-2017后臺任意文件刪除 | 某OA 2015 - 2017 | 中危 |

| 某OA 未授權任意文件刪除 | 某OA V11.6 | 高危 |

| 某OA 后臺任意文件上傳 | 某OA < V11.7 | 中危 |

| 某OA 后臺SQL注入 | 某OA < V11.6 | 中危 |

| 某OA 后臺SQL注入 | 某OA < V11.6 | 中危 |

| 某OA 后臺SQL注入 | 某OA < V11.7 | 中危 |

| 某OA 后臺SQL注入 | 某OA < V11.7 | 中危 |

| 某OA 未授權SQL注入 | 某OA V11 < V11.6 | 高危 |

| 某OA 后臺SQL注入 | 某 < V11.6 | 中危 |

| 某OA 后臺SQL注入 | 某 < V11.6 | 中危 |

| 某OA 后臺SQL注入 | 某 <= V11.7 | 中危 |

上述表中主要記錄了2020年所披露的某OA相關漏洞,按時間先后排序。對上述表進行分析,從漏洞利用權限上來看,主要為后臺漏洞,大部分需要普通用戶權限;從漏洞類型來看,主要為SQL注入漏洞和文件上傳漏洞;從漏洞高可利用性來看,文件上傳結合本地文件包含漏洞、任意用戶登錄漏洞相對熱門。但縱觀來看,可直接未授權GetShell的漏洞較少,基本上需要先結合未授權注入或任意用戶登錄提升權限后再利用后臺漏洞GetShell。

相比2020年之前的漏洞,2020年未授權的高可利用漏洞較少,往后臺權限漏洞類型靠攏。2020年之后,可能主要以后臺漏洞披露為主,但也不排除未授權高危漏洞出現的可能性。

WebLogic

(1)組件介紹

WebLogic是美國Oracle公司出品的一個application server,確切的說是一個基于JAVAEE架構的中間件,WebLogic是用于開發、集成、部署和管理大型分布式Web應用、網絡應用和數據庫應用的Java應用服務器。

將Java的動態功能和Java Enterprise標準的安全性引入大型網絡應用的開發、集成、部署和管理之中。WebLogic是商業市場上主要的Java(J2EE)應用服務器軟件(application server)之一,是世界上第一個成功商業化的J2EE應用服務器,具有可擴展性,快速開發,靈活,可靠性等優勢。

(2)組件分布

根據全網數據統計,使用WebLogic的網站多達30萬余,其中大部分集中在美國,而中國的使用量排在第三位。其中北京、廣東、上海三省市使用量最高。通過網絡空間搜索引擎的數據統計和柱狀圖表,如下圖所示。

(3)漏洞介紹

(3)漏洞介紹

| 漏洞名稱 | 漏洞ID | 影響版本 | 危害等級 |

|---|---|---|---|

| WebLogic安全漏洞 | CVE-2020-2550 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 低危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-2551 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 高危 |

| WebLogic安全漏洞 | CVE-2020-6950 | WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 中危 |

| WebLogic安全漏洞 | CVE-2020-2544 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 低危 |

| WebLogic安全漏洞 | CVE-2020-2547 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 低危 |

| WebLogic安全漏洞 | CVE-2020-2519 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 低危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-2883 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 高危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-2884 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 低危 |

| WebLogic安全漏洞 | CVE-2020-2869 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 低危 |

| WebLogic安全漏洞 | CVE-2020-2766 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 低危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-2801 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 高危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-2867 | WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 高危 |

| WebLogic安全漏洞 | CVE-2020-2811 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 中危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-2798 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 高危 |

| WebLogic安全漏洞 | CVE-2020-2967 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 高危 |

| WebLogic安全漏洞 | CVE-2020-14588 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 高危 |

| WebLogic安全漏洞 | CVE-2020-14589 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 中危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-14687 | WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 高危 |

| WebLogic安全漏洞 | CVE-2020-14622 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 低危 |

| WebLogic安全漏洞 | CVE-2020-2966 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 低危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-14625 | WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 高危 |

| WebLogic安全漏洞 | CVE-2020-14572 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0 | 中危 |

| WebLogic安全漏洞 | CVE-2020-14652 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 中危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-14645 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 高危 |

| WebLogic安全漏洞 | CVE-2020-14557 | WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 中危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-14644 | WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 高危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-14841 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 高危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-14825 | WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 高危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-14859 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 高危 |

| WebLogic安全漏洞 | CVE-2020-14757 | WebLogic 12.2.1.3.0 | 中危 |

| WebLogic安全漏洞 | CVE-2020-14820 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 中危 |

| WebLogic安全漏洞 | CVE-2020-14883 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 高危 |

| WebLogic遠程代碼執行漏洞 | CVE-2020-14882 | WebLogic 10.3.6.0.0WebLogic 12.1.3.0.0WebLogic 12.2.1.3.0WebLogic 12.2.1.4.0WebLogic 14.1.1.0.0 | 高危 |

上述表中記錄的漏洞是2020年Oracle官方披露的WebLogic漏洞,攻擊者通過向服務器發送精心構造惡意序列化數據,當服務器進行反序列化,解析序列化數據時,觸發Java反序列化漏洞,造成執行任意代碼。

比起2020年之前的漏洞,2020年新增了IIOP協議的JAVA反序列化利用方式,也增加了Coherence組件中Extractor系列漏洞。這兩類漏洞的出現也體現了黑名單防御機制的局限性。2020年之后,可能依舊會出現利用其他WebLogic內部組件構造新的gadget進行漏洞利用。

定制化業務依舊是最常見被攻破的目標

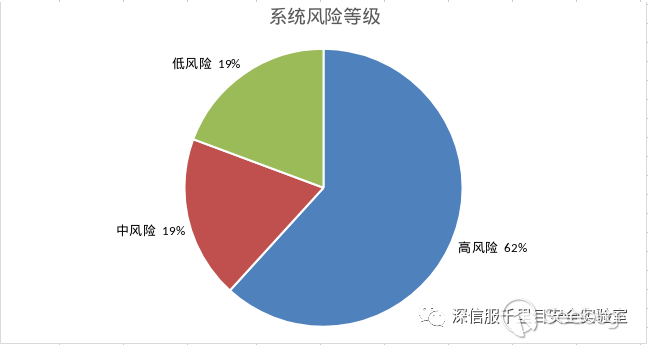

回顧全年數據,在被抽樣的企業所對應的基礎數據中,涉及200+定制化業務系統,漏洞安全威脅數量達數百個。其中,高風險系統占比高達61.3%!中風險與低風險系統占比基本持平。

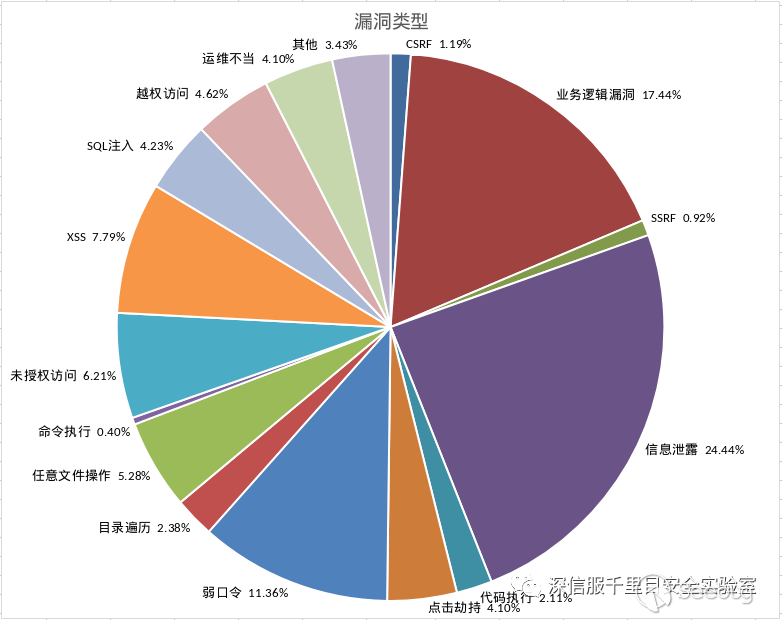

從漏洞類型來看,信息泄漏漏洞和業務邏輯漏洞是出現頻率最高的漏洞類型,占到全年Web漏洞總數的41.9%;此外XSS、未授權訪問漏洞分別占比7.9%和6.3%。

信息泄露漏洞、業務邏輯漏洞(包含但不僅限于暴力破解、用戶名窮舉、任意密碼重置、任意用戶\企業注冊、驗證碼固定、圖形碼可重復利用、支付\退款邏輯漏洞)、弱口令,在本次調研分別占比24.4%、17.4%、11.4%,屬于高發漏洞類型,但受業務系統的重要程度、部署位置等影響,危害等級沒有明顯規律。企業在日常管理中,仍需加強巡檢,結合定期漏洞掃描和必要的滲透測試及時發現修補此類漏洞。

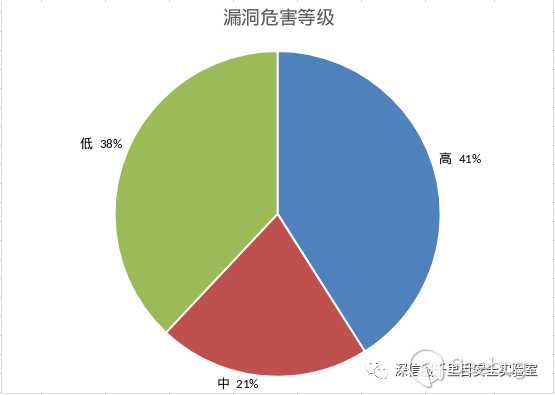

從漏洞嚴重維度來看,嚴重與高危漏洞占比高達41%,中危漏洞占比21%,其中漏洞造成嚴重影響的依舊是SQL注入、命令注入和代碼注入漏洞。

SQL注入即通過把SQL命令插入到Web表單提交或輸入域名或頁面請求的查詢字符串,最終達到欺騙服務器執行惡意的SQL命令。攻擊者利用SQL注入漏洞,可以獲取數據庫中的多種信息(例如:管理員后臺密碼),從而脫取數據庫中內容(脫庫)。在特別情況下,還可以修改數據庫內容或者插入內容到數據庫,如果數據庫權限分配存在問題,或者數據庫本身存在缺陷,那么攻擊者可以通過SQL注入漏洞直接獲取Webshell或者服務器系統權限。在本次抽樣調查中,有87.5%的SQL注入漏洞被判定為高危。近幾年安全水平整體有較大的提升,總體上SQL注入漏洞發生頻率有所減少,本次抽樣中占比4.3%,雖此漏洞數量呈下降趨勢,但還是一個有力殺器,各企業仍需加以重視。

命令注入是一種攻擊,其目標是通過易受攻擊的應用程序在主機操作系統上執行任意命令。在此攻擊中,攻擊者提供的操作系統命令通常以易受攻擊的應用程序的權限執行。成功利用此漏洞會造成:執行未經授權的代碼或命令;DoS:崩潰,退出或重新啟動;讀取/修改文件或目錄;讀取應用數據;修改申請數據等。代碼注入是用戶通過提交執行命令,由于服務器對用戶的輸入沒有過濾或者過濾不嚴導致非預期的代碼被執行。命令注入成功和代碼注入成功都可能導致數據完整性喪失、機密性喪失,因為注入的代碼數據始終與數據調用或寫入有關。此外,代碼注入通常可以導致執行任意代碼。代碼注入與命令注入的不同之處在于,攻擊者僅受注入語言本身的功能的限制。如果攻擊者能夠將PHP代碼注入到應用程序中并執行該代碼,則它們僅受PHP能力的限制。命令注入包括利用現有代碼來執行命令,通常是在shell上下文中執行。代碼注入和命令注入類漏洞一旦出現,大概率危害重大,在此次抽樣調查的數據中,89.5%的代碼注入和命令注入漏洞被判定為高危漏洞,73.7%為公開已知漏洞,三四年過去,MS17-010仍然受到攻擊者青睞,在本次調查樣本中仍有一席之地。好在近年對于那些威脅程度較高的漏洞類型,安全人員已將其控制在較低出現頻率,代碼注入和命令注入僅占比2.5%。

深信服千里目安全實驗室建議,除必要的滲透測試外,企業還應該定期整理資產,同時提升員工安全意識 ,將安全即將變成一種文化,不管是在開發還是在日常辦公都需具備較強的安全意識。 關注最新安全動態,及時更新相關系統,修復相關漏洞。

2.APT視角下的漏洞威脅

漏洞是發起APT攻擊的重要武器之一,本節要從漏洞角度闡述漏洞在APT攻擊各階段的作用及漏洞利用趨勢,為研究APT攻擊提供更好的洞察。

2020年度深信服千里目安全實驗室監測到的熱門APT組織使用的熱門漏洞約33個,涉及網絡設備漏洞、系統漏洞、文件漏洞、瀏覽器漏洞、數據庫漏洞、應用程序漏洞、郵件服務器漏洞等7種類型,關聯APT組織11個。

2020年度,深信服千里目安全實驗室監測到的熱門APT組織主要在APT攻擊的初始打點(Initial Access)階段和權限提升(Privilege Escalation)階段利用漏洞開展攻擊,具體利用情況總結概述如下:

(1)在初始打點(Initial Access)階段利用的漏洞包括:CVE-2019-11510、CVE-2019-19781、CVE-2020-5902、CVE-2019-10149、CVE-2020-2021、CVE-2020-1631、CVE-2019-1652、CVE-2019-1653、CVE-2020-10189、CVE-2020-8218、CVE-2018-13379、CVE-2019-1579、CVE-2020-15505、CVE-2020-5135、CVE-2020-0688、CVE-2019-2390、CVE-2019-6110、CVE-2019-6109、CVE-2018-20685、CVE-2019-1367、CVE-2020-1380、CVE-2020-0674、CVE-2020-0968、CVE-2019-17026、CVE-2017-11882、CVE-2017-0261、CVE-2017-0199、CVE-2018-0798及CVE-2012-0158等29個漏洞。本階段內利用漏洞開展攻擊的技術對應于MITRE ATT&CK技巧編號:T1190、T1566.001及T1566.003;

(2)在權限提升(Privilege Escalation)階段利用的漏洞包括:CVE-2020-0986、CVE-2019-0808、CVE-2016-7255及CVE-2020-1472等4個。本階段內利用漏洞開展攻擊的技術對應于MITRE ATT&CK技巧編號為T1068。

漏洞在APT攻擊中的具體使用情況

(1)初始打點(Initial Access)階段

在初始打點(Initial Access)階段,APT攻擊者主要利用面向互聯網的基礎設施中遺留的一些漏洞進行攻擊,以此獲取對系統的初始訪問權限,主要采用的攻擊技術包括Exploit Public-Facing Application和External Remote Services[MITRE ATT&CK]。

綜合各方面的信息,本年度內APT攻擊者在初始打點(Initial Access)階段利用漏洞的情況簡要匯總如下表所示。

| 戰術 | 漏洞編號 | 漏洞類型 | 攻擊策略 | APT組織 |

|---|---|---|---|---|

| T1190 | CVE-2019-11510 | 網絡設備漏洞 | 攻擊公開暴露應用并植入后門 | Pioneer Kitten |

| T1190 | CVE-2019-19781 | 網絡設備漏洞 | 攻擊公開暴露應用并植入后門 | Pioneer Kitten |

| T1190 | CVE-2020-5902 | 網絡設備漏洞 | 攻擊公開暴露應用并植入后門 | Pioneer Kitten |

| T1190 | CVE-2019-10149 | 郵件服務器漏洞 | 攻擊公開暴露應用并植入后門 | Hade |

| T1190 | CVE-2020-2021 | 網絡設備漏洞 | 攻擊公開暴露應用并植入后門 | NA |

| T1190 | CVE-2020-1631 | 網絡設備漏洞 | 攻擊公開暴露應用并植入后門 | NA |

| T1190 | CVE-2019-1652 | 網絡設備漏洞 | 攻擊公開暴露應用并植入后門 | APT41 |

| T1190 | CVE-2019-1653 | 網絡設備漏洞 | 攻擊公開暴露應用并植入后門 | APT41 |

| T1190 | CVE-2020-10189 | 網絡設備漏洞 | 攻擊公開暴露應用并植入后門 | APT41 |

| T1190 | CVE-2020-8218 | 網絡設備漏洞 | 攻擊公開暴露應用并植入后門 | NA |

| T1190 | CVE-2018-13379 | 網絡設備漏洞 | 攻擊公開暴露應用并植入后門 | NA |

| T1190 | CVE-2019-1579 | 網絡設備漏洞 | 攻擊公開暴露應用并植入后門 | NA |

| T1190 | CVE-2020-15505 | 應用程序漏洞 | 攻擊公開暴露應用并植入后門 | NA |

| T1190 | CVE-2020-5135 | 網絡設備漏洞 | 攻擊公開暴露應用并植入后門 | NA |

| T1190 | CVE-2020-0688 | 郵件服務器漏洞 | 攻擊公開暴露應用并植入后門 | NA |

| T1190 | CVE-2019-2390 | 數據庫漏洞 | 攻擊公開暴露應用并植入后門 | NA |

| T1190 | CVE-2019-6110 | 系統漏洞 | 攻擊公開暴露應用并植入后門 | NA |

| T1190 | CVE-2019-6109 | 系統漏洞 | 攻擊公開暴露應用并植入后門 | NA |

| T1190 | CVE-2018-20685 | 系統漏洞 | 攻擊公開暴露應用并植入后門 | NA |

| T1566.003 | CVE-2019-1367 | 瀏覽器漏洞 | 結合社會工程學進行水坑攻擊 | DarkHotel |

| T1566.003 | CVE-2020-1380 | 瀏覽器漏洞 | 結合社會工程學進行水坑攻擊 | DarkHotel |

| T1566.003 | CVE-2020-0674 | 瀏覽器漏洞 | 結合社會工程學進行水坑攻擊 | DarkHotel |

| T1566.003 | CVE-2020-096 | 瀏覽器漏洞 | 結合社會工程學進行水坑攻擊 | DarkHotel |

| T1566.003 | CVE-2019-17026 | 瀏覽器漏洞 | 結合社會工程學進行水坑攻擊 | DarkHotel |

| T1566.001 | CVE-2017-11882 | 文件漏洞 | 結合社會工程學進行釣魚郵件攻擊 | Gamaredon |

| T1566.001 | CVE-2017-0261 | 文件漏洞 | 結合社會工程學進行釣魚郵件攻擊 | 摩訶草 |

| T1566.00 | CVE-2017-0199 | 文件漏洞 | 結合社會工程學進行釣魚郵件攻擊 | 響尾蛇 |

| T1566.001 | CVE-2018-0798 | 文件漏洞 | 結合社會工程學進行釣魚郵件攻擊 | 黑格莎 |

| T1566.001 | CVE-2012-0158 | 文件漏洞 | 結合社會工程學進行釣魚郵件攻擊 | NA |

通過系統分析我們發現,本年度內有一些網絡設備成為了攻擊的重點對象,攻擊者主要利用了這些設備的漏洞開展Initial Access攻擊,具體包括:

Fortinet FortiOS VPN (CVE-2018-13379)

Citrix NetScaler (CVE-2019-19781)

MobileIron (CVE-2020-15505)

Pulse Secure (CVE-2019-11510)

Palo Alto Networks (CVE-2020-2021)

F5 BIG-IP (CVE-2020-5902)

下面,我們對這幾個關鍵的漏洞進行簡要介紹。

Fortinet FortiOS SSL VPN 漏洞 (CVE-2018-13379)

CVE-2018-13379是Fortinet FortiOS SSL VPN設備的web portal中存在的一個路徑遍歷漏洞。未經身份驗證的攻擊者可以利用該漏洞通過精心制作的HTTP資源請求下載FortiOS系統文件。

Citrix NetScaler (CVE-2019-19781)

CVE-2019-19781是Citrix NetScaler設備中存在的可導致遠程代碼執行的高危漏洞,未授權的攻擊者可以利用它入侵控制Citrix設備,并實現進一步的內網資源訪問獲取。

MobileIron Core & Connector 漏洞 (CVE-2020-15505)

CVE-2020-15505是MobileIron Core & Connector設備(版本10.3及更早版本)中存在的一個遠程代碼執行漏洞。此漏洞允許攻擊者在沒有特權的情況下,可以在系統上自行選擇代碼執行。由于移動設備管理系統(Mobile Device Management, MDM)對于外部設備的配置管理至關重要,所以它們通常會得到很高的管理權限,并成為攻擊者的高價值攻擊目標。

Pulse Secure (CVE-2019-11510)

CVE-2019-11510是Pulse Connect Secure產品中存在的一個漏洞,利用該漏洞,攻擊者無需身份驗證即可遠程向設備執行命令注入,任意讀取設備上的文檔資料,如VPN帳戶密碼信息,進而進行網內橫移。

Palo Alto Networks (CVE-2020-2021)

CVE-2020-2021是Palo Alto Networks設備的身份驗證功能存在的一個安全漏洞,該漏洞會允許攻擊者獲取網內受保護的資料,或以管理員的身份登錄設備并執行管理操作。

F5 BIG-IP (CVE-2020-5902)

CVE-2020-5902是F5 BIG-IP產品中存在的一個重大遠程代碼執行漏洞,該漏洞允許攻擊者或者任何能夠遠程訪問設備流量管理用戶界面的用戶遠程執行系統命令。該漏洞影響了多個版本的BIG-IP。

(2)權限提升(Privilege Escalation)階段

在獲取初始訪問權限之后,APT攻擊者開始采用相關技術手段來擴展對環境的訪問權限,實現權限提升(Privilege Escalation)。

通過綜合分析我們發現,本年度內APT攻擊者在Privilege Escalation階段利用漏洞的情況簡要匯總下表所示。

| 戰術 | 漏洞編號 | 漏洞類型 | 攻擊策略 | *APT組織* |

|---|---|---|---|---|

| _ | CVE-2020-0986 | 系統漏洞 | 攻擊成功后進行權限提升 | DarkHotel |

| T1068 | CVE-2019-0808 | 系統漏洞 | 攻擊成功后進行權 | 摩訶草 |

| T1068 | CVE-2016-7255 | 系統漏洞 | 攻擊成功后進行權限提升 | 摩訶草 |

| T1068 | CVE-2020-1472 | 系統漏洞 | 提權后可以進行橫向移動 | APT10 |

下面,我們對這幾個關鍵的漏洞進行簡要介紹如下:

Microsoft Windows NetLogon權限提升漏洞(CVE-2020-1472)

該漏洞是Active Directory的核心身份驗證組件,允許未經身份驗證的攻擊者通過網絡訪問域控制器來完全破壞所有AD標識服務。攻擊者可以利用該漏洞進行網絡內橫移,由此再攻擊網絡中的其它設備。

Windows內核特權提升漏洞(CVE-2020-0986)

CVE-2020-0986是Windows 內核中存在一個提權漏洞。攻擊者可利用該漏洞在內核模式中運行任意代碼,安裝程序,查看、更改或刪除數據,或者創建擁有全部用戶權限的新帳戶。

Microsoft Windows權限訪問控制漏洞(CVE-2019-0808)

CVE-2019-0808是Windows系統存在的一個內核漏洞,該漏洞只影響Windows 7和Windows Server 2008,漏洞允許攻擊者提升權限并在內核模式下執行任意代碼。在谷歌威脅分析團隊的報告中發現該漏洞用于進行Chrome沙箱逃逸,和CVE-2019-5786 Chrome 遠程代碼執行漏洞配合使用。

Microsoft Win32k特權提升漏洞(CVE-2016-7255)

CVE-2016-7255是Windows的內核模式驅動程序存在的一個特權提升漏洞。攻擊者可利用該漏洞在內核模式下執行任意代碼。

(3)APT組織利用漏洞情況小結

從攻擊階段來看,初始訪問階段主要使用網關、VPN、防火墻等網絡設備、Office、瀏覽器漏洞進行打點,或使用數據庫或郵件服務器進行打點,提權階段一般利用Windows漏洞進行提權。2020年已監測到的APT組織利用漏洞的情況總結如下:

APT 41

APT 41組織在初始打點階段,在2020年相關溯源報告顯示,其偏愛使用網絡設備漏洞,如Citrix ADC和Systems Gateway路徑遍歷漏洞(CVE-2019-19781)、Cisco Small Business RV320和RV325命令注入漏洞(CVE-2019-1652、CVE-2019-1653)、Zoho ManageEngine Desktop Central遠程代碼執行漏洞(CVE-2020-10189 )。

Pioneer Kitten

Pioneer Kitten則傾向于利用Pulse Secure Pulse Connect Secure任意文件讀取漏洞(CVE-2019-11510)、Citrix ADC和Systems Gateway路徑遍歷漏洞(CVE-2019-19781)、F5 BIG-IP遠程代碼執行漏洞(CVE-2020-5902)獲得初始訪問權限。

DarkHotel

DarkHotel喜歡使用Microsoft Internet Explorer遠程代碼執行漏洞(CVE-2019-1367、CVE-2020-1380、CVE-2020-0674)、Mozilla Firefox 遠程代碼執行漏洞(CVE-2019-17026)結合社會工程學進行釣魚、水坑攻擊打點。

XDSpy

XDSpy同樣也利用釣魚、水坑攻擊打點,有記錄的溯源報告顯示其使用過Microsoft Internet Explorer內存破壞漏洞(CVE-2020-0968)。

摩訶草

摩訶草主要利用Microsoft Office遠程代碼執行漏洞(CVE-2017-0261)進行打點、同時利用Microsoft Windows權限訪問控制漏洞(CVE-2019-0808)、Microsoft Win32k特權提升漏洞(CVE-2016-7255)進行后續的提權工作。

Gamaredon、黑格莎及響尾蛇

Gamaredon、黑格莎、響尾蛇打點使用的是Office文檔釣魚郵件攻擊,它們利用的漏洞分別是Microsoft office組件EQNEDT32.EXE內存破壞漏洞(CVE-2017-11882,Gamaredon組織所用)、Microsoft Office內存破壞漏洞(CVE-2018-0798,黑格莎組織所用)、Microsoft Office Word OLE對象代碼執行漏洞(CVE-2017-0199,響尾蛇所用)。

Hade

Hade采取了使用較少的郵件服務器漏洞Exim遠程代碼執行漏洞(CVE-2019-10149)獲得初始訪問權限。

APT 10

APT 10只收集到權限提升階段漏洞,Microsoft Windows NetLogon權限提升漏洞(CVE-2020-1472)提權后可以進行橫向移動。

其它

另外,還有一些未知APT組織攻擊事件的漏洞利用情況。他們也都是在初始訪問階段使用漏洞,進行打點工作,漏洞依然主要以網關、VPN、防火墻等網絡設備為主。所利用的漏洞名稱如下表所示。

| 序號 | 漏洞名稱 |

|---|---|

| 1 | Palo Alto Networks PAN-OS認證繞過漏洞(CVE-2020-2021) |

| 2 | JUNOS OS HTTP&HTTPS 服務高危漏洞(CVE-2020-1631) |

| 3 | Pulse Secure Pulse Connect Secure代碼注入漏洞 |

| 4 | Fortinet FortiOS路徑遍歷漏洞 |

| 5 | Palo Alto Networks PAN-OS遠程代碼執行漏洞 |

| 6 | MobileIron遠程代碼執行漏洞 |

| 7 | SonicWall VPN OS緩沖區溢出漏洞 |

| 8 | Microsoft Exchange驗證密鑰遠程代碼執行漏洞 |

| 9 | Microsoft Windows Common Controls ActiveX Control遠程代碼執行漏洞 |

| 10 | MongoDB Server權限許可和訪問控制問題漏洞 |

| 11 | OpenSSH中間人安全繞過漏洞(CVE-2019-6110) |

| 12 | OpenSSH中間人安全繞過漏洞(CVE-2019-6109) |

| 13 | OpenSSH訪問繞過漏洞(CVE-2018-20685) |

2021 APT視角下的漏洞威脅趨勢

基于對2020年APT攻擊事件的監測和對同業分析報告的梳理,2021年的APT視角下的漏洞很可能呈現如下趨勢:

(1)APT攻擊可能繼續基于漏洞獲取初始權限后開展常規惡意軟件分發

在過去的一年里,發生了多起利用常規銀行木馬(如Trickbot)獲得目標網絡立足點后實施定向勒索攻擊的事件。此外,定向勒索攻擊者也會從Genesis這樣的地下網絡市場購買受害者網絡訪問憑據。我們相信,APT攻擊者將會在今年使用同樣的策略來攻擊他們選定的目標。為此,我們需要更加關注通用惡意軟件,并在每臺受攻擊電腦上部署和采取必要的安全響應機制,以確保能夠及時發現電腦上隱藏的通用惡意軟件,防止其被用于開展定向網絡攻擊。

(2)針對遠程辦公場景的定向攻擊慢慢開始依靠邊界設備漏洞

隨著組織安全性的全面提高,網絡攻擊者將會越來越關注利用VPN網關等網絡設備中的漏洞來發起攻擊。而且,我們在前面的分析中已經對所發生的此類情況進行了總結概述。其實,這個現象與向“在家辦公”的工作形勢變化動向是一致的,這種工作形式會嚴重依賴VPN設備。而對遠程工作方式和VPN設備的依賴,與此同時也產生了一個新的潛在攻擊矢量,即通過現實世界的社會工程方法(如“網絡釣魚”)獲取用戶憑據,由此獲得對公司VPN的訪問。在某些情況下,攻擊者甚至無需在受害者的網絡辦公環境中部署惡意軟件,即可完成情報竊取。

萬變不離其宗,針對企業而言,做好資產梳理,圍繞資產建設匹配的安全能力,聚焦核心威脅,將安全變成一種文化,不管是在開發還是在日常辦公都需具備較強的安全意識,才能防范于未然。

團隊介紹

(1)深信服千里目安全實驗室

千里目安全實驗室擁有資深白帽子加博士團隊,從紅藍對抗的實戰理念出發研究黑灰產技術,已發展為包括漏洞研究團隊,實戰攻防團隊,應急響應處置團隊,威脅情報研究團隊,UEBA研究團隊,病毒查殺對抗研究團隊,異常流量大數據分析團隊以及安全效果測試團隊的綜合性安全研究團隊。

(2)深信服深藍攻防實驗室

深藍攻防實驗室是深信服專門進行攻防研究與紅隊實戰的團隊。研究對象包括:紅藍對抗、滲透攻擊鏈、通用漏洞分析與挖掘、武器開發等。作為攻擊隊參加各種實戰攻防演練,在國家級攻防演練、省級攻防演練、金融運營商等行業攻防演練、能源央企內部攻防演練等各類演習中表現突出,名列前茅。2020年在浙江、安徽、黑龍江、江西、青海、廣西、海南、內蒙、天津等省級攻防演練取得冠軍的成績,亞軍季軍數不勝數。

(3)深信服燈火安全研究實驗室

深信服安全藍軍燈火團隊是深信服科技旗下的純技術研究團隊,專注于二進制漏洞挖掘,攻防對抗,前瞻性攻防工具預研。團隊成員曾在微軟、谷歌、Intel、阿里、騰訊、華為、Adobe、Oracle、聯想、惠普、TP-Link等大型廠商或機構的產品發現了數百個安全漏洞。團隊多名成員曾入選微軟全球TOP安全研究者排行榜,在多個工業界國際安全和學術會議上發表演講和論文。

參考文獻

[1] Fortinet Advisory: FG-IR-18-384

[2] MobileIron Blog: MobileIron Security Updates Available

[3] Microsoft Security Advisory for CVE-2020-1472

[4] Microsoft: AD Forest Recovery - Resetting the krbtgt password

[5] CISA: APT Actors Chaining Vulnerabilities Against SLTT, Critical Infrastructure, and Elections Organizations

[6] Kaspersky Securelist: Advanced Threat predictions for 2021

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1498/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1498/

暫無評論