作者:百度安全實驗室

原文鏈接:https://mp.weixin.qq.com/s/YCu8e6qkrq_3AxhVRd5ygQ

0x00 概述

2022年2月Cloudflare首次披露黑客利用tp240dvr(又稱TP-240驅動程序)服務發起的新型反射放大攻擊,放大倍數超過40億,之后國內外多個安全團隊針對此類攻擊進行過解讀。

百度智云盾在關注到此類攻擊后,進行了深入分析,我們確認了這次攻擊是黑客利用Mitel公司生產的MiCollab和MiVoice Business Express協作系統上運行的TP-240drv驅動程序存在漏洞(CVE-2022-26143)發起的超大倍數的反射放大攻擊。

0x01 反射原理

攻擊者采用反射方式實施DDoS攻擊時,不是直接攻擊受害者IP,而是偽造了大量受害者IP的請求發給相應的開放服務,通常這類開放服務不對源進行校驗而是立即完成響應,這樣更大更多的響應數據包發送到受害者IP,從而實現了流量的反射,這類開放服務就是反射源。

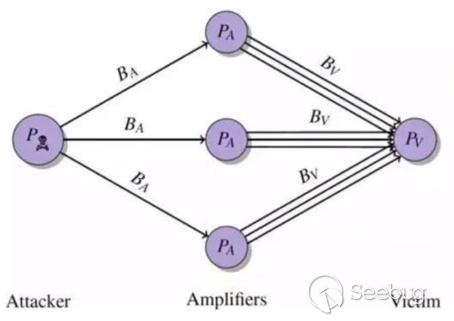

原理如下圖所示:

圖1中攻擊者P偽造了請求包BA并發送到PA,但BA的源IP是PV,所以PA響應的時候發送BV給到PV。

反射攻擊一方面隱藏了攻擊IP,同時還有一個重要特征是放大,上述原理圖中的BV往往是BA的好幾倍,甚至是成千上萬倍。正是有了這樣的特性,黑客組織樂此不疲的使用這一攻擊方式,并不斷的研究新型反射攻擊增強攻擊效果。

0x02 技術分析

百度智云盾安全專家在關注到此類攻擊后,及時進行了深層次分析和演練,我們向存在漏洞的tp240dvr服務模擬發起攻擊,通過變換請求payload,會得到不同的響應數據包。

-

攻擊模擬

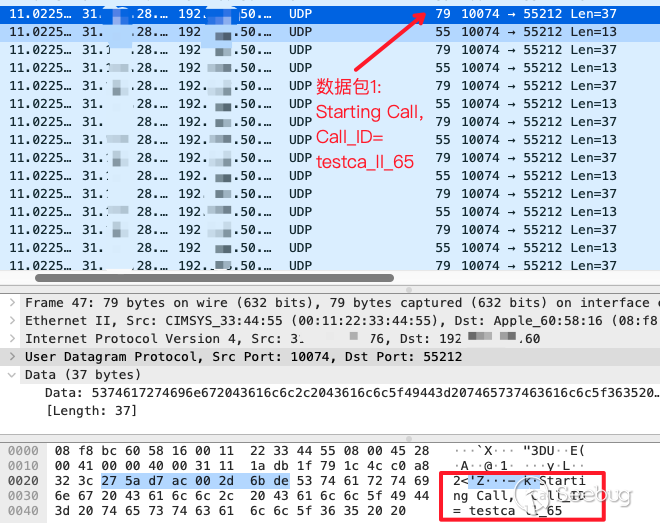

我們選取一個存在漏洞的tp240dvr服務器,向其發送精心構造的請求,請求payload為“call.startblast $Call_ID 3“,其中Call_ID為測試多個報文回復。

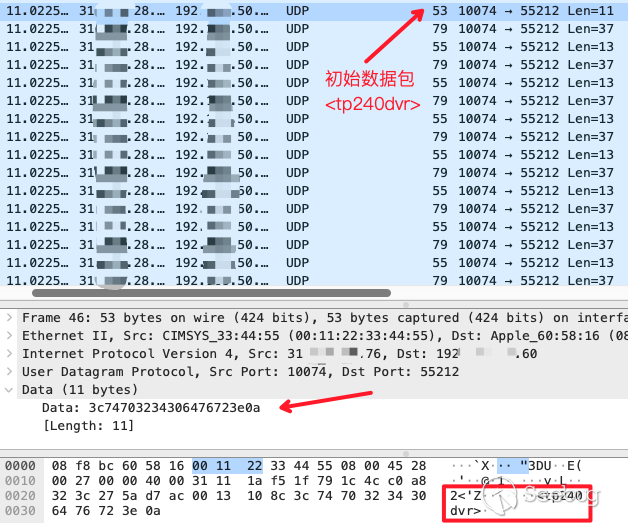

開始數據包以 <tp240dvr> 展示

在開始數據包之后,數據包以2組的形式交替出現:- 數據包A的payload: Starting Call, Call_ID= testcall_0

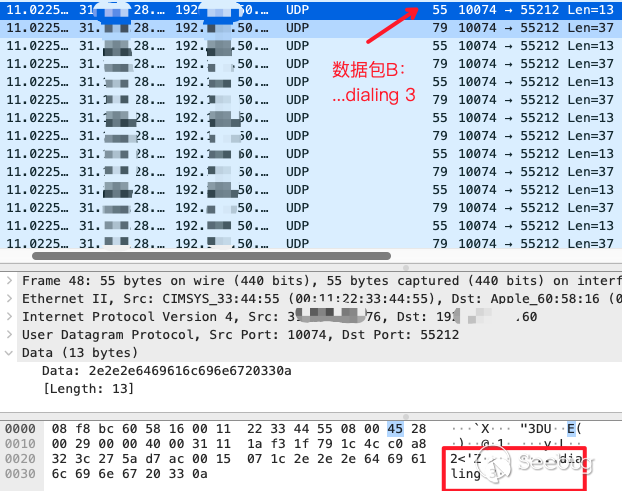

- 數據包B的payload: …dialing 3

在Call_ID字段不斷增加到number值以后,數據包即以<tp240dvr>結束

本次測試中我們的Call_ID為2000,共計收到4000個交替出現的數據包和2個開始結束包。-

最大響應包

為了測試單個服務器最多生成的響應包個數,我們使用無限大的Call_ID測試單個節點,統計分析節點響應包速率為80kpps,從測試開始到結束共計耗費19h,累計產生數據包5472698334個,累計造成包含協議頭和網絡幀間隙的放大流量高達438.3G,這些響應流量僅僅由單個payload為35字節的請求包造成的。

我們在測試中發現,tp240dvr服務在響應撥號請求時,無法繼續處理并發的額外請求,查詢Mitel公司官網可知,該服務使用單線程處理命令,一次只能處理一個請求,因此存在漏洞的服務一次只能用于發起一次攻擊。

-

放大倍數

按照我們前期對反射倍數的研究結果,科學的統計放大倍數,應當包括數據包協議頭和網絡幀間隙。詳細的方案可以參閱《MEMCACHED DRDoS攻擊趨勢》一文。

協議頭和網絡幀間隙計算為:14(以太頭)+20(IP頭)+8(UDP頭)+4(FCS頭)+20(幀間隙)=66字節,所以計算實際響應的數據包大小為

86x5472698334=470652056724字節,請求包大小為20+66=86字節。

最終我們計算得到的放大倍數為470652056724/86=54.73億倍。

54.73億的放大倍數,也是迄今為止發現的最大的反射放大攻擊,這已經超過了Cloudflare發文披露的40億倍的放大倍數。

0x03 反射源分析

1) 全網數據

攻擊發生以后,我們聯合ZoomEye對在UDP10074上存在漏洞的服務進行了全網掃描,截止到目前還沒發現大規模的數據,這可能與Mitel公司3月緊急發布的漏洞補丁有關。雖然數據量較少,但是由于攻擊放大倍數前所未有,防護仍然不可掉以輕心。

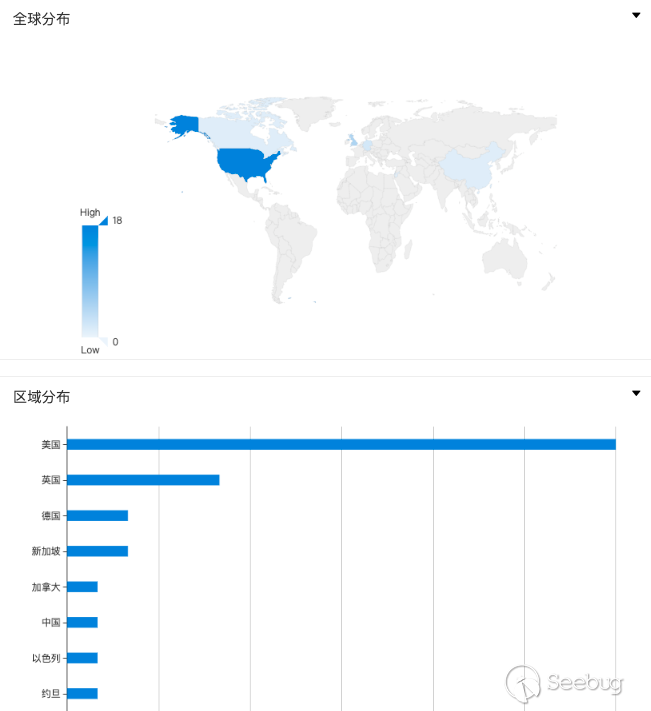

對掃描的反射源進行了調查分析,其中被利用的反射源主要來源于海外。下圖是IP分布情況:

0x04 防范建議

反射攻擊與傳統的flood攻擊相比,能更好的隱藏攻擊者,并且產生的流量更大,因而反射攻擊越來越受到黑客青睞。

建議參考以下方式提升防護能力。

1) 對互聯網服務應避免被濫用,充當黑客攻擊的幫兇

a) 禁用UDP服務,不能禁用時,應確保響應與請求不要有倍數關系

b) 啟用的UDP服務應采取授權認證,對未授權請求不予響應

2) 對企業用戶應做好防范,減少DDoS對自有網絡和業務的影響

a) 如果沒有UDP相關業務,可以在上層交換機或者本機防火墻過濾UDP包

b) 尋求運營商提供UDP黑洞的IP網段做對外網站服務

c) 選擇接入DDoS云防安全服務對抗大規模的DDoS攻擊

智云盾團隊介紹

百度智云盾是百度安全專注在互聯網基礎設施網絡安全攻防的團隊,提供T級云防、定制端防和運營商聯防等DDoS/CC防御解決方案。一直服務于搜索、貼吧、地圖、云等百度業務,在保障百度全場景業務之余也進行防御能力外部輸出,為互聯網客戶提供一體化的防御服務。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1851/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1851/

暫無評論