作者:知道創宇404實驗室

English version: http://www.jmbmsq.com/2054/

一.摘要

在實現網絡攻擊的過程中,C2 服務器、loader 服務器甚至黑客的“工作機”都有可能通過開啟 Web 服務器進行數據的傳輸。

根據 ZoomEye 網絡空間搜索引擎[1]的歷史數據,我們發現 9247 個 Cobalt Strike[2]控制端服務器中,有 6.53% 曾對外提供目錄瀏覽和文件下載服務,涉及惡意樣本、利用腳本、掃描結果等多種文件。根據已有數據,我們針對重要網段進行高頻測繪,可以發現更多的黑客“工作機”。

在研究過程中,我們還發現存在遍歷下載黑客“工作機”所有文件的行為,推斷在互聯網上已經存在眾多“獵人” 通過搜尋黑客“工作機”的方式,竊取其攻擊工具和工作結果。

二.概述

黑客在控制他人電腦竊取他人文件的同時,也會成為他人攻擊的重點對象。例如,黑客下載被他人嵌入惡意木馬的掃描工具,運行使用該掃描工具的時候其電腦就會被背后的“獵人”所控制。

本文,我們將從黑客開啟的 Web 服務器入手,通過使用 ZoomEye 網絡空間搜索引擎,成為黑客背后的“獵人”。

黑客攻擊者在進行攻擊時,會遇到各類環境,為保證攻擊成功,會使用較常用的方式下發惡意樣本。例如開啟 Web 服務器,然后通過大部分系統自帶的 curl、wget 命令實現下載。在黑客進行測試樣本和回傳數據的時候,也可以通過開啟臨時 Web 服務器實現數據的傳輸。

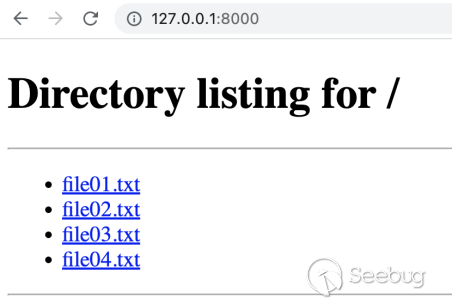

部分編程語言自帶了類似的功能,例如 Python 語言。我們可以使用一條命令開啟一個 HTTP 服務: python3 -m http.server,然后在瀏覽器上訪問的效果是這樣子的:

這種做法雖然方便了數據傳輸,卻給了其他人可趁之機。其他人若找到黑客使用的“工作機”,便可以獲取其攻擊工具,了解其攻擊手法,甚至直接獲取其竊取的數據。

三.利用 ZoomEye 平臺找黑客“工作機”

下面我們來看如何利用 ZoomEye 平臺找到這樣的黑客“工作機”。

除了網頁標題中的特征字符串之外,我們還需要指定黑客“工作機”中經常出現的關鍵詞特征,才可以在 ZoomEye 平臺精準的找到黑客“工作機”。

下面是一些搜索語句示例:

“工作機”上經常存放漏洞 EXP 攻擊工具

(title:"Index of /" title:"Directory List" title:"Directory listing for /") +"exp"

“工作機”上經常存放 log4j 漏洞利用工具

(title:"Index of /" title:"Directory List" title:"Directory listing for /") +"log4j"

“工作機”上經常部署 CobaltStrike

(title:"Index of /" title:"Directory List" title:"Directory listing for /") +"cobaltstrike"

(title:"Index of /" title:"Directory List" title:"Directory listing for /") +"cobalt strike"

“工作機”上經常部署 Metasploit

(title:"Index of /" title:"Directory List" title:"Directory listing for /") +"Metasploit"

“工作機”上經常存放包含 CVE 編號的漏洞利用工具

(title:"Index of /" title:"Directory List" title:"Directory listing for /") +"cve"

“工作機”上經常存放 payload

(title:"Index of /" title:"Directory List" title:"Directory listing for /") +"payload"

“工作機”上經常存放 calc.exe,用于木馬捆綁測試

(title:"Index of /" title:"Directory List" title:"Directory listing for /") +"calc.exe" 3.1 示例:黑客上傳掃描工具進行惡意掃描

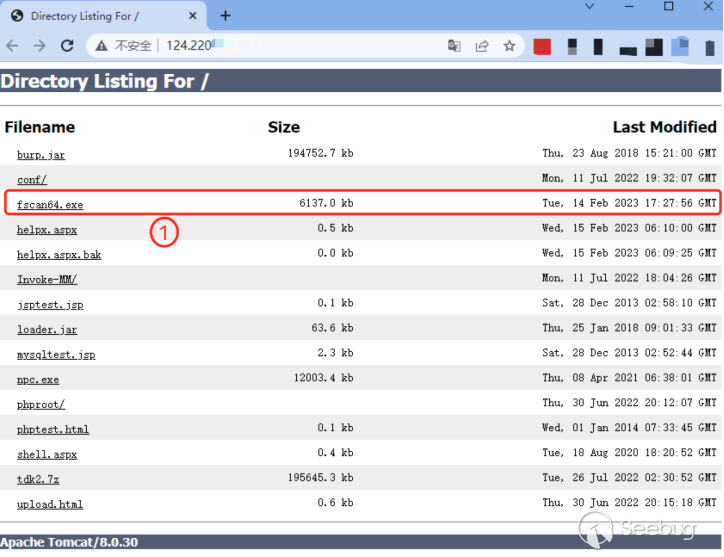

IP 地址為 124.200.*.*的服務器,在 2023 年 2 月 14 日新增了名為 fscan64.exe 的工具。在隨后的第二天(2023 年 2 月 15 日),創宇安全智腦 [3] 便捕獲了由該 IP 地址發起的 1255 次攻擊請求行為,并將該 IP 地址標記為惡意 IP 地址。

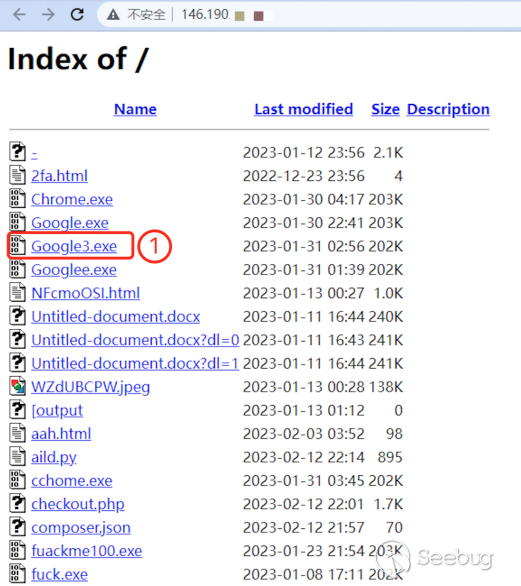

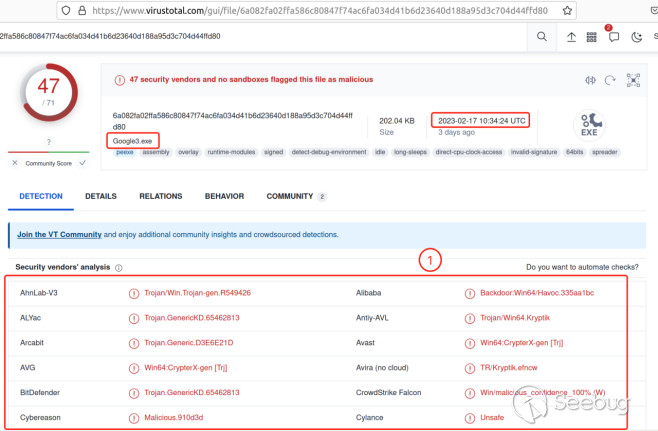

3.2 示例:黑客用于投放的惡意文件被標記為惡意

黑客在“工作機”上存儲了多個用于投放給受害者點擊的誘餌文件。我們隨機挑選一個文件“Google3.exe”,該文件出現在“工作機”上的時間為 2023 年 1 月 31 日;然后將其上傳到 Virustotal 平臺上進行驗證,顯示在 2023 年 2 月 17 日該文件已經被識別為惡意。

3.3 示例:我們可獲取黑客使用的攻擊工具

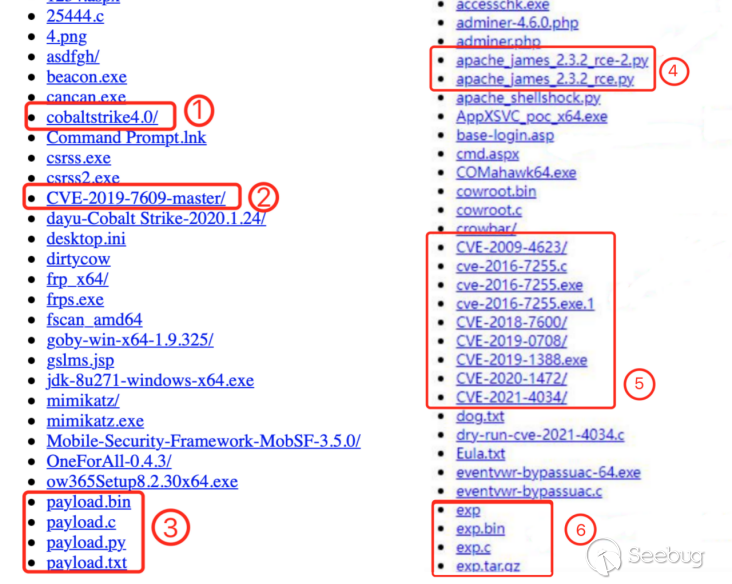

我們在黑客“工作機”上,可以獲取黑客所使用的攻擊工具, 例如 CVE 漏洞利用工具、網馬工具、Payload 代碼、誘餌文件等。

②CVE-2019-7609 Kibana遠程代碼執行漏洞利用工具

③payload代碼

④Apache James Server 2.3.2 遠程代碼執行漏洞利用工具

⑤多個CVE漏洞利用工具

⑥EXP工具

3.4 示例:我們可獲取黑客的工作結果

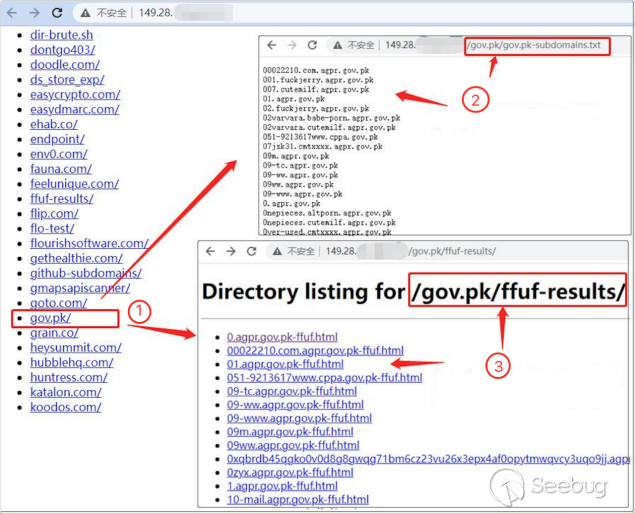

我們在黑客“工作機”上,可以獲取黑客的工作成果,例如網站掃描結果、竊取的受害者 Cookie 數據、竊取的受害者鍵盤記錄數據、竊取的受害者電腦上的文件等。

②gov.pk的子域名擴展結果

③針對各子域名,使用FFUF工具進行Web Fuzz的結果

四.測繪重點網段

4.1 Cobalt Strike控制端開放Web目錄瀏覽情況

根據ZoomEye網絡空間搜索引擎的探測結果,2020年1月1日至2023年2月16日,一共有9247個IP地址被標記為Cobalt Strike控制端。其中有 604 個 IP 地址曾經出現過對外提供目錄瀏覽和文件下載的服務,占比 6.53%。我們根據探測到的文件名等信息進行判斷,絕大多數文件均和黑客攻擊相關。這說明互聯網上的部分黑客“工作機”給了其他人可趁之機。

4.2 高頻測繪重點網段

從已識別為Cobalt Strike控制端的IP地址中,我們挑選了出現Cobalt Strike控制端最多的30個B段進行小范圍測試,針對這30個B段IP地址的 3 個端口(8000、8080、8888)進行了持續 72 個小時的高頻測繪,檢測其是否對外提供目錄瀏覽和文件下載服務,以及是否為黑客“工作機”。

結果是,在 72 個小時內,30 個 B 段的 196 萬 IP 地址中,我們測繪到有 176 個 IP 地址對外提供過目錄瀏覽和文件下載服務, 其中 13 個是黑客“工作機”。 我們進而分析其 HTTP 服務的開放和關閉時間,這 176 個 IP 地址 中,有 70 個為臨時開放 HTTP 服務后便關閉的情況。

因此,我們可以推斷,與通過網空搜索引擎進行查詢相比,針對重要網段進行高頻測繪,可以發現更多的黑客“工作機”。

五.探尋互聯網上已經存在的“獵人”

通過這種方式,作為黑客背后的“獵人”,可以直接獲取黑客“工作機”上的攻擊工具和工作結果。我們推測互聯網上已經存在這樣的“獵人”,我們嘗試來尋找之。

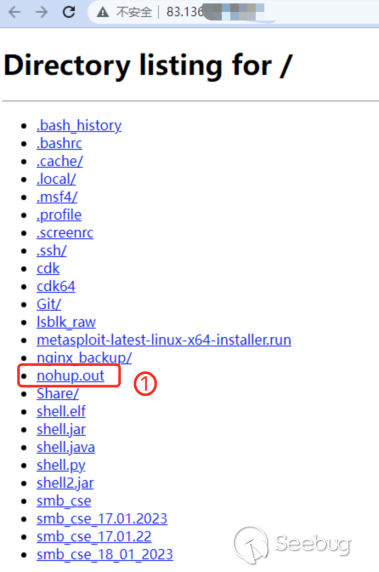

通過IP 地址 83.136.*.*的 8000 端口 HTTP 服務列出的文件,我們可判斷其是一臺黑客“工作機”。其中文件“nohup.out” 是 HTTP 服務的請求日志記錄文件。

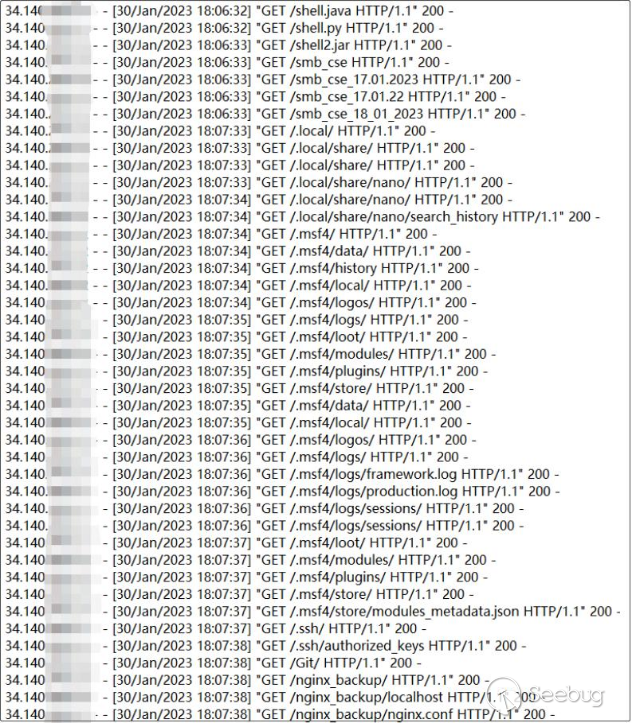

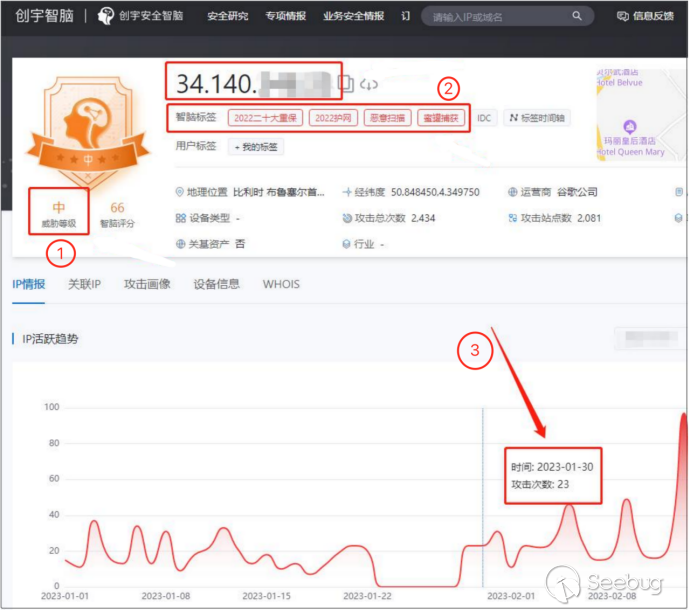

在該文件中,我們發現有一個 IP 地址 34.140.*.*的行為很可疑。該 IP 地址在 2023 年 1 月 30 日,遍歷并下載了黑客“工作機”所有文件夾下的文件。我們使用創宇安全智腦查詢 IP 地址 34.140.*.* 的威脅等級,發現該 IP 地址已被標記為惡意 IP 地址,標簽為 “2022 二十大重保”、“2022 護網”、“惡意掃描”等,且在 2023 年 1 月 30 日確實發起過惡意掃描攻擊行為。

該 IP 地址 34.140.*.* 并不是一個搜索引擎蜘蛛IP,因此我們推斷它是一個“獵人 IP”。當然,它的目標可能不僅僅是針對黑客“工作機”,也可能針對所有存在目錄瀏覽漏洞的服務器。

②該IP的標簽有“2022二十大重保”、“惡意掃描”等。

③該IP在2023年1月30日發起過23次惡意掃描攻擊行為

在文件“nohup.out”中,存在 3 個與 34.140.*.* 行為一樣的 IP 地址,我們推測其均屬于“獵人 IP”。通過這一個黑客“工作機”的示例,我們有理由推斷,在互聯網上存在眾多“獵人” 通過搜尋黑客“工作機”的方式,竊取其攻擊工具和工作結果。

六.結語

黑客攻擊者可能是一個人單打獨斗,缺點是技術能力和實戰經驗有限,無法關注到方方面面的細節;也可能是團隊合作,人員分工明確,各自負責編寫工具、實施攻擊、分析結果等,缺點是各自只關注自身負責的工作,未明確到位的工作或風險便無人關注。正是由于這些原因,使得我們通過 ZoomEye 網絡空間搜索引擎,可以捕獲到這些黑客的“工作機”。

善于攻擊的黑客不一定善于防守,也可能以獵物的方式出現在高端的獵人面前。成為攻擊事件背后的黑客,還是成為黑客背后的獵人,這是攻防對抗的升級,也是從上帝視角測繪網絡空間的魅力所在。

七.參考鏈接

[1] ZoomEye 網絡空間搜索引擎

https://www.zoomeye.org/

[2] Cobalt Strike

https://www.cobaltstrike.com/

[3] 創宇安全智腦

https://gac.yunaq.com/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/2053/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/2053/

暫無評論