作者:heige@知道創宇404高級威脅情報團隊

時間:2023年6月2日

2023年6月1日,卡巴斯基發布了一篇最新的ATP分析報告《Operation Triangulation: iOS devices targeted with previously unknown malware》[1] 稱發現了一種針對iOS的iMessage 0day漏洞攻擊,“遠程無感”的那種,隨即同一天俄羅斯聯邦安全局發布公告,翻譯如下圖:

雖然這篇公告沒有直接表明就是同一件事情,那么我們看到俄羅斯cert發布的預警[3]基本上就直接對應上了,所以一時間國內國外都在密切關注這件事件,在推特上卡巴斯基本人親自站臺引起熱議[4],在推特上也透露了很多其他的細節點,在這里一起整理一下整個事件的關鍵點:

卡巴斯基的報告:

-

卡巴斯基是在監控自己公司的Wifi流量時候發現了可疑的行為,這意味著卡巴斯基已經被攻擊。

-

攻擊目前最早能到2019年,攻擊在卡巴斯基發布報告時仍然在感染

-

漏洞攻擊方式發送帶有附件iMessage消息給目標iOS設備,無需任何用戶交互可以直接觸發漏洞,說明是一個0-Click類型漏洞,漏洞執行后遠程下載觸發提權漏洞,這符合以往完整攻擊鏈利用

另外在推特上卡巴斯基本人又補充了幾點:

-

Important: The activity observed in Operation Triangulation does not overlap with already known iOS campaigns, such as Pegasus, Predator or Reign.

[重要提示:在 Operation Triangulation 中觀察到的活動與已知的 iOS 活動不重疊,例如 Pegasus、Predator 或 Reign。]

-

I sent the details to Apple. No reply so far. But the vulns has already been patched back in Feb I guess. The 1-days Triangulation uses were once 0-days

[我把細節發給了蘋果。至今沒有回復。但我猜這些漏洞已經在2月修復了。1-days Triangulation曾經是0-days]

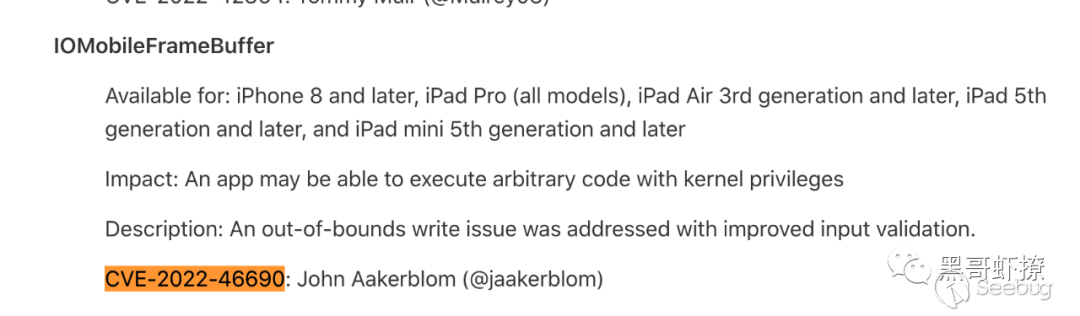

在這條推文的回復里有卡巴斯基的研究人員回復[5]可能有一個漏洞是 CVE-2022-46690 [6]

-

We are quite confident that Kaspersky was not the main target of this cyberattack. The coming days will bring more clarity and further details on the worldwide proliferation of the spyware

[我們非常有信心卡巴斯基實驗室不是這次網絡攻擊的主要目標。未來幾天,間諜軟件在全球范圍內的擴散將變得更加清晰和詳細。]

威脅情報追蹤

在卡巴斯基的報告里是給出了一些C&C domains:

addatamarket.net

ans7tv.net

anstv.net

backuprabbit.com

businessvideonews.com

cloudsponcer.com

datamarketplace.net

mobilegamerstats.com

snoweeanalytics.com

tagclick-cdn.com

topographyupdates.com

unlimitedteacup.com

virtuallaughing.com

web-trackers.com

growthtransport.com因為這個攻擊周期非常大長,時間跨度非常大,卡巴也沒給出詳細的分析及對應的時間,所以追蹤起來是非常麻煩的。首先我們創宇智腦里的whois數據查詢如下:

"mobilegamerstats.com";"ns1.bitdomain.biz,ns2.bitdomain.biz,ns3.bitdomain.biz,ns4.bitdomain.biz";"15.164.228.250";"US";"";"";"";""

"tagclick-cdn.com";"ns1.bitdomain.biz,ns2.bitdomain.biz,ns3.bitdomain.biz,ns4.bitdomain.biz";"15.206.93.78";"US";"";"";"";""

"businessvideonews.com";"ns1.dnsowl.com,ns2.dnsowl.com,ns3.dnsowl.com";"51.79.214.251";"GB";"";"";"";""

"growthtransport.com";"ns1.dnsowl.com,ns2.dnsowl.com,ns3.dnsowl.com";"165.22.89.102";"US";"";"";"";""

"virtuallaughing.com";"braden.ns.cloudflare.com,elaine.ns.cloudflare.com";"104.21.60.240";"US";"";"";"";""

"backuprabbit.com";"morgan.ns.cloudflare.com,nelci.ns.cloudflare.com";"104.21.21.154";"US";"";"";"";""

"unlimitedteacup.com";"javon.ns.cloudflare.com,nelci.ns.cloudflare.com";"104.21.55.58";"US";"";"";"";""

"cloudsponcer.com";"joyce.ns.cloudflare.com,kipp.ns.cloudflare.com";"188.114.96.3";"US";"";"";"";""

"topographyupdates.com";"dalary.ns.cloudflare.com,nero.ns.cloudflare.com";"";"";"";"";"";""

"snoweeanalytics.com";"cody.ns.cloudflare.com,harlee.ns.cloudflare.com";"172.67.184.201";"US";"";"";"";""

"datamarketplace.net";"hunts.ns.cloudflare.com,phoenix.ns.cloudflare.com";"";"";"";"";"";""

"addatamarket.net";"doug.ns.cloudflare.com,sandy.ns.cloudflare.com";"172.67.220.52";"US";"";"";"";""

"web-trackers.com";"dns1.registrar-servers.com,dns2.registrar-servers.com";"15.164.228.250";"US";"";"";"";""然后就是通過ZoomEye "kuangkuang"一頓亂搜索,因為使用cloudflare.com的那些目標的IP一般都是cdn節點,所以直接就拋棄了,重點關注剩下的幾個:

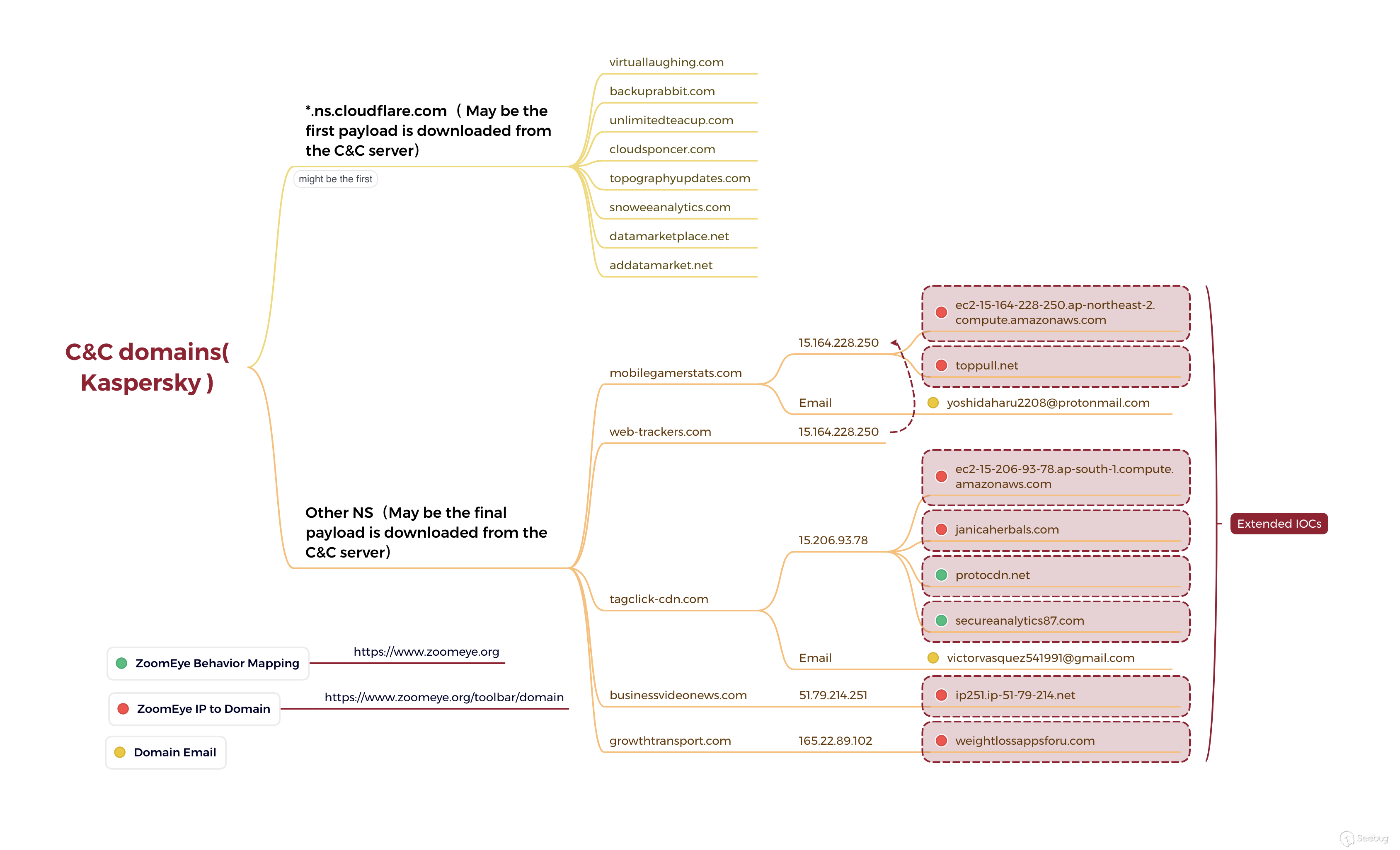

[注:在這里我有必要提一下,因為卡巴沒有給詳細的細節,實際上我們是不知道這些域名具體是提供什么服務的,但是從這個dns解析來大體可以分為兩個類別:用cloudflare.com及沒用cloudflare.com,以我個人的經驗來判斷,用cloudflare.com可能是第一步提供提取插件下載的使用的,而其他非cloudflare.com的可能是真正數據回傳控制平臺(也就是木馬的控制臺服務器),當然反過來也有可能]

mobilegamerstats.com 15.164.228.250

tagclick-cdn.com 15.206.93.78

businessvideonews.com 51.79.214.251

growthtransport.com 165.22.89.102

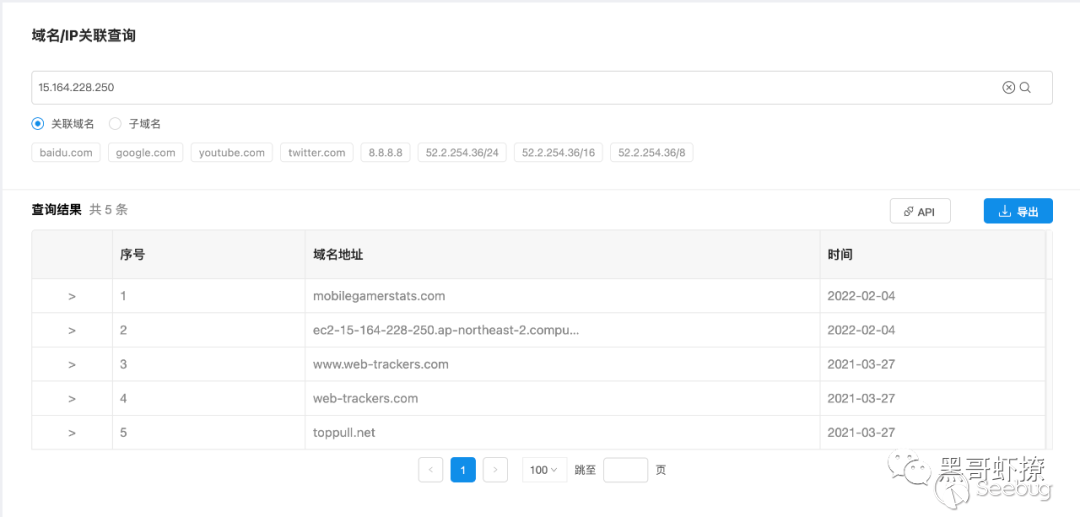

web-trackers.com 15.164.228.250web-trackers.com及mobilegamerstats.com 都在同一IP:15.164.228.250,用ZoomEye IP域名反查得到如下圖結果:

新增加了2個域名:

ec2-15-164-228-250.ap-northeast-2.compute.amazonaws.com

toppull.net15.206.93.78 新增

ec2-15-206-93-78.ap-south-1.compute.amazonaws.com

janicaherbals.com 51.79.214.251 新增

ip251.ip-51-79-214.net165.22.89.102 新增

weightlossappsforu.com可以看出 15.164.228.250 及 15.206.93.78 用的都是amazonaws.com主機,這里需要強調下的是要注意域名解析時間,不一定就屬于攻擊者。

我們繼續通過ZoomEye程序這些IP地址,通過行為測繪來進一步拓展:

15.164.228.250:443

HTTP/1.1 404 Not Found

Server: nginx

Date: Sat, 13 May 2023 11:35:14 GMT

Content-Type: text/html

Content-Length: 146

Connection: close

<html>

<head><title>404 Not Found</title></head>

<body>

<center><h1>404 Not Found</h1></center>

<hr><center>nginx</center>

</body>

</html>

SSL Certificate

Version: TLS 1.2

CipherSuit: TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

Handshake Message: x509: cannot validate certificate for 15.164.228.250 because it doesn't contain any IP SANs

Certificate:

Data:

Version: 3 (0x2)

Serial Number: 182282035563670704559472620325359925476 (0x89223e3948d9e89e1c602965a01138e4)

Signature Algorithm: SHA256-RSA

Issuer: C=GB,ST=Greater Manchester,UnknownOID=2.5.4.7,O=Sectigo Limited,CN=Sectigo RSA Domain Validation Secure Server CA

Validity

Not Before: Oct 28 00:00:00 2022 UTC

Not After : Nov 4 23:59:59 2023 UTC

Subject: CN=mobilegamerstats.com

....

jarm:2ad2ad0002ad2ad22c2ad2ad2ad2adc2ddcfd203d071c45b4b0ffe3d7b4b8915.206.93.78:443

HTTP/1.1 404 Not Found

Date: Mon, 08 May 2023 18:23:21 GMT

Server: Apache

Content-Length: 196

Connection: close

Content-Type: text/html; charset=iso-8859-1

<!DOCTYPE HTML PUBLIC "-//IETF//DTD HTML 2.0//EN">

<html><head>

<title>404 Not Found</title>

</head><body>

<h1>Not Found</h1>

<p>The requested URL was not found on this server.</p>

</body></html>

SSL Certificate

Version: TLS 1.3

CipherSuit: TLS_AES_256_GCM_SHA384

Handshake Message: x509: cannot validate certificate for 15.206.93.78 because it doesn't contain any IP SANs

Certificate:

Data:

Version: 3 (0x2)

Serial Number: 178722881683709264493282432063425747940 (0x8674c663a8d4eb66cef841962b401be4)

Signature Algorithm: SHA256-RSA

Issuer: C=GB,CN=Sectigo RSA Domain Validation Secure Server CA,L=Salford,O=Sectigo Limited,ST=Greater Manchester

Validity

Not Before: Feb 24 00:00:12 2023 UTC

Not After : Feb 24 23:59:11 2024 UTC

Subject: CN=tagclick-cdn.com

....

jarm:2ad2ad16d2ad2ad00042d42d00000061256d32ed7779c14686ad100544dc8d51.79.214.251:443

HTTP/1.1 404 Not Found

Server: openresty

Date: Sat, 29 Apr 2023 16:15:47 GMT

Content-Type: text/html

Content-Length: 150

Connection: close

<html>

<head><title>404 Not Found</title></head>

<body>

<center><h1>404 Not Found</h1></center>

<hr><center>openresty</center>

</body>

</html>

SSL Certificate

Version: TLS 1.2

CipherSuit: TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

Handshake Message: x509: cannot validate certificate for 51.79.214.251 because it doesn't contain any IP SANs

Certificate:

Data:

Version: 3 (0x2)

Serial Number: 282523145376381852661219844478979689339192 (0x33e42ca90f8006d6a3434a44da98656d938)

Signature Algorithm: SHA256-RSA

Issuer: C=US,CN=R3,O=Let's Encrypt

Validity

Not Before: Apr 21 20:47:08 2023 UTC

Not After : Jul 20 20:47:08 2023 UTC

Subject: CN=businessvideonews.com

....

jarm:2ad2ad16d2ad2ad22c2ad2ad2ad2ad47321614530b94a96fa03d06e666d6d6165.22.89.102:443

可能是ZoomEye探測時丟包 443端口的banner沒有獲取到,只有證書內容:

SSL Certificate

Version: TLS 1.2

CipherSuit: TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

Handshake Message: x509: cannot validate certificate for 165.22.89.102 because it doesn't contain any IP SANs

Certificate:

Data:

Version: 3 (0x2)

Serial Number: 235615233180455988417485264570865572800 (0xb141d7e216ea091712a1ebefc2ea5bc0)

Signature Algorithm: SHA256-RSA

Issuer: C=GB,CN=Sectigo RSA Domain Validation Secure Server CA,L=Salford,O=Sectigo Limited,ST=Greater Manchester

Validity

Not Before: Mar 28 00:00:12 2023 UTC

Not After : Mar 19 23:59:11 2024 UTC

Subject: CN=www.growthtransport.com

....

jarm:2ad2ad0002ad2ad0002ad2ad2ad2ad02098c5f1b1aef82f7daaf9fed36c4e8從“行為測繪”角度上來看,上面4個IP的部署還是有典型的“行為”的:

1、Banner都是404頁面,但是Server不一樣,所以對應的Content-Length及html不一樣

2、證書有統一性:

- 有三個的Issuer是一樣的,另外一個是“C=US,CN=R3,O=Let's Encrypt” 這個按我的經驗來看屬于正常的

- Subject 的格式一樣,都直接是CN為域名根,沒有其他的信息,這個行為很重要!

- 雖然每個的jarm不一樣,但是我們可以通過Jarm來幫助排除

所以根據上面每個IP的banner進行了一些嘗試,過程就不詳細說了

mobilegamerstats.com 這個擴展出一個 "Subject: CN=nextor.rlbvlf.net"

tagclick-cdn.com 擴展出 "Subject: CN=protocdn.net" 、 "Subject: CN=secure.platon-online.com" 、"Subject: CN=secureanalytics87.com"

businessvideonews.com 沒有擴展出新的

growthtransport.com 沒有擴展出新的再結合上面提到的證書行為,我個人覺得nextor.rlbvlf.net 及 secure.platon-online.com 是子域名不太符合前面的“行為”,應該作為次要考慮。

我們這里還有一個很關鍵的點沒有做,就是域名關聯email的操作,如果你用whois庫查詢可以看到域名基本上都是處于保護狀態是沒辦法關聯到數據,直接通過我們知道創宇的威脅情報系統里到如下結果:

tagclick-cdn.com --> victorvasquez541991@gmail.com

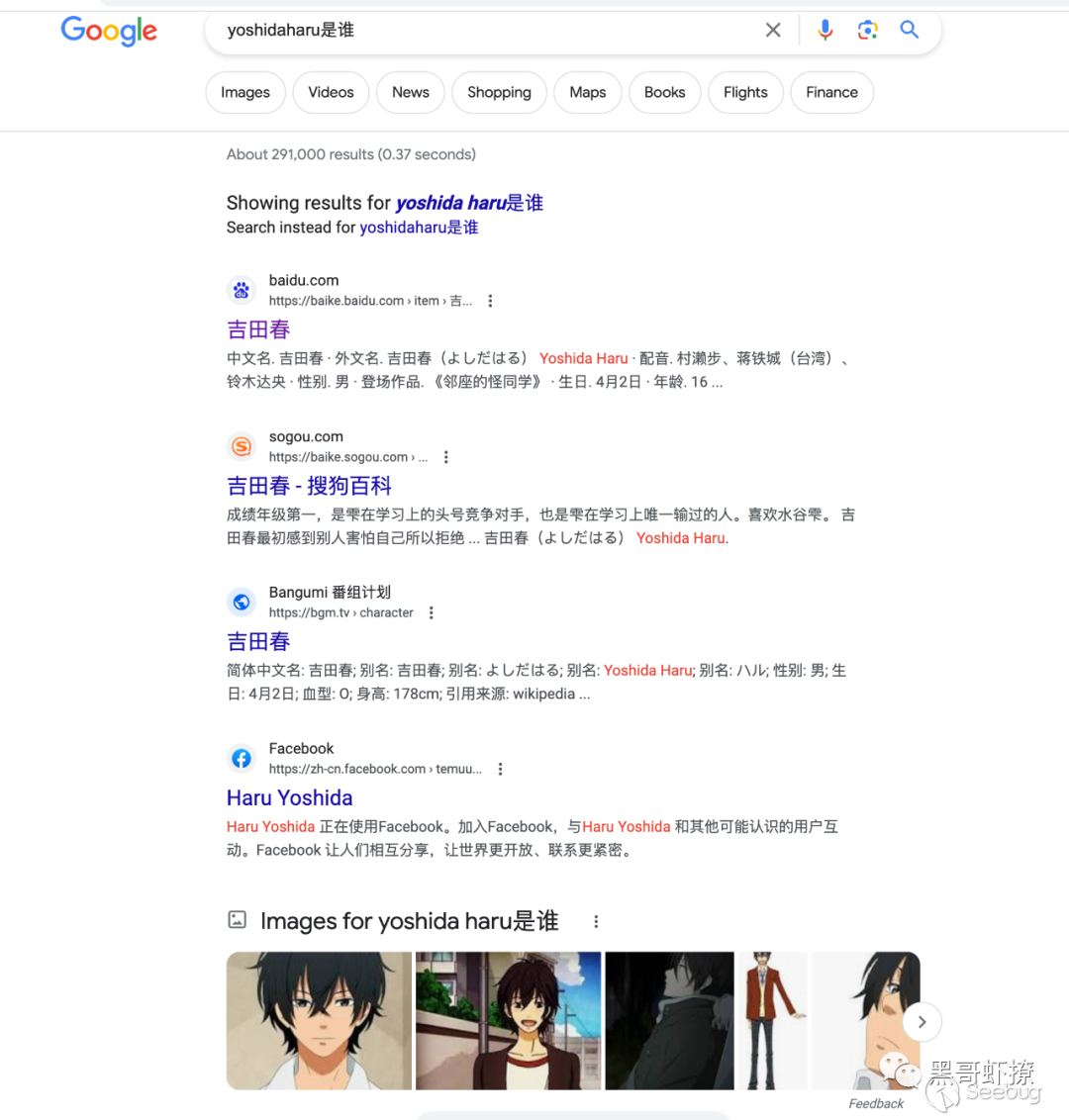

mobilegamerstats.com --> yoshidaharu2208@protonmail.com這個從郵件命名“行為”還是比較統一的,前面一串字母+數字,那么這個字母是啥意思呢?丟給Google及ChatGPT,如下圖:

可以確定都是一個名字,yoshidaharu --> Haru Yoshida 看起來是一個動漫里的人物可能覺得這個攻擊者喜歡“二次元”風格,我個人覺得這個是巧合,因為victorvasquez -->Victor Vazquez 有很多老外都叫這個名字,從ChatGPT給出的結果來都符合“常用名”的風格。

隨后我們最后又做了通過這些郵件去關聯域名等包括其他數據庫的“交叉”分析,可惜并沒有找到新的關聯數據線索。

歸因

從上面的數據分析來看,目標畫像有幾點:

- 習慣使用amazonaws主機

- 習慣使用cloudflare.com

- 習慣證書Sectigo、Subject主域名

- 郵件地址常用名+數字用gmail及protonmail

- 樣本目前排除以往同類武器(Pegasus、Predator 或 Reign)關聯

- 攻擊目標:“屬于各個大使館的工作人員和俄羅斯政府的成員”,“另外包括北約集團國家和后蘇聯地區,以及以色列,特區和中國等”

- 相關細節報告給蘋果,蘋果沒有回應

單獨從目前的技術方向上的細節來看,披露的細節非常有限,很難得到明確的歸因,但是說美帝的嫌疑確實很大用的核心資產都是美帝可控資產,也就說俄羅斯不好直接查水表,我相信俄羅斯肯定是掌握更多的細節,尤其是被攻擊的目標,而俄羅斯FSB的直接把矛頭指向了美帝,順帶提了下蘋果公司與美帝NSA的合作勾當,如果卡巴斯基本人說的細節報告給蘋果,蘋果沒有做任何回應的細節是真的話,那確實有點不好說?!

另外從歷史上來看,美帝泄露的那些高端網絡攻擊武器里,都主要在傳統的服務器OS,而沒有看到針對移動設備的,所以在這個角度上來看這個屬于后泄露時代的大殺器是非常有可能的。至于說這個是不是蘋果給NSA專門留的“后門”漏洞,就不好說了...

漏洞有沒有修復?

這個問題在上面其實都說過了,考慮到關心的人比較多,單獨提一下。從卡巴斯基本人在推特上說可能漏洞在2月份已經修復(注意是可能),然后從卡巴斯基的報告里說他們抓到的被攻擊設備最新為iOS 15.7(目前我用的最新版本為iOS 16.6),另外卡巴斯基的一個研究員回復可能有一個漏洞為CVE-2022-46690是一個提權的。我個人覺得要實現這個完整攻擊鏈,可能是需要一系列的漏洞做組合攻擊才能實現,所以在現階段攻擊者之前使用的武器很大程度上不能直接來攻擊最新的iOS,但這個不意味著所有攻擊鏈的漏洞都已經修復,攻擊者是否還存在其他攻擊鏈武器。所以對于有安全潔癖的可以考慮直接禁用iMessage,雖然我覺得這種級別的武器是不可能來搞一般用戶的,只是iMessage這玩意對于中國用戶來說確實沒啥用,禁用還少個攻擊面也挺好,對于iOS設備來說,實現遠程0-Click的RCE,常用的wifi、藍牙等攻擊面,實際上還是有具體的物理距離的,而基帶相關短信等接口包括iMessage這種是真正實現超越距離的“指哪打哪”~

感謝團隊練哥的數據分析支持

參考鏈接

[1] https://securelist.com/operation-triangulation/109842/

[2] http://www.fsb.ru/fsb/press/message/single.htm!id=10439739@fsbMessage.html?continueFlag=7ad933cf9013b5183b483ffdeff43bb2

[3] https://safe-surf.ru/upload/ALRT/ALRT-20230601.1.pdf

[4] https://twitter.com/e_kaspersky/status/1664263801490014208

[5] https://twitter.com/kucher1n/status/1664398539193974786

[6] https://support.apple.com/en-us/HT213530

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/2076/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/2076/

暫無評論