作者:Sebao@知道創宇404實驗室

序言

眾所周知,光貓是現在每個家庭必備的一款設備,但是光貓背面寫的賬號密碼,只是普通用戶權限,會限制很多功能。這篇文章講述,如何通過TTL調試的方法獲取光貓超級管理員的權限。

0x00 名詞解釋

引腳介紹(COM口pin比較多,但是常用的也是這幾個):

VCC:供電pin,一般是3.3v,在我們的板子上沒有過電保護,這個pin一般不接更安全

GND:接地pin,有的時候rx接受數據有問題,就要接上這個pin,一般也可不接

RX:接收數據pin

TX:發送數據pin,我之前碰到串口只能收數據,不能發數據問題,經baidu,原來是設置了流控制,取消就可以了,適用于putty,SecureCRT

在調試的時候, 多數情況下我們只引出rx,tx即可.

0x01 所需工具:

1,萬用表

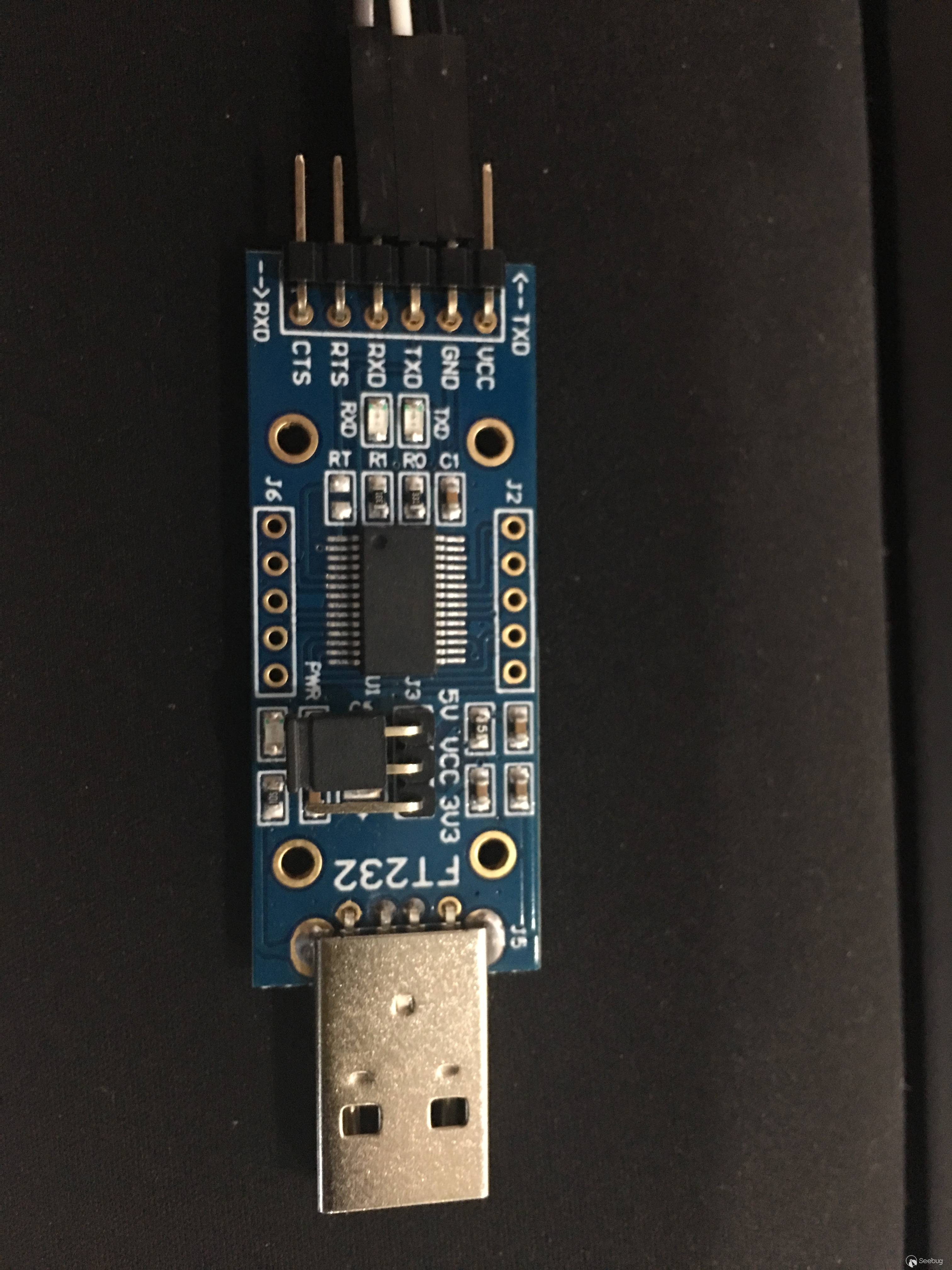

2,TTL轉USB版

3,電烙鐵

4,杜邦線若干只

5,SecureCRT

0x02 華為光貓

TTL調試的第一步驟就是拆機,拆機步驟這里就不詳細描述。這里先看一下拆下來的光貓板子是什么樣子的。

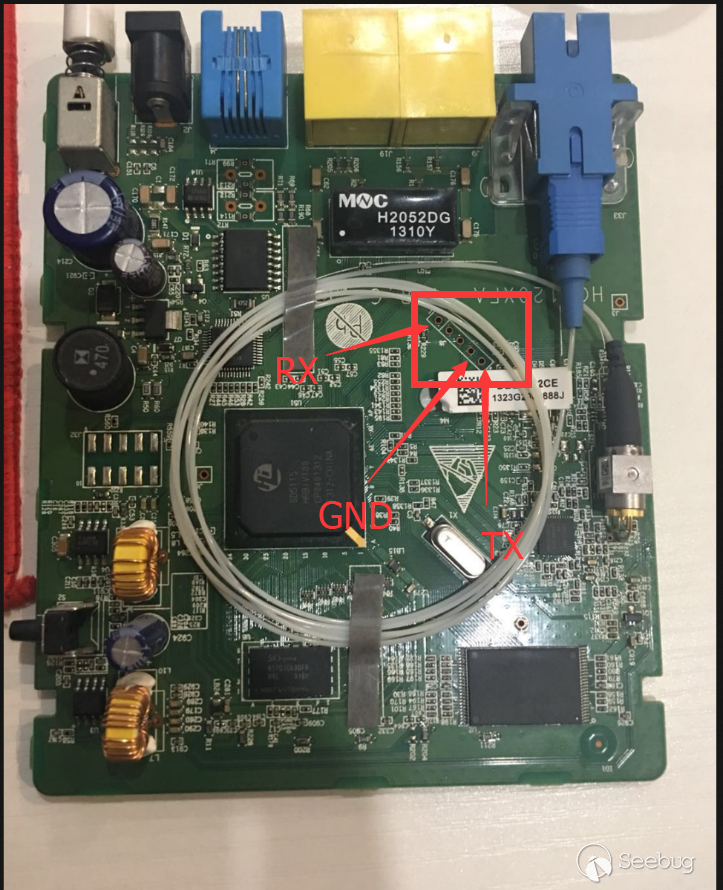

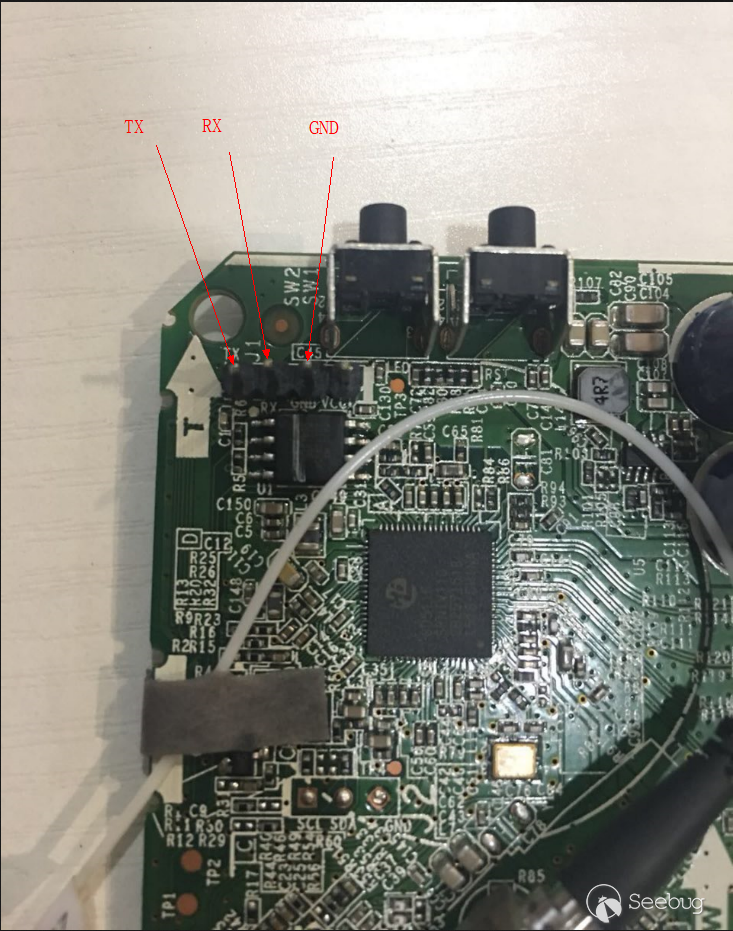

TTL調試我們首先要找出 GND,RX,TX。從圖中可以看到,已經標識出了 GND,RX,TX的接口,就需要通過USB轉TTL小板串口讀取固件。 查找GND,可以用萬用表查找。

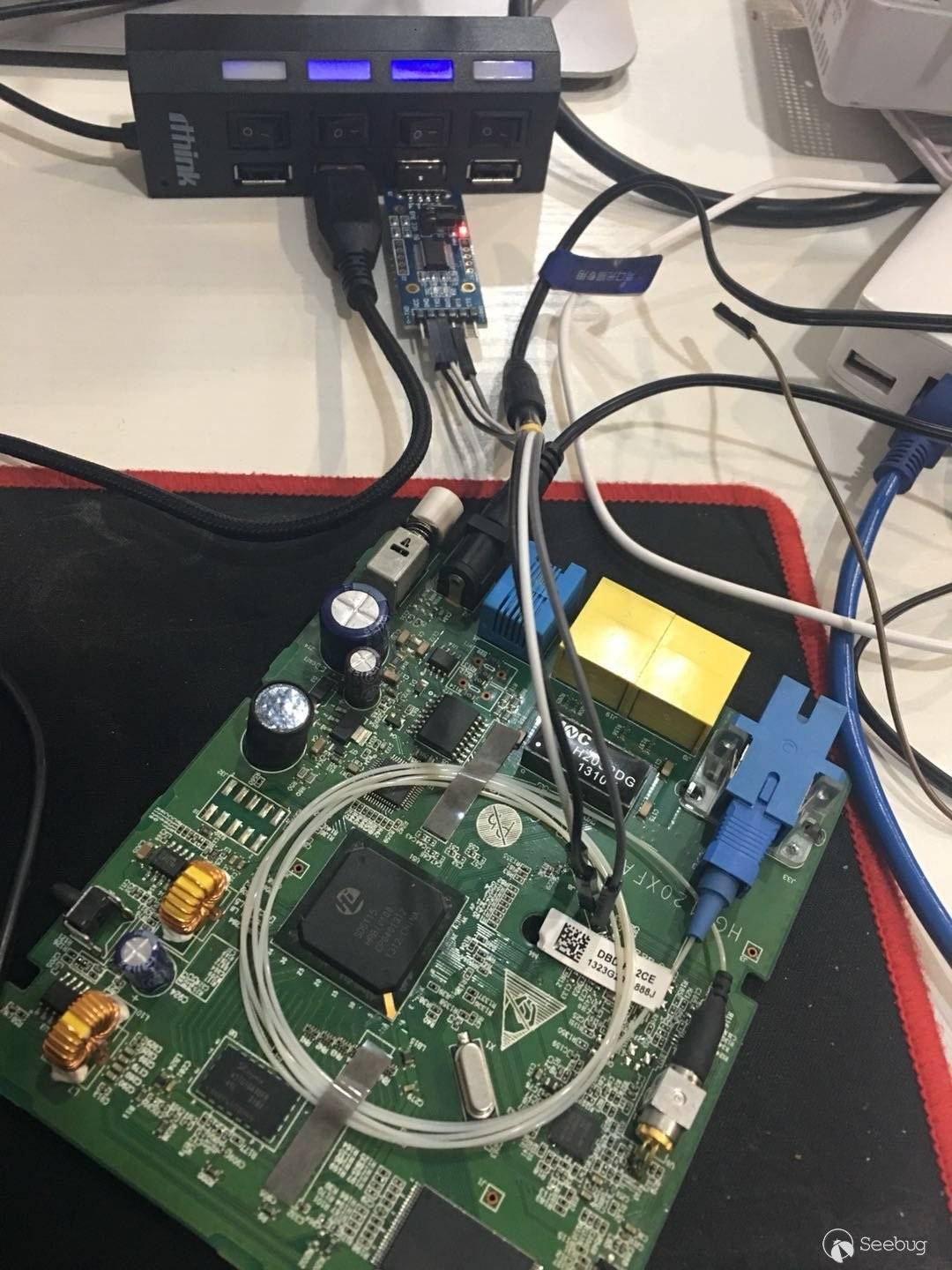

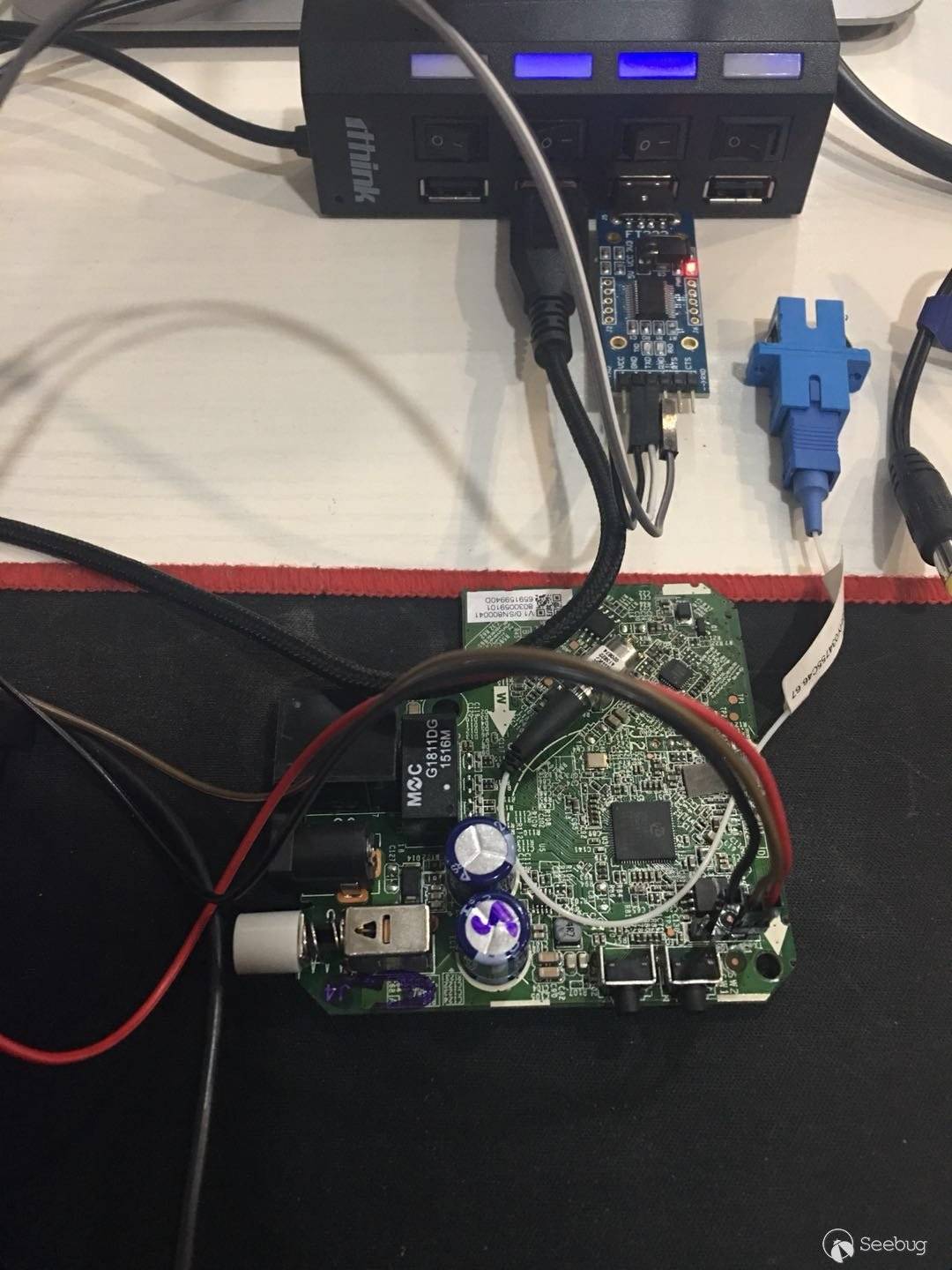

用杜邦線連接到板子上,線序為GND接GND,RXD接TTL板的TXD,TXD 接TTL板的RXD。

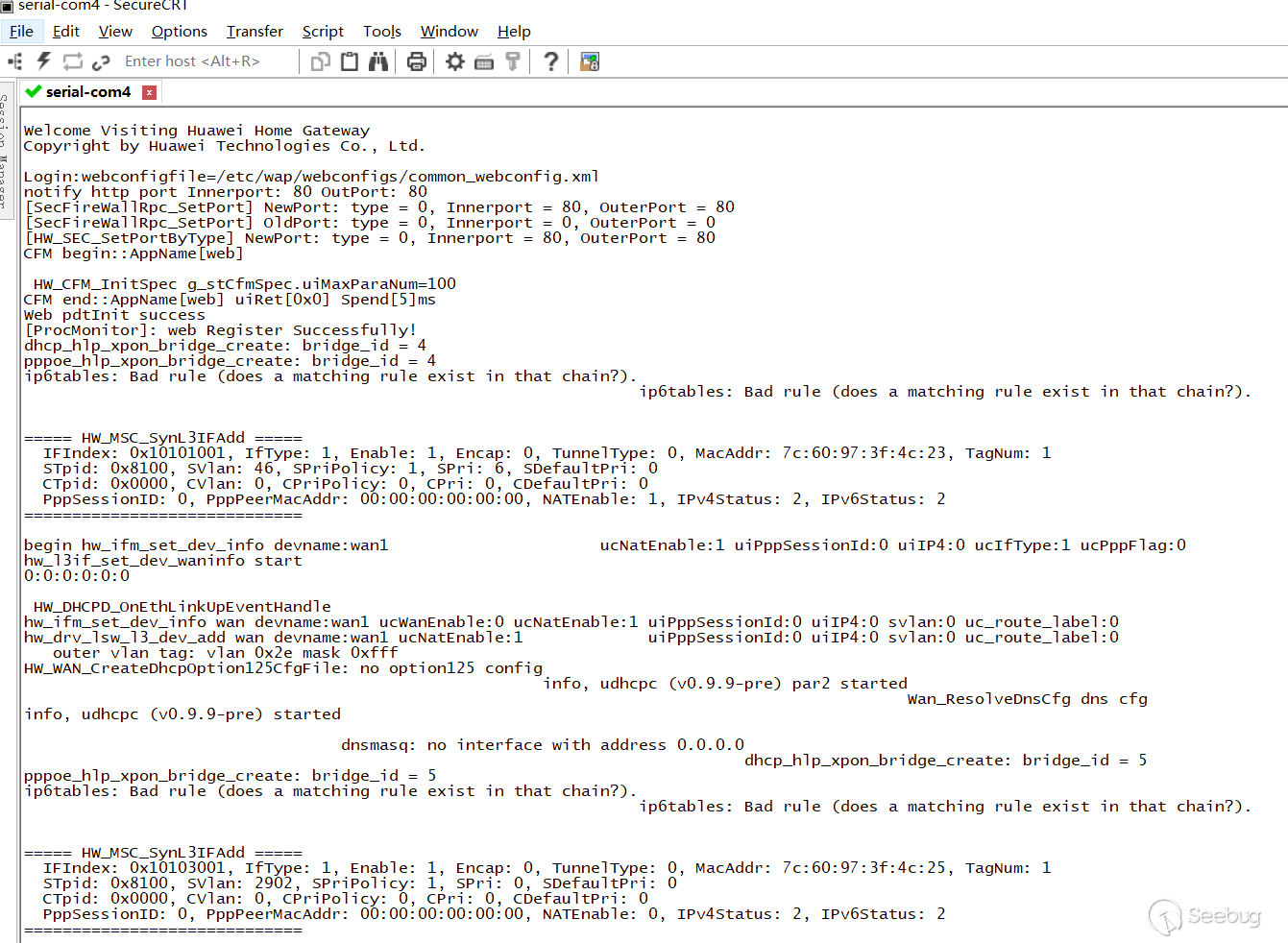

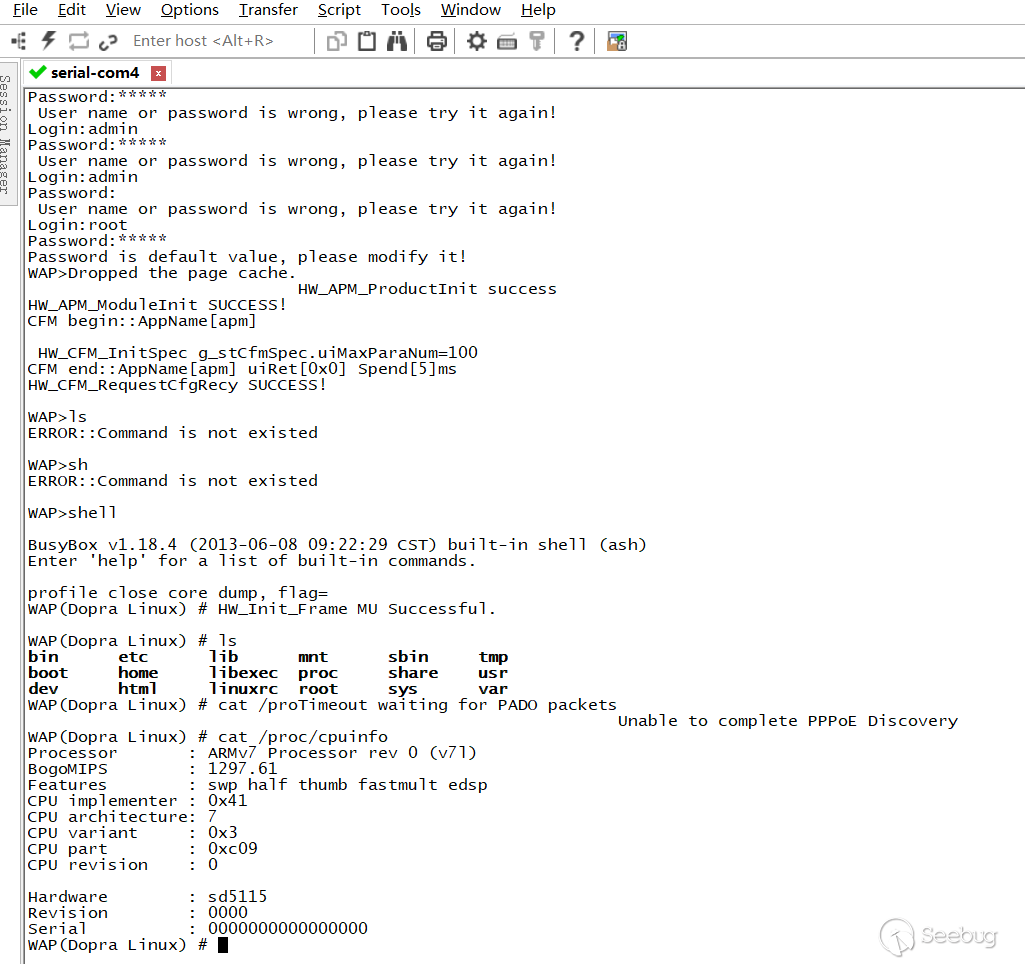

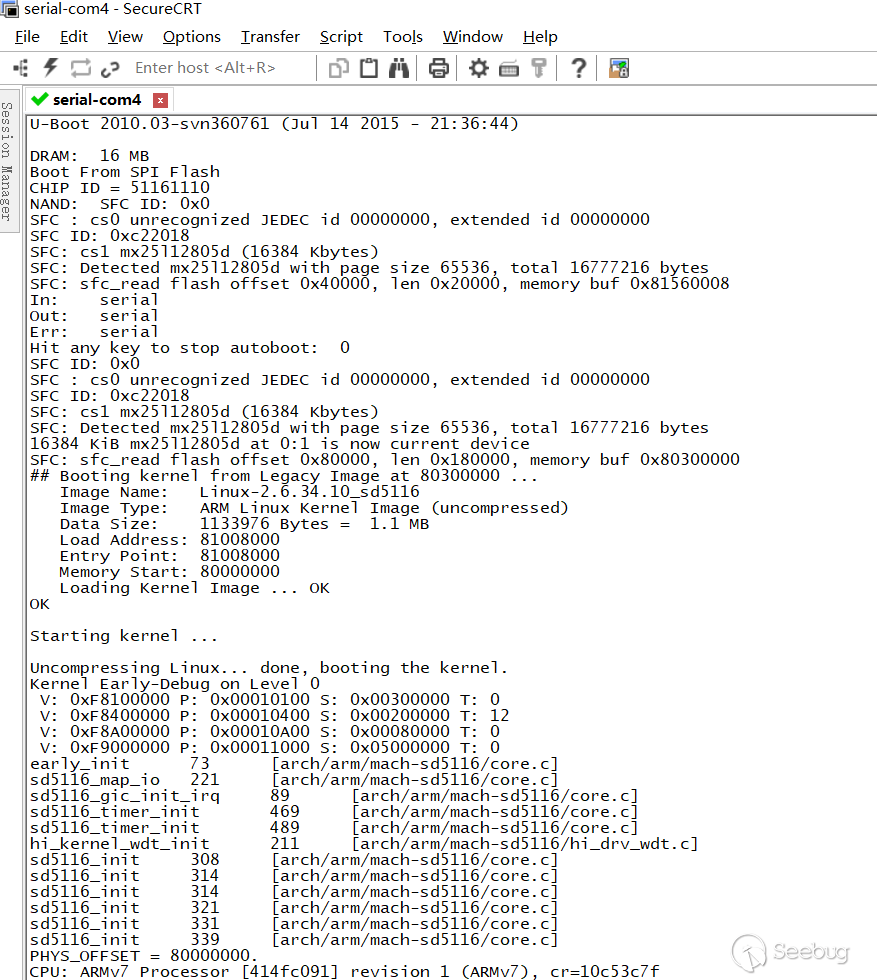

USB端連接上電腦,在控制面板,設備管理器查看串口(一般在COM1-COM12之間),Connection type設置為:Serial,Serial line設置為你電腦上顯示的串口,Speed設置為115200,然后連接。接通電源后等待,在這一段時間內串口應該會打印很多啟動信息,啟動差不多后,敲回車:

然后輸入默認的賬號root 密碼 admin登錄進去,輸入shell命令,進入busybox.看一下此設備的cpu架構,用的是ARM7.

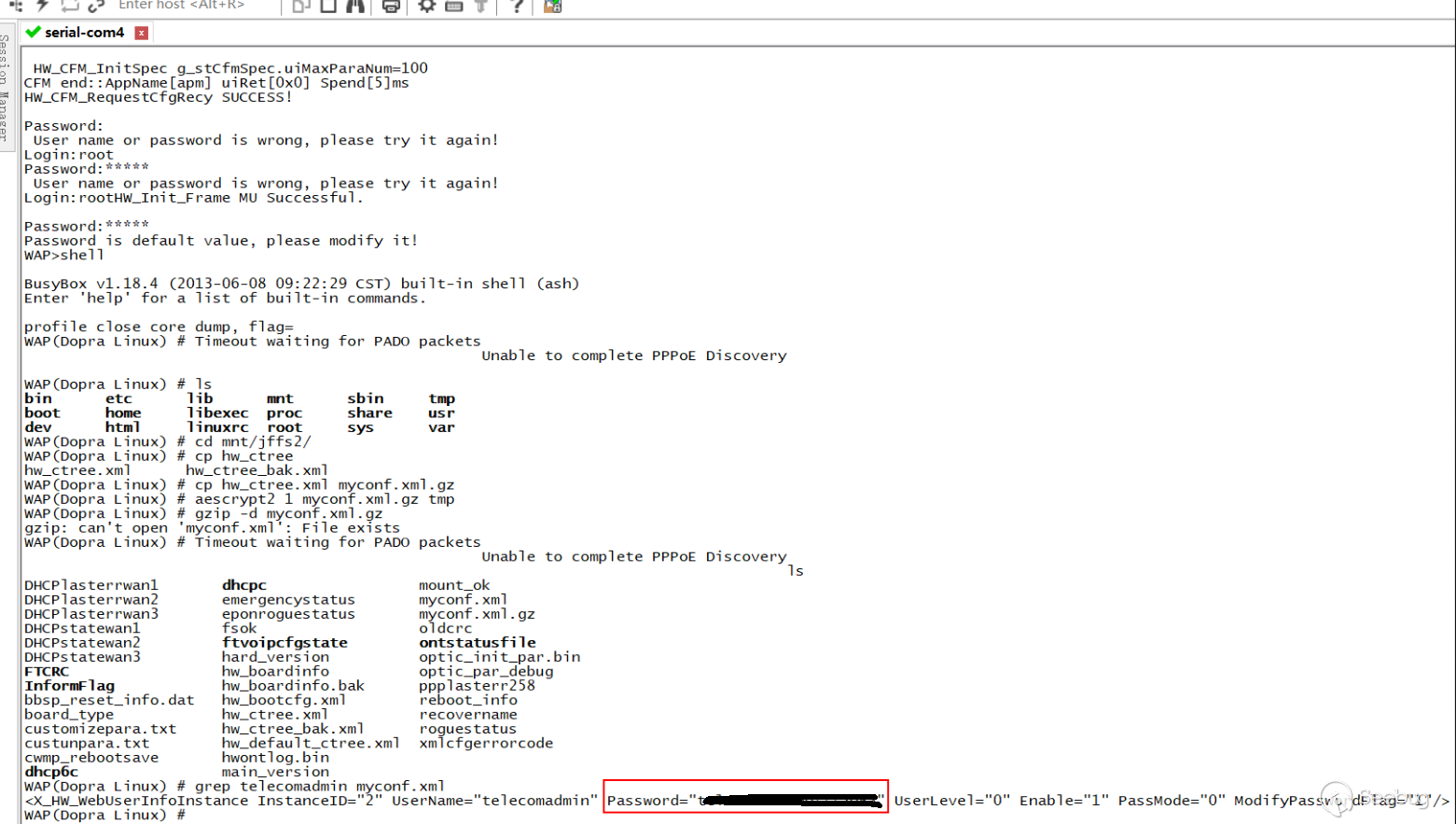

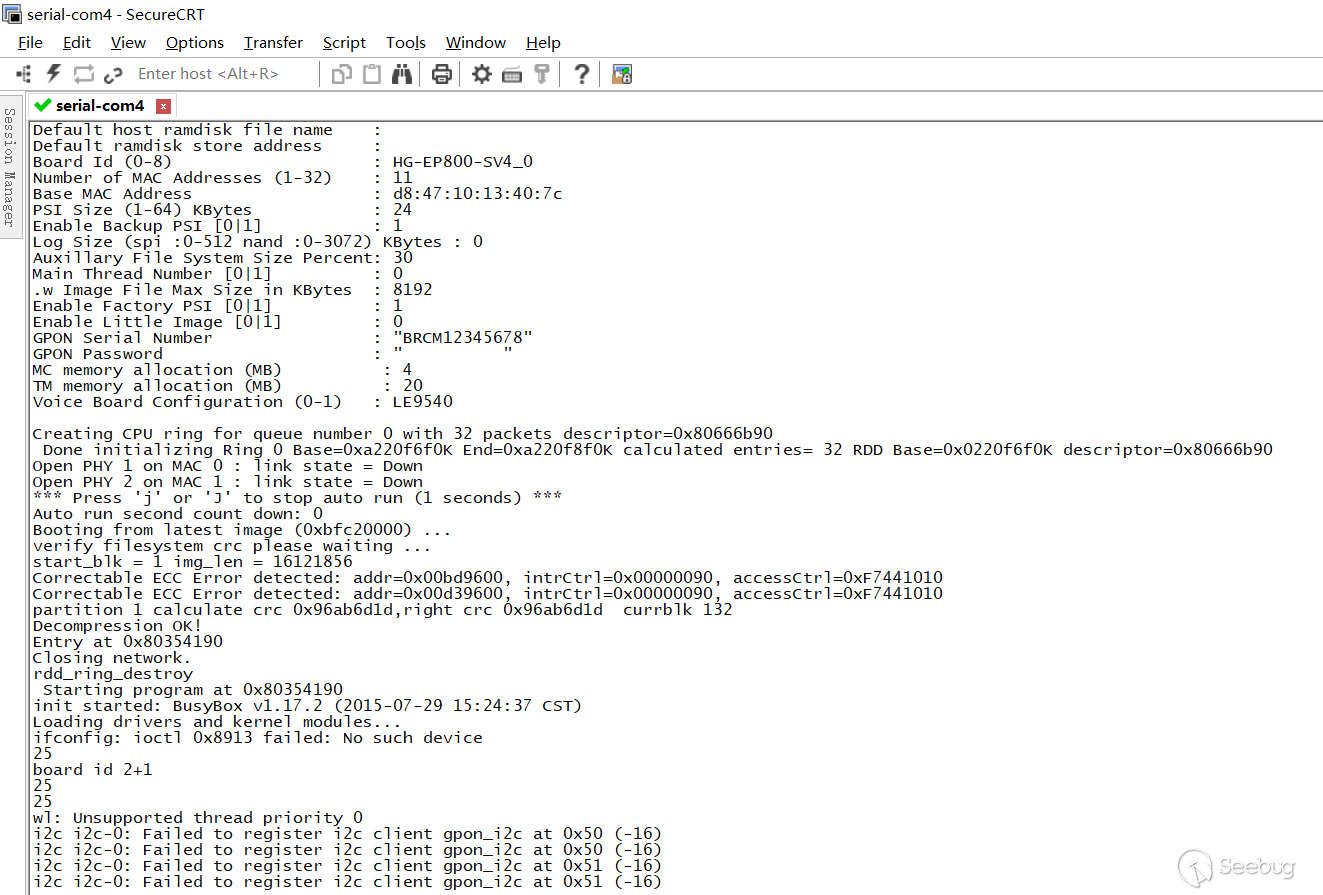

準備查找超級管理員的密碼。進入/mnt/jffs2目錄,復制配置文件hw_ctree.xml到myconf.xml.gz中。這個文件是AES加密的,所以先解密,命令為aescrypt2 1 myconf.xml.gz tmp。

解密后的文件還是被壓縮了的,所以要用gzip命令展開壓縮文件myconf.xml.gz,得到myconf.xml。命令為:gzip -d myconf.xml.gz。

然后用 grep 命令 查找telecomadmin,也就是超級管理員的密碼。命令為:grep telecomadmin myconf.xml

0x03 烽火光貓

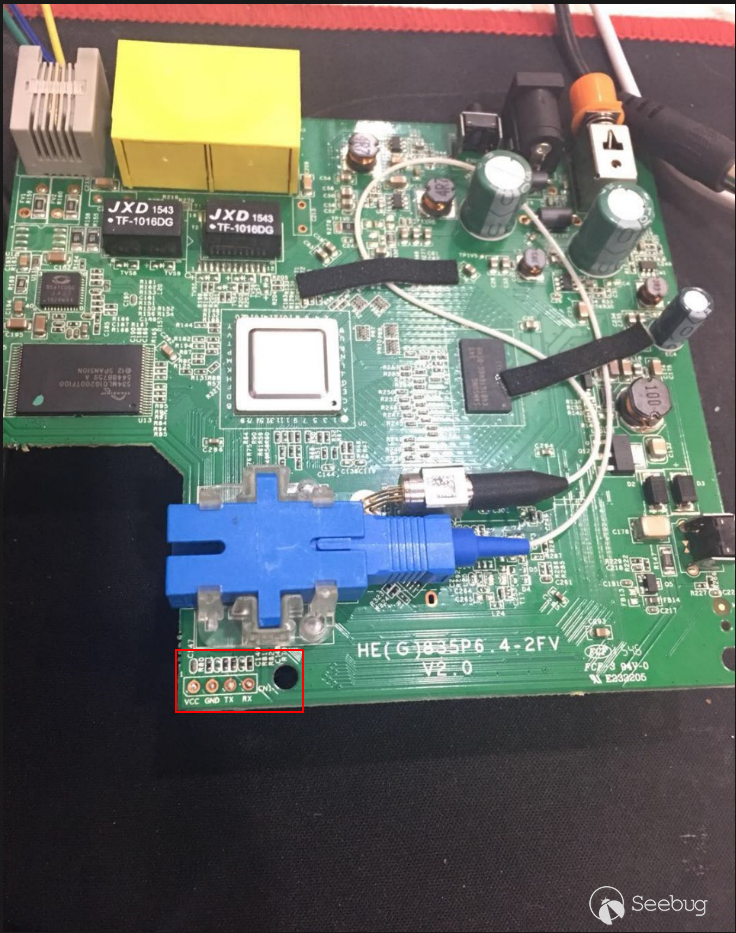

和上述步驟一樣,首先拆開光貓找到 GND,RX,TX。這個板子人性化的已經標明了GND,RX,TX。

所以直接用杜邦線連接到板子上,線序為GND接GND,RXD接TTL板的TXD,TXD 接TTL板的RXD。

所以直接用杜邦線連接到板子上,線序為GND接GND,RXD接TTL板的TXD,TXD 接TTL板的RXD。

USB端連接上電腦。

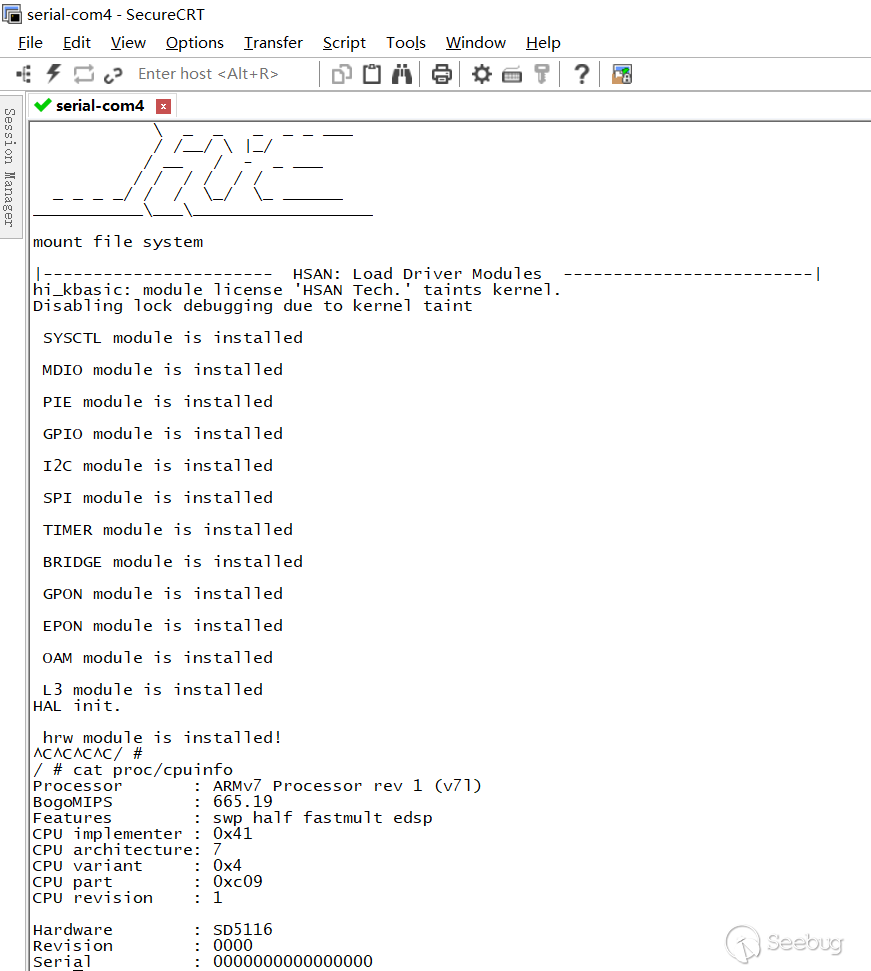

接通電源后等待,在這一段時間內串口應該會打印很多啟動信息,這里直接CTRL+C 跳過直接進入shell模式,這個也算是一個“后門”。輸入命令 cat proc/cpuinfo查看cpu的架構。

進入shell獲取超級管理員的方法差不多,參考上文即可,這里不再詳細描述。

0x04 長虹光貓

和上述步驟一樣。

因為這里沒有針孔,所以需要焊接杜邦線到板子上,以便于固定杜邦線。

USB端連接上電腦。

0x05 總結

感謝 知道創宇404實驗室 dawu,fenix提供的思路以及技巧。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/506/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/506/