作者:murphyzhang、xmy、fen @騰訊安全云鼎實驗室

公眾號:https://mp.weixin.qq.com/s/kG2-1Ag09Z1UYJPWRvOmDg

2018年,是 IoT 高速發展的一年,從空調到電燈,從打印機到智能電視,從路由器到監控攝像頭統統都開始上網。隨著5G網絡的發展,我們身邊的 IoT 設備會越來越多。與此同時,IoT 的安全問題也慢慢顯露出來。

騰訊安全云鼎實驗室對 IoT 安全進行了長期關注,本文通過云鼎實驗室聽風威脅感知平臺收集的 IoT 安全情報進行分析,從IoT 的發展現狀、IoT 攻擊的常見設備、IoT 攻擊的主要地區和 IoT 惡意軟件的傳播方式等方面進行介紹。

一、IoT的發展現狀

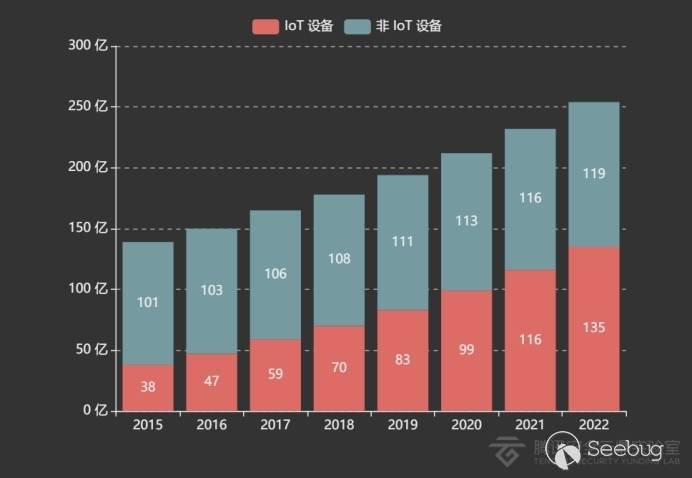

近幾年 IoT 設備數量飛速增長, 2018年一共有70億臺 IoT 設備,每年保持20%左右的速度增長,到2020年預計 IoT 設備可達99億臺。

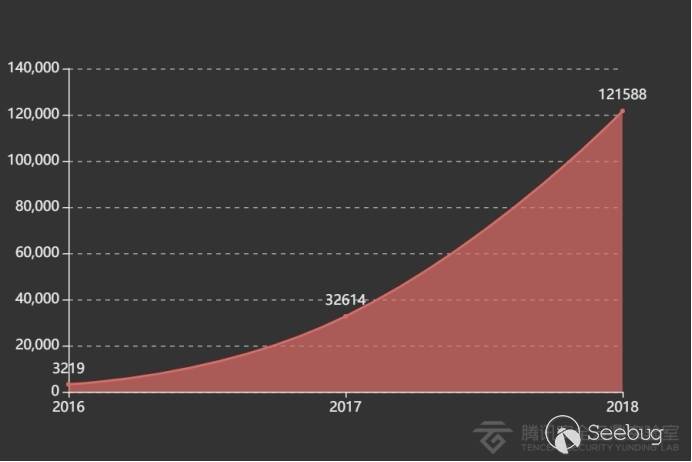

隨著 IoT 設備的普及,IoT 安全問題越來越多。根據卡巴斯基 IoT 安全報告 New trends in the world of IoT threats,近年來捕獲到的 IoT 惡意樣本數量呈現爆炸式的增長,從側面反映了 IoT 安全問題越來越嚴峻。

二、IoT攻擊常見設備與“黑客武器庫”

現實生活中哪些 IoT 設備最容易被攻擊呢?這是我們在做研究時第一時間考慮的問題。

被攻擊后的設備,通常會進入黑客的武器庫。黑客通常通過設備弱口令或者遠程命令執行漏洞對 IoT 設備進行攻擊,攻擊者通過蠕蟲感染或者自主的批量攻擊來控制批量目標設備,構建僵尸網絡,IoT 設備成為了黑客最新熱愛的武器。

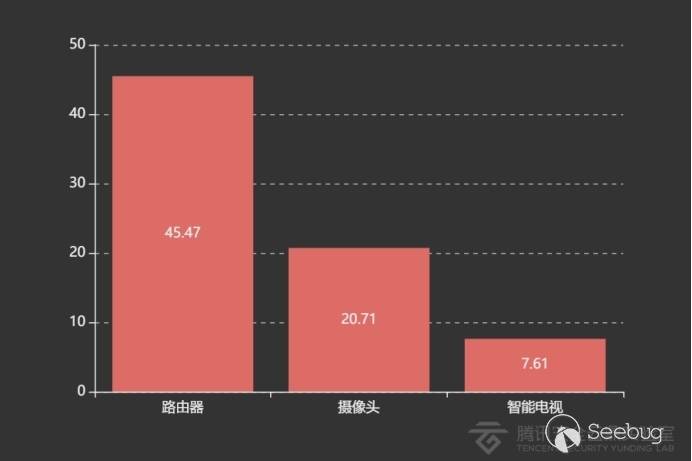

云鼎實驗室聽風威脅感知平臺統計數據顯示,路由器、攝像頭和智能電視是被攻擊頻率最高的三款 IoT設備,占比分別為45.47%、20.71%和7.61%,實際中,攝像頭的比例會更高,本次統計數據未包含全部攝像頭弱口令攻擊數據。

智能電視存在的安全隱患是 ADB 遠程通過5555端口的調試問題,電視存在被 root、被植入木馬的風險,本次不做過多介紹。下文中會重點討論路由器和攝像頭的安全問題。

(1)最受黑客歡迎的設備:路由器

據統計,路由器(多數為家庭路由器)在 IoT 設備中的攻擊量占比將近一半。大量惡意攻擊者利用主流的品牌路由器漏洞傳播惡意軟件,構建僵尸網絡。

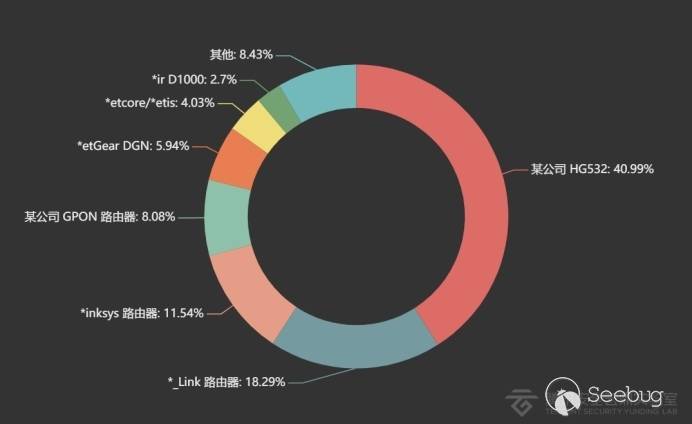

以下為最常被攻擊的路由器品牌占比統計:

從統計數據中可以看到,被攻擊的路由器多為家庭路由器,通常市場保有量特別巨大,一旦爆出漏洞,影響范圍較廣。

例如:某公司 HG532 系列路由器在2017年11月爆出了一個遠程命令執行漏洞,而該系列路由器數量巨大,針對該系列路由器的攻擊和蠕蟲利用非常多,攻擊占比高達40.99%。其次是 _Link 系列路由器,_Link 系列路由器爆出過多個遠程命令執行漏洞,因此也廣受惡意攻擊者歡迎。

以下為惡意攻擊者利用較多的漏洞列表:

(2)經久不衰的攻擊:視頻攝像頭

2016年10月份,黑客通過操縱 Mirai 感染大量攝像頭和其他設備,形成了龐大的僵尸網絡,對域名提供商 DYN 進行 DDoS 攻擊,導致了大面積網絡中斷,其中 Amazon、 Spotify、 Twitter 等知名網絡均受到影響。Mirai 僵尸網絡也成為了 IoT 安全的標志性事件。

針對攝像頭的攻擊主要是兩種方式,一是弱口令,二是漏洞利用。

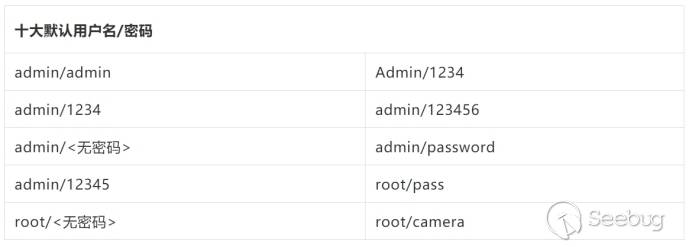

A、攝像頭弱口令

密碼破解是攝像頭最常用的攻擊方式,一般利用廠家的默認密碼。

以下為部分廠家攝像頭的最常使用的十大默認用戶名/密碼:

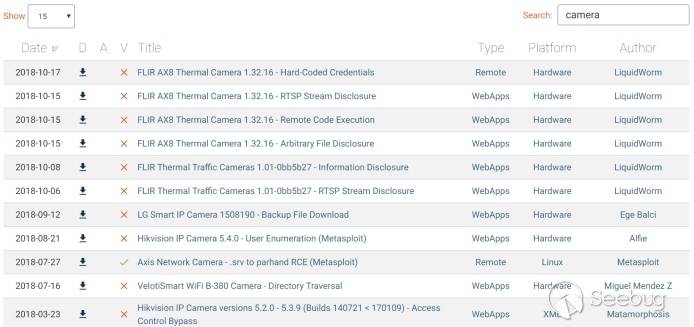

B、攝像頭漏洞

EXPLOIT DATABASE 收錄了120多個攝像頭漏洞,如下為搜索到的部分品牌攝像頭漏洞:

三、IoT攻擊源統計

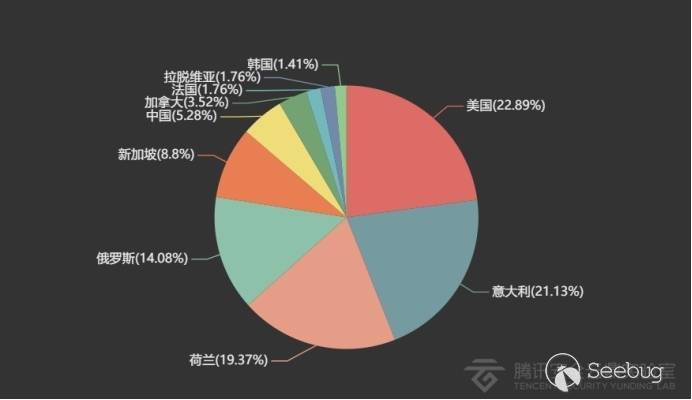

(1)歐美 — IoT 惡意代碼控制服務器的家鄉

云鼎實驗室針對惡意代碼控制服務器進行了統計,篩選出了 IoT 惡意代碼控制服務器所在國 Top 10,位于國外的IoT 惡意代碼控制服務器占比達到94.72%,中國僅占5.28%, IoT 惡意代碼控制服務器大量分布在美國和歐洲。

(2)中國成IoT攻擊活動最頻發的國家

中國是全球IoT攻擊最多的國家,同時也是IoT攻擊最大的受害國。由于中國擁有較多的 IoT設備,很多設備存在漏洞和弱口令,因此設備被惡意軟件感染的數量也較為巨大,設備相互攻擊感染的問題較為嚴重。

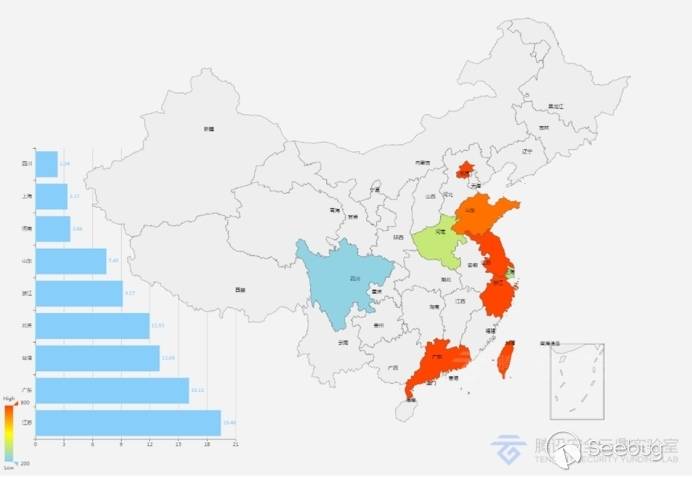

國內IoT安全問題:

對于國內的IoT安全問題,我們統計了國內Top 10攻擊源省份:

IoT攻擊源最多的五個省份是 江蘇、廣東、臺灣、北京和浙江,IoT的攻擊源分布與 GDP有一定的關聯性。經濟發達的地區IoT設備更多、相關黑產也更加發達,也就成為了重點的IoT 攻擊源。

長三角和珠三角是我國經濟最發榮的地區,同時也是IoT攻擊最泛濫的地區。下面是云鼎實驗室對江蘇省和廣東省的 IoT 攻擊源分布的統計情況。

江蘇省IoT攻擊情況如下:

其中蘇州、揚州等長三角城市 IoT 攻擊較多,這與經濟發展情況有一定的關聯。長三角各城市經濟發達,街邊各個商店的攝像頭(個人安裝)、路由器普及率非常高。設備多、設備漏洞多、缺乏有效的管理,導致設備被利用,從而成為較大的一個攻擊源。

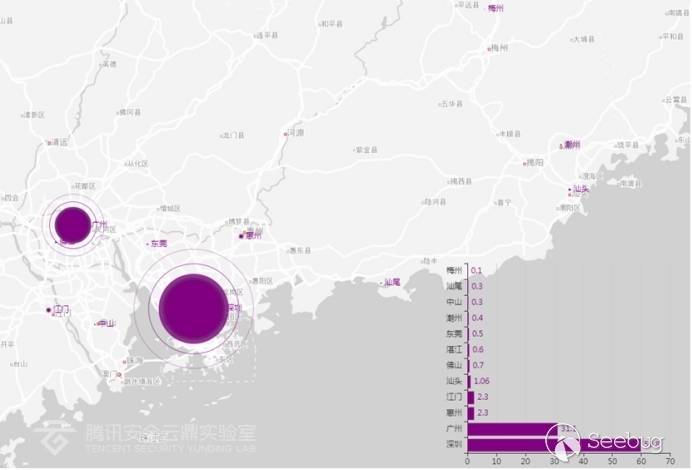

廣東省 IoT 攻擊情況如下:

廣東省的情況是類似的,IoT 攻擊活躍在經濟發達地區,珠江三角洲最為活躍的兩個城市分別是深圳和廣州。 深圳作為科技創新城市,大批量 IoT 設備在深圳生產,同時 IoT 設備被大批量普及,IoT漏洞普遍存在,深圳也不乏相關的黑產團伙,從而 IoT 設備的安全問題也是很嚴重的。

四、 IoT惡意軟件傳播統計

(1)DDoS 依然是 IoT 惡意軟件的主流功能

因 IoT 設備近幾年的幾何級數的增長,已接近百億量級,但眾多不同設備,往往卻可以被同一惡意代碼家族感染,這些家族主要的功能以 DDoS 居多。

下圖是 IoT 設備在 DDoS 上如此受黑客青睞的四個主要原因。

- 幾何級數暴增:

IoT 設備的暴增為 DDoS 的成長提供了溫床。為了利于遠程管理,IoT 設備普遍暴露在互聯網中,為承載 DDoS 功能的惡意樣本進行掃描和傳播提供了便利。同時各 IoT 廠家良莠不齊的技術基礎,導致各 IoT 設備自身的系統與應用暴露出各種漏洞以被攻擊者惡意利用。

- 跨多平臺傳播:

承載 DDoS 攻擊的家族,往往用一套標準代碼,以各種 IoT 設備的弱口令、系統/應用漏洞的嵌入為基礎,然后在mips、arm、x86等各種不同的平臺環境編譯器下進行編譯,最終達到一個家族跨多個平臺、互相感染傳播的目的,使傳播更迅速。

- TB級流量攻擊:

IoT 設備數據龐大、安全性差、多數暴露外網,在跨多平臺家族樣本面前便不堪一擊。往往選好傳播弱口令與漏洞,從 IoT 僵尸網絡搭建到數量達到一定規模,往往幾天的時間便可完成。因為肉雞被抓取后便成為了一個新的掃描源,如此反復便是一個成倍遞增的掃描能力。而事實證明,十萬量級的僵尸網絡便可以打出TB 級的攻擊流量。

- 慢速 CC 攻擊:

因 CC 攻擊是建立在 TCP 三次握手之上,所以以發包機形式進行攻擊能力較弱,這也是肉雞在 DDoS 上的一個不可替代的功能。IoT 肉雞正是此攻擊較好的攻擊載體,如此大量的肉雞群,再輔以慢速CC攻擊方式,DDoS 防御設備較難以數量統計閾值等方法進行檢測。

(2)超過8成惡意軟件具備自我傳播功能

通過分析,發現近8成惡意軟件具有自我傳播的功能模塊,說明攻擊者更傾向于通過蠕蟲的方式構建僵尸網絡。

對于攻擊者來說,傳播 IoT 惡意軟件有兩種方式:

A、利用服務器進行集中式掃描攻擊,并向 IoT 設備植入惡意軟件

由于服務器的硬件配置較高,能夠同時發起大量掃描攻擊,且攻擊者可以隨時添加新的掃描攻擊模塊。對于攻擊者來說,這種方式更加靈活可控。

B、通過蠕蟲傳播攻擊

每個被惡意軟件感染的設備都會主動掃描其他設備并進行攻擊。可以快速讓僵尸網絡指數級的增長。

(3)弱口令傳播方式依舊盛行,Telnet/SSH 是主要傳播途徑

弱口令攻擊是 IoT 惡意軟件的傳播方式之一,最流行的傳播途徑是 Telnet,其次是 SSH。

下面列舉一些惡意樣本中出現的特定設備帳號和弱密碼:

2016年 Mirai事件爆發后,IoT設備的弱口令問題得到廣泛關注,一些設備使用者修改了默認密碼,提高了設備安全性。

(4)IoT 漏洞傳播成為惡意軟件主流的傳播方式

IoT廠商的防御意識逐漸增強,弱口令傳播方式效果逐漸減弱,攻擊者開始使用漏洞進行惡意軟件的植入。

由于 IoT 設備固件更新慢、IoT 廠商對漏洞不重視、IoT 設備用戶對漏洞不重視 這三個原因導致市面上存在大量的有漏洞 IoT 設備。 這些設備會長期在線,即使用戶設備被感染,用戶也沒有什么感知。 這也是 IoT 僵尸網絡與 傳統PC僵尸網絡的區別---更大數量、更易獲得、更加穩定。

這里以IoT 惡意軟件 Linux.Omni為例,該惡意軟件使用了11種不同的漏洞,包括常用的路由器與攝像頭漏洞,紅色字體為最多利用的漏洞。

五、總結

未來隨著 IoT 和5G通訊的發展,IoT 設備的數量將會呈現爆發式增長,針對 IoT 設備的安全事件也將呈現同樣的趨勢。

(1)未來IoT安全趨勢:

-

針對 IoT 設備的攻擊量將遠遠超過其他攻擊目標,IoT設備成為網絡攻擊的最大受害者。

-

通過 IoT 設備發起的攻擊將打破傳統安全的防御形式,迫使安全廠商思考新的防御思路。(例如:Mirai 發起的的 DDOS攻擊)

-

被攻擊 IoT 的設備將呈現多樣化,不再局限于路由器、攝像頭、打印機等設備,更多的 IoT 設備如智能空調、自動售貨機、可穿戴設備將會成為被攻擊目標。

-

IoT 設備將成為惡意挖礦軟件和勒索軟件的下一個目標,醫院、ATM、工控、電力等將成為主要的重災區。

-

IoT 的攻擊將越來越專業化,將出現越來越多的政治目的的攻擊。

這些趨勢將使 IoT 安全形式更加嚴峻,不僅僅關系到企業安全,也關系到每一個家庭,每一個人,IoT 安全將成為國家網絡空間安全戰略極其重要的一部分。

(2)防護建議:

A、對于個人用戶:

-

下面是一些減小 IoT 設備感染風險的建議:

-

初始設置時更改設備默認密碼,修改為復雜密碼。

-

定期檢查是否有固件的新版本發布并更新固件版本。

-

如無絕對必要,不要將 IoT 設備端口向互聯網開放。

B、對于IoT廠商:

下面對于IoT的安全性進行一些建議:

-

安全啟動: 每次啟動時,有必要通過證書來驗證全部有效執啟動程序。

-

及時跟新補丁和固件:在漏洞出現時,及時跟新補丁,以免造成重大影響。

-

數據中心安全:設備和云端的數據交互,要保證云端數據和服務的安全。建議使用騰訊云作為云端支撐。

-

數據安全:無論是通訊中,還是在設備內部存儲上看,數據安全性是通過加密來保障的。

-

加密密鑰管理:使用動態密碼,不使用固化的靜態密碼。,默認密碼導致的弱密碼都是可入侵的漏洞。

參考鏈接:

-

http://www.123anfang.com/ip-camera-default-account-password-list.html

-

https://securelist.com/new-trends-in-the-world-of-iot-threats/87991/

-

http://blog.nsfocus.net/wp-content/uploads/2017/06/Mirai代碼及原理分析.pdf

-

https://blog.apnic.net/2017/03/21/questions-answered-mirai-botnet/

-

https://mobidev.biz/blog/IoT-trends-for-business-2018-and-beyond

-

https://iot-analytics.com/state-of-the-iot-update-q1-q2-2018-number-of-iot-devices-now-7b/

騰訊安全云鼎實驗室

關注云主機與云內流量的安全研究和安全運營。利用機器學習與大數據技術實時監控并分析各類風險信息,幫助客戶抵御高級可持續攻擊;聯合騰訊所有安全實驗室進行安全漏洞的研究,確保云計算平臺整體的安全性。相關能力通過騰訊云開放出來,為用戶提供黑客入侵檢測和漏洞風險預警等服務,幫助企業解決服務器安全問題。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/782/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/782/

暫無評論