作者:伏影實驗室

公眾號:綠盟科技

概述

在萬物互聯的物聯網時代,IoT設備的脆弱性亦廣為世人所發掘。隨著暴露在互聯網中存在安全隱患的IoT設備的增多(僅中國國內就有1200W臺以上),越來越多的惡意軟件亦將目光對準了這個取之不盡的僵尸資源庫,因此IoT平臺上的惡意軟件家族數量呈現爆發增長態勢,僅2018年一年中就有21個新的IoT僵尸網絡家族被發現。

而在這些僵尸網絡家族中最為活躍的Gafgyt,因其靈活和簡潔而較其同行Mirai、xorddos、mayday、GoARM等家族更受到黑產從業者們的歡迎,因此一直以來是伏影實驗室的關注重點。近期我們監測到Gafgyt各變種C&C服務器在指令下發階段皆有較大的活躍傾向,因此我們對其近期的指令下發行為進行了數據分析,發現其已完全實現了“BaaS”(Botnet as a Service,僵尸即服務)的思想,且C&C服務器的擁有者亦產生了強烈的同行競爭和宣傳意識。

BaaS-僵尸即服務

以往,僵尸網絡是由攻擊者主動制作并擴散惡意軟件以感染設備,并根據購買者的需求來操作這些設備發動大規模的DDoS攻擊,其攻擊時間亦完全取決于攻擊者的工作時間,也是需要較高的技術水平和長時間的僵尸資源積累方能達成的,因此在很長一段時間內由于殺毒軟件的普及,由僵尸網絡引起的大規模ddos攻擊占比曾一度下降。

而BaaS模式的僵尸網絡提供了租賃服務,即提供給沒有僵尸資源和技術水平的用戶一定時間內一定數量僵尸的使用權,并根據用戶所需的規模、配置等參數的不同提供定制化的服務,加上自動支付平臺的普及,用戶們只要付款就可以即時獲得一批傭兵式的攻擊資源,不僅提供了隨時隨地發動攻擊的敏捷性,也大大提高了作為用戶時“一切都在自己控制下”的趣味性及對控制欲望的滿足,這些因素正使得這一模式逐漸成為僵尸網絡獲利的主流。

而IoT平臺中活躍的Gafgyt家族,正是通過BaaS化實現轉型,成為僵尸網絡中“日不落帝國”一樣存在的典型案例。

Gafgyt家族介紹

2014年8月,索尼PSN遭受來自Gafgyt家族的DDoS攻擊,以至完全癱瘓,黑客組織LizardSquad聲稱對此次事件負責。

同年12月,LizardSquad再次利用該家族對微軟Xbox Live發動DDOS攻擊,致使數百萬游戲玩家無法連接到游戲服務器。

2015年1月,Gafgyt家族的源代碼被公開,其源碼僅由一個.c文件構成,共計1600+行代碼(含telnet掃描模塊及弱口令字典)。

此后,各黑產從業者開始以該家族為基礎開發大量變種(如Bashlite、Qbot等),使原本只屬于LizardSquad的攻擊痕跡得到隱藏。

數據分析

1、C&C服務器分布:

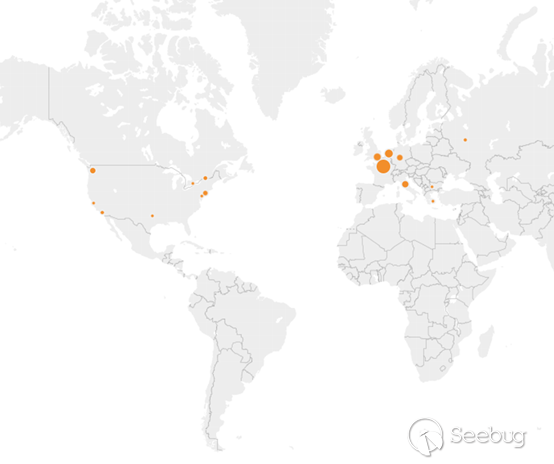

我們通過對Gafgyt家族的C&C服務器地理位置分布進行繪制,得到了如下的熱力圖:

可見,Gafgyt家族的C&C服務器大多分布于北美和歐洲,且常常集中于同一城市區域。對這些C&C服務器IP地址的DNS反查顯示,它們大多屬于規模較小的VPS廠商,這些廠商的安全管理工作幾乎未有成效,用戶們的安全需求常常得不到保證,在各論壇上廣為詬病,因此廠商不得不降低租金以吸引更多的用戶。

因此,我們可以得出一個這樣的結論:攻擊者在這些地方架設C&C服務器的原因是這些區域擁有廉價的VPS資源和較為松散、混亂的安全管理制度,使得前期投入可維持在一個較低的水平。

2、攻擊指令時間分布:

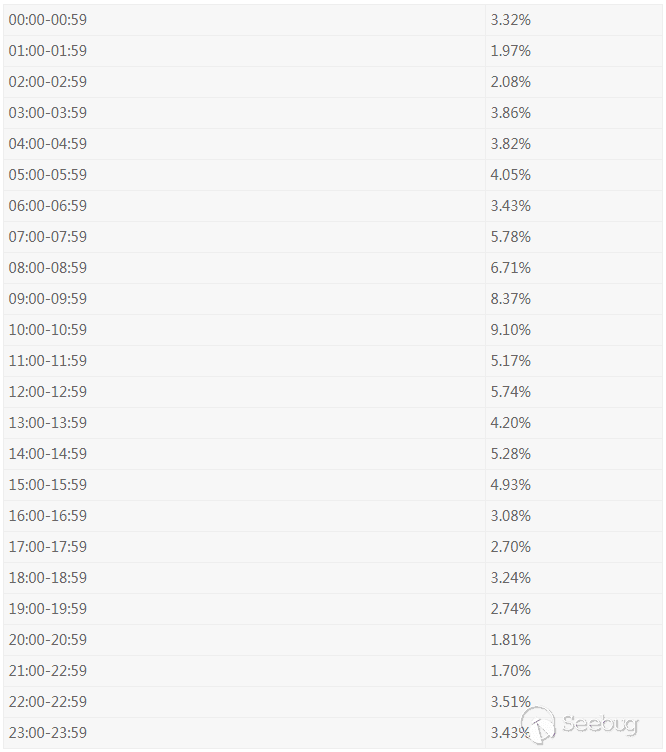

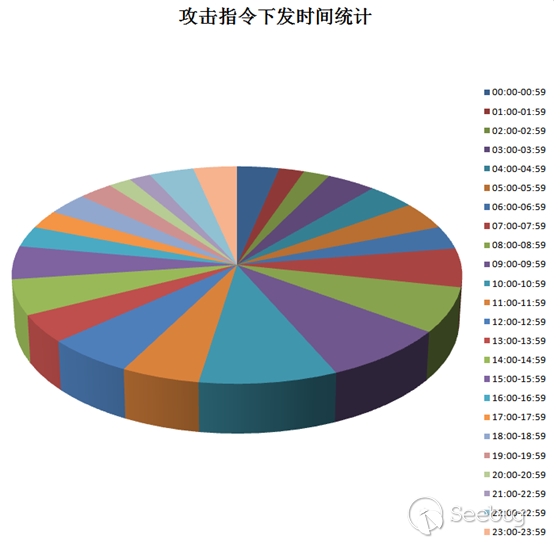

近期的gafgyt各變種C&C服務器表現出了很高的活躍度,為此我們收集了近期的所有攻擊指令日志并進行統計以查明原因,以下是一個C&C服務器一天內的攻擊指令下發時間分布:

目前我們跟蹤并捕獲指令的Gafgyt家族C&C服務器多數符合這種一天24小時皆有攻擊指令下發的特征,因此可知,這些僵尸網絡的使用者痕跡并不局限于C&C服務器的所在地,而是遍布各大時區,說明這一家族已經實現了Pay-Attack的自動化僵尸網絡租賃流程,人們可以很方便的實時對肉雞發送攻擊指令以進行ddos攻擊。

3、攻擊目標分布:

為了研究這些租賃者的目標選擇方式以及攻擊訴求,我們對攻擊目標的歸屬及攻擊服務的類型做了統計。我們繪制出了目前已跟蹤的Gafgyt家族僵尸網絡近一個月內所攻擊的目標地理分布,并根據單點遭遇攻擊事件的嚴重程度得到如下熱力圖:

從地理分布上看,Gafgyt家族的攻擊目標遍布世界各地,但主要依然是集中在美國和歐洲區域。

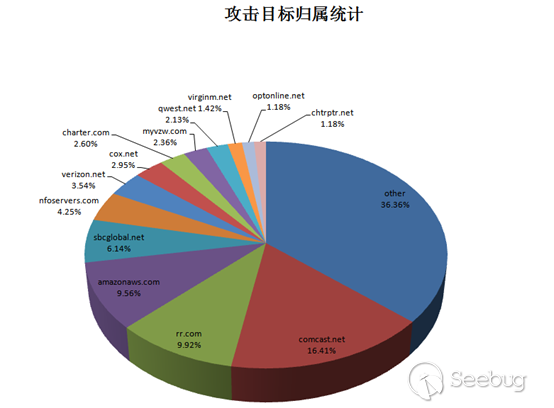

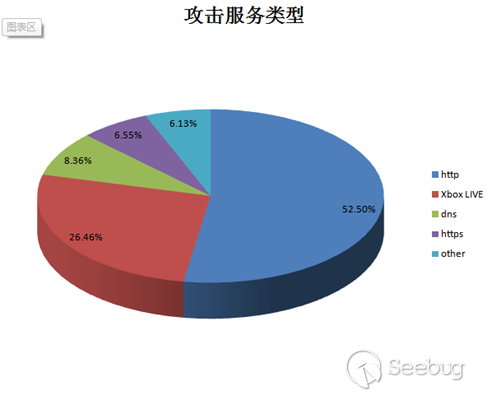

然后我們進一步對被攻擊IP的歸屬和被攻擊服務類型做了統計:

可以看出,該僵尸網絡的攻擊目標多指向各VPS廠商旗下的服務器,大多開放http服務,結合租賃者同一時間段內在C&C中的部分對話可以得知,僵尸網絡的管理員通常是以傭兵的形式進行肉雞分配,為租賃者向各企業的門戶網站進行ddos攻擊提供火力,并以此為主要收入來源。而這種依賴于自動化支付平臺和云服務器的僵尸資源共享化,也大大降低了Botnet類網絡犯罪的成本,使得以往被認為不值得攻擊的中小企業成為了廣泛的潛在攻擊目標,一定程度上致使了DDoS攻擊的泛濫。

而在租戶不多的時節,由管理員直接下發的攻擊指令(多集中于攻擊目標歸屬統計中的”other”分類)則多以攻擊其他僵尸網絡C&C服務器對外接口的方式(黑吃黑)來進行同行間的競爭。或延續LizardSquad的做法,對XBox LIVE發動攻擊以希望作為自身僵尸網絡攻擊能力的宣傳。

因此,亦有一部分C&C服務器本身也常受到同家族其他成員發動的攻擊,可見其常常處于同行競爭的狀態:

總結

該家族作為IoT設備上比較經典的僵尸網絡,一向以其服務易搭建、功能易拓展、肉雞易取得的特性為黑產從業者所歡迎。因此為了提高自身競爭力,并擴展在DDoS行業中的收益,黑產從業者針對此家族做了改進,開發了與之配套的自動化接口并形成一套獨有的競爭和宣傳手段,實現了由以往直接出售攻擊流量的傳統獲利方式,向為租賃者提供僵尸傭兵任其在規定時間段內自由支配的方式轉型,貫徹了 “BaaS”模式的中心思想。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/805/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/805/

暫無評論