作者:國家互聯網應急中心CNCERT

公眾號:https://mp.weixin.qq.com/s/DPGnInVDCAEbH6jlRd4vbQ

前言

國家互聯網應急中心(以下簡稱CNCERT/CC)持續對網站攻擊進行抽樣監測分析。在獲取網站服務器權限后,攻擊者往往會留有網站后門(webshell),用于持續保持對被攻擊網站的權限。也就是說,網站后門的植入、連接操作往往說明攻擊者具有長期控制服務器權限的可能性,尤為值得關注。CNCERT/CC嘗試從攻擊源和被攻擊端的角度對網站后門連接進行各維度的態勢統計分析,進而觀察網站攻擊的總體態勢,并對其中可能存在的“攻擊團伙”進行挖掘和刻畫,進而以“攻擊團伙”的全新視角來觀察網站攻擊中一些值得關注的有緊密聯系的攻擊資源集合。

本報告中的“攻擊團伙”指的是通過相對獨占的網絡資源(例如攻擊IP、代理IP、特定攻擊工具等),針對相同的目標進行長期或者規模化攻擊的網絡資源集合。在網站后門攻擊事件中,考慮到網站后門的相對獨占性,則可以認為是通過攻擊IP以及網站后門的連接緊密程度(例如連接關系、連接頻繁度等),挖掘而出的攻擊IP及其掌握的網站后門鏈接的集合。通過對挖掘而出的重要團伙進行深入分析,CNCERT/CC發現,這些值得關注的團伙往往由帶有一定目的的個人、組織,掌握和使用,通過網站后門持續保持對網站服務器的權限,實現數據竊取、黑帽SEO、網頁篡改等可能的黑色產業意圖。后續CNCERT/CC將對觀測到的部分典型網站攻擊團伙進行細致跟蹤分析并對外進行陸續發布。

詳細分析情況請見報告正文。

一、2018年網站攻擊統計態勢

據CNCERT/CC抽樣監測,2018年各月抽樣監測發現的網站后門鏈接個數分布情況如下圖所示。可以發現,2018年3-8月期間,監測到的網站攻擊活動較為活躍。

2018年抽樣監測到的網站后門腳本類型分布如下圖所示,其中PHP類型的網站后門數量最多,占66.7%;其次是ASP和JSP腳本類型的網站后門,分別占24.2%、7.3%。

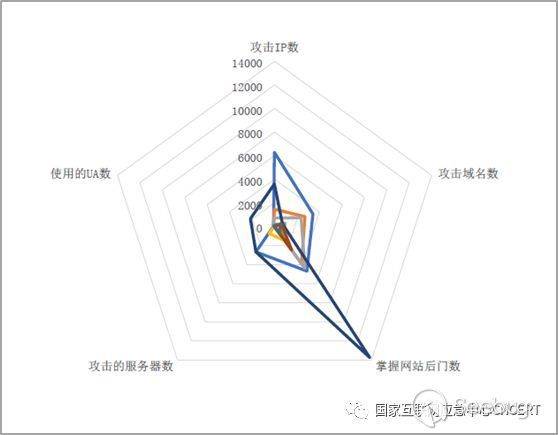

網站后門全年統計態勢如下圖所示。可以看出,每月發起網站后門攻擊的IP與受到網站后門攻擊的服務器數量基本相近。每月監測發現的網站后門數量與受攻擊域名數量基本與攻擊IP數/受攻擊IP數呈正相關,且具有受攻擊域名數量遠小于網站后門數量的特點,說明網站攻擊者傾向于對同一個域名植入多個后門,用于保證持續獲取網站權限。

1.1 ?攻擊源分析

根據CNCERT/CC 2018年全年抽樣監測,2018年發起網站后門攻擊的IP約有5萬多個。分別統計各個攻擊IP發起攻擊的天數(詳見下圖)可知,94.5%的攻擊IP活躍天數在1-7天內,5.5%的攻擊IP發起攻擊的天數在100天及以上。這些活躍天數較長的慣犯攻擊資源值得高度關注。

IP歸屬地為境外的2.7萬個攻擊IP分別屬于133個不同的國家/地區,擁有攻擊IP數量最多的國家Top 25如下圖所示。可知,攻擊IP中美國IP占比最多,約占所有境外攻擊IP的23.0%;其次是中國香港、俄羅斯、尼日利亞、摩洛哥等境外國家和地區。

根據2018年發起網站攻擊的部分境外國家地區的攻擊IP數量及其植入掌握的網站后門數量關系可知,大部分國家/地區均傾向于通過少量攻擊資源發起大量攻擊(即攻擊IP數遠小于其植入掌握的網站后門數),俄羅斯和尼日利亞例外。此外,美國和中國香港的攻擊IP數和掌握的網站后門數量均遠高于其他國家/地區。

1.2 被攻擊端分析

根據CNCERT/CC抽樣監測顯示,2018年受到網站后門攻擊的服務器IP共有4.5萬個,涉及的被攻擊服務器端口約有750個。被攻擊服務器端口按涉及網站后門個數的分布如下圖所示。其中80端口的服務器被植入的網站后門個數最多,約占全年總網站后門個數的94.6%;其次是8080端口,約占1.4%。

歸屬地在境內的被攻擊服務器IP在我國的31個省市均有分布,按照省份統計受攻擊IP數量,北京占比例最大,約20.3%,其次是廣東、浙江、山東等地區。

二、2018年挖掘發現的網站“攻擊團伙”全年態勢

CNCERT/CC從全年觀測視角發現,攻擊活躍在10天以上的網站“攻擊團伙”有777個,全年活躍的“攻擊團伙”13個,“攻擊團伙”中使用過的攻擊IP大于100的有22個,攻擊網站數量超過100的“攻擊團伙”有61個。

2.1 全年各月活躍的團伙數量分布

通過分析發現,2018年全年各月的活躍團伙數量最低位在年初(1月與2月)和年底(12月);上半年在4月份達到頂峰,當月活躍團伙數量達到1049個,在全年總團伙數量中占比26%;下半年在8月份達到頂峰,當月活躍團伙數量達到1083個,在全年總團伙數量中占比27%。

在全年的團伙態勢中,每月的活躍團伙數量和該團伙使用過的攻擊IP/掌握的網站后門/攻的擊域名/攻擊的服務器IP個數均呈現正相關性。

2.2 活躍不同時間的團伙數量分布

從團伙的攻擊活躍天數來看,團伙數量符合冪律分布。多數團伙的活躍天數較短,無法形成對被入侵網站服務器的持久化控制;少量值得關注的團伙具有長時間持續攻擊的特點,持續對其入侵的多個網站服務器實現長期控制。

其中,活躍天數小于10天的團伙有3227個,占比80.6%;活躍天數在10-100天的攻擊團伙732個,占比18.3%;活躍天數大于100的團伙共有45個,占比1%。具體如下圖所示:

2.3 ?掌握不同攻擊資源規模的團伙數量分布

大部分攻擊團伙使用過的攻擊資源(攻擊IP)較少,這些團伙或者攻擊資源可能屬于偶發性攻擊,對網絡空間的影響較少,而占用攻擊資源較多的少部分攻擊團伙則值得高度關注。

2.4 進行不同操作的攻擊團伙數量分布

在植入后門并對網站進行控制時,“獲取目錄樹”和“讀文件”幾乎是必然使用到的操作,所以進行過此操作的團伙數量最多。排名第三的“刪除文件或目錄”多用來隱藏攻擊者的入侵痕跡,排名第四的“命令執行”多用來對服務器進行進一步的提權,從此也可以窺見網站攻擊者的常見攻擊及隱藏手法。

2.5 攻擊不同服務器數量的團伙數量分布

下圖是攻擊不同服務器數量的團伙數量分布,可以看出,大量團伙攻擊的服務器數量較少(<=5),但也存在少量值得關注的團伙對大量服務器(>100)進行遠程控制。

下圖是掌握不同網站后門個數的團伙數量分布,可以看出與上圖的規律類似,大量團伙掌握的網站后門個數較少,部分值得高度關注的團伙掌握的網站后門數量較多。

三、典型“攻擊團伙”概覽

在挖掘出各個“攻擊團伙”之后,結合對“團伙”行為的監測和跟蹤,可對各個團伙的攻擊資源、手法、特點進行刻畫分析。以下CNCERT/CC從不同維度挑選了三個典型團伙展開簡單概述,更加細致的跟蹤分析將在后續陸續對外發布。

在此之前CNCERT/CC從攻擊資源以及被攻擊目標的角度對攻擊團伙進行了排名,具體如以下二圖所示。根據兩幅團伙攻擊特點概要圖可知,不同團伙的攻擊特點具有較大差異。

3.1 GC_WEBATTACK_001:全年使用攻擊資源最多的團伙

團伙總結:團伙GC_WEBATTACK_001全年使用過的攻擊IP數量共6283個,為全年發現團伙中攻擊資源最多的團伙,并且持續在全年各月活躍。在該團伙總共活躍的260天內,共攻擊了2668個服務器,涉及3425個域名以及4688個網站后門。該團伙主要通過自動化工具對網站進行批量的掃描與控制,攻擊IP主要來源于境外。

以下是該攻擊團伙的攻擊資源和攻擊目標拓撲結構。可以看出,其中部分攻擊IP所控制的網站后門較多,屬于較為活躍的攻擊資源。

下圖是該攻擊團伙在2018年度每月的攻擊概況。可以看出,2-5月以及10-12月使用的攻擊資源較多,并且攻擊的網站服務器較多,其攻擊行為較為活躍。

如下圖所示,可以看出該團伙全天的活躍度比較平穩,說明該團伙的攻擊自動化程度較高,推測是使用特定工具對目標網站自動植入后門并進行持續連接控制。

該攻擊團伙使用的攻擊IP數量按境內外分布情況如下圖所示,可以看出,該團伙使用的境外IP為主,占到了6283個攻擊IP中的80.3%。

在6283個攻擊IP中,3359個攻擊IP為IDC機房IP,超過了一半以上,資源特點較為明顯。

3.2 GC_WEBATTACK_002:攻擊資源集中在境外某國的團伙

團伙總結:GC_WEBATTACK_002使用的攻擊IP有319個,全年12個月均有活躍,在其間斷活躍的102天內,攻擊了174個域名,涉及157個服務器IP,植入和掌握網站后門858個,所攻擊的網站類型主要集中在政府事業單位、企業網站、網貸和游戲網站等,種類繁多。該團伙的攻擊IP絕大多數來自境外某國。

下圖是該攻擊團伙的攻擊資源和攻擊目標拓撲結構,可以看出其中的連接控制關系較為復雜。

該攻擊團伙在2018年全年控制的網站數量較為平均,但在2018年5月,7月以及8月所控制的網站后門數量較多,且其中7月和8月使用過的攻擊資源較多,具體如下所示。

從該團伙的活躍時間段可以看出,在每日的凌晨1點,以及9-15點較為活躍。

如下圖所示,其攻擊IP資源主要集中在境外某國。

其攻擊的服務器IP主要集中在我國境內,按照IP的省份分布來看,主要集中在北京、河南等地。所攻擊網站主要集中在政府事業單位、企業網站、網貸和游戲網站等類型。

3.3 GC_WEBATTACK_003:某精準針對博彩網站的團伙

團伙總結:GC_WEBATTACK_003的攻擊IP數量為61個,通過抽樣監測,僅觀測到其攻擊了6個網站域名。該團伙從2018年1月持續活躍到8月,其中3月份是活躍高峰期。該團伙的主要攻擊目標為博彩網站,從其攻擊動作來看,其攻擊行為主要由竊取用戶數據等黑產利益驅動。

從該攻擊團伙在1-8月的攻擊行為來看,較為平穩。

觀察該團伙在一天24小時內的攻擊行為占比,可以發現該攻擊團伙從早上10點持續活躍至晚上23點,15點-21點為攻擊團伙發起網站后門攻擊的高峰期,占全天攻擊的80%。同時,活躍峰值在20點左右。

該團伙攻擊的目標服務器IP全部分布在中國香港,且全部為博彩網站。該攻擊團伙對被攻擊網站的操作屬于典型的黑產利益驅動行為。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/921/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/921/

暫無評論