譯者:知道創宇404實驗室翻譯組

原文鏈接:https://securelist.com/iamtheking-and-the-slothfulmedia-malware-family/99000/

前言

2020年10月1日,DHS CISA機構發布了有關SlothfulMedia的惡意軟件家族的信息。

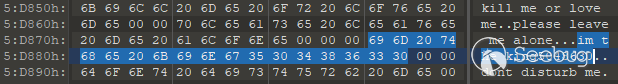

2018年6月,我們基于惡意軟件樣本中發現的惡意軟件字符串,發布了有關IAmTheKing的新活動集群的第一份報告。有趣的是,其中包含了其他字符串“kapasiky antivirus”,“leave [them] alone”。

隨著時間的推移,我們發現了這個攻擊者使用了三個不同的惡意軟件家族,其中一個是SlothfulMedia。

IAmTheKing的工具集

KingOfHearts

這個C ++后門包含上面討論的字符串,是我們遇到的這個工具集的第一個元素。它具有EXE或DLL變體形式。我們認為它是通過包含惡意Word文檔的魚叉式網絡釣魚電子郵件分發的,但我們無法獲取其中的樣本。感染過程依賴于PowerShell腳本,該腳本從遠程服務器下載隱藏在映像文件中的base64編碼的有效負載。

在功能方面,KingOfHearts僅提供:

- 任意命令執行。

- 文件系統操作:列出驅動器和文件,刪除,上傳和下載數據等。

- 列出正在運行的進程,并可以選擇終止其中任何一個。

- 使用自定義的獨立實用程序捕獲屏幕截圖。

攻擊者沒有開發復雜的功能,而是選擇包括反調試和虛擬化檢測例程。與C2服務器的通信通過HTTP(S)進行,使用wsdlpull開源庫實現。后門每秒通過向C2發送心跳(“ HEART”命令,因此命名)來查找新訂單。

我們確定了兩個主要的開發分支:其中一個發送url編碼的POST數據,另一個發送JSON對象。兩者都被同時使用,并且在其他方面顯示出相同的功能,我們無法明確攻擊者如何選擇其中之一。

QueenOfHearts

QueenOfHearts通過HTTP與C2服務器進行交互。它發送簡單的GET請求,其中包含后門標識符和可選的受害機器信息,然后讀取位于答復的Cookie標頭中的訂單。訂單以兩個字母的代碼形式出現(例如:“ xe”表示驅動器列表),這些代碼在樣本之間往往會有所不同。到今天為止,該系列仍處于活躍的開發中,我們已經觀察到代碼重構以及2020年以后的增量升級。例如,以往的后門響應在POST請求中作為base64編碼的有效載荷發送。但是現在,它們已經預先壓縮,并通過cookie標頭另外提供。

QueenOfClubs

QueenOfClubs似乎與QueenOfHearts扮演著相同的角色。此C ++后門還提供與KingOfHearts類似的功能,并具有執行任意Powershell腳本的功能。區別是,此屏幕快照捕獲功能直接嵌入程序中,而不是由單獨的實用程序處理。

它與QueenOfHearts有許多聯系:

- 兩種惡意軟件中都可以找到相同的硬編碼文件名。

- 許多命令和控制服務器同時處理來自兩個系列的流量。

- QueenOfHearts和QueenOfClubs有時會同時部署在受感染的計算機上。

JackOfHearts

JackOfHearts是與QueenOfHearts相關的放置器:其作用是將惡意軟件寫入磁盤上的某個位置(例如:%AppData%\mediaplayer.exe),并創建指向該惡意軟件的Windows服務以及啟動文件夾中的快捷方式,還用于立即啟動QueenOfHearts。此快捷方式包含DHS CISA報告突出顯示的“david”用戶的引用。

最后,放置程序在%TEMP%文件夾中創建一個自我刪除實用程序,以將其自身從文件系統中刪除。

截至2020年,JackOfHearts仍用于部署QueenOfHearts。

Screenshot capture utility

它可以捕獲屏幕截圖并將其另存為“ MyScreen.jpg”。它有時直接嵌入QueenOfHearts內部,但也可以與KingOfHearts一起使用。

Powershell后門

IAmTheKing還利用廣泛的Powershell腳本庫。最近的感染媒介涉及通過電子郵件發送的存檔,其中包含偽裝成Word文檔的LNK文件。單擊這些鏈接將導致執行Powershell后門,該后門會隱藏在自定義Windows事件日志中,并通過HTTPS,DNS甚至POP3S檢索其他腳本。

C2服務器提供PNG文件,其中包含隱藏的其他Powershell腳本。執行此操作的代碼來自開源項目Invoke-PSImage。這使攻擊者可以在受害機器上暫存組件,例如:

-

用Powershell編寫的信息竊取實用程序,用于收集在受害者計算機上找到的所有文檔,并將它們發送到受密碼保護的RAR存檔中。這些存檔通過電子郵件發送回攻擊者。

-

一個命令執行實用程序,可從DNS TXT記錄獲取訂單。完成此任務的代碼來自另一個開源項目Nishang。

- 一個信息收集實用程序,負責通過WMI查詢收集正在運行的進程,磁盤驅動器和已安裝的程序。它還可能會竊取Chrome瀏覽器保存的密碼。

- 一個擴展程序腳本,列出了連接到域的計算機,并嘗試在每個計算機上打開共享以復制二進制文件并創建遠程計劃任務。

- 自制的鍵盤記錄程序。

- QueenOfHearts。

橫向運動

一旦攻擊者通過上述任何工具獲得了對計算機的訪問權限,攻擊者就會利用眾所周知的安全測試程序來破壞網絡上的其他計算機。我們發現了對目標采取以下行動的證據:

- Microsoft的SysInternals套件:ProcDump用于轉儲exe進程,而PsExec用于在遠程主機上運行命令。

- LaZagne和Mimikatz收集受感染計算機上的憑據。

- 內置的網絡實用程序,例如ipconfig.exe,net.exe和ping.exe等,用于網絡發現。

影響

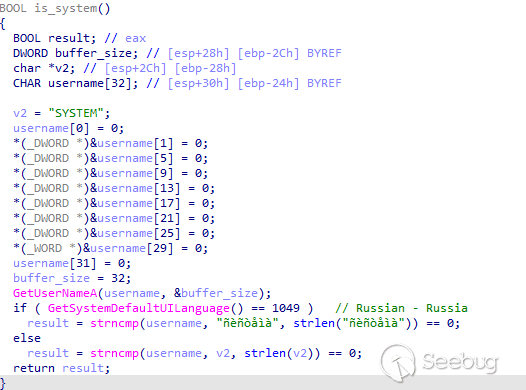

受害者包括政府機構和國防承包商、公共發展機構、大學和能源部門的公司。這個攻擊者感興趣的地理區域非常特殊,以至于KingOfHearts、QueenOfHearts甚至JackOfHearts的最新版本都包含了專門引用俄語字符集的代碼:

在2020年,我們在中亞和東歐國家發現了涉及IAmTheKing的事件。國土安全局還報告了在烏克蘭和馬來西亞的活動。然而,數據顯示,俄羅斯絕大多數仍然是IAmTheKing的主要行動區。

結論

IAmTheKing已經活躍了數年。基于IAmTheKing所遵循的信息類型,我們認為它是國家贊助的。它的工具集正在迅速發展,并且嘗試使用非標準的通信渠道。該組織的特點是精通傳統的滲透測試方法并且掌握Powershell。我們獲得的數據表明,它已經在許多場合攻擊成功。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1369/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1369/

暫無評論