譯者:知道創宇404實驗室翻譯組

原文鏈接:https://blog.malwarebytes.com/malwarebytes-news/2020/10/silent-librarian-apt-phishing-attack/

前言

自復學以來,被稱為“Silent Librarian/ TA407 / COBALT DICKENS”的APT組織就一直通過網絡釣魚活動瞄準大學。

9月中旬,一位客戶告知我們該APT組織開展的一項新的網絡釣魚活動。基于目標受害者數量龐大,我們得知,APT組織不局限于特定國家,而是試圖擴大其覆蓋范圍。

盡管已經發現并清除了許多網絡釣魚站點,但APT組織已建立了足夠的威脅站點以繼續對教職工和學生發起攻擊。

“堅持出勤”的黑客

2018年3月,有9名伊朗人因涉嫌攻擊大學和其他組織而被美國司法部起訴,其目的是竊取研究和專利數據。

然而,在2018年八月和2019年的新學年,Silent Librarian APT組織再次瞄準十多個國家的同類受害者。

考慮到客戶(即學生和老師)身份的特殊性,大學中的IT管理員的工作特別艱巨。盡管如此,他們還為價值數百萬或數十億美元的研究做出了貢獻。

伊朗正應對持續的制裁,它努力跟上包括技術發展的各領域發展。基于此的攻擊代表了國家利益,且得到了充分的資金支持。

網絡釣魚域注冊中的相同模式

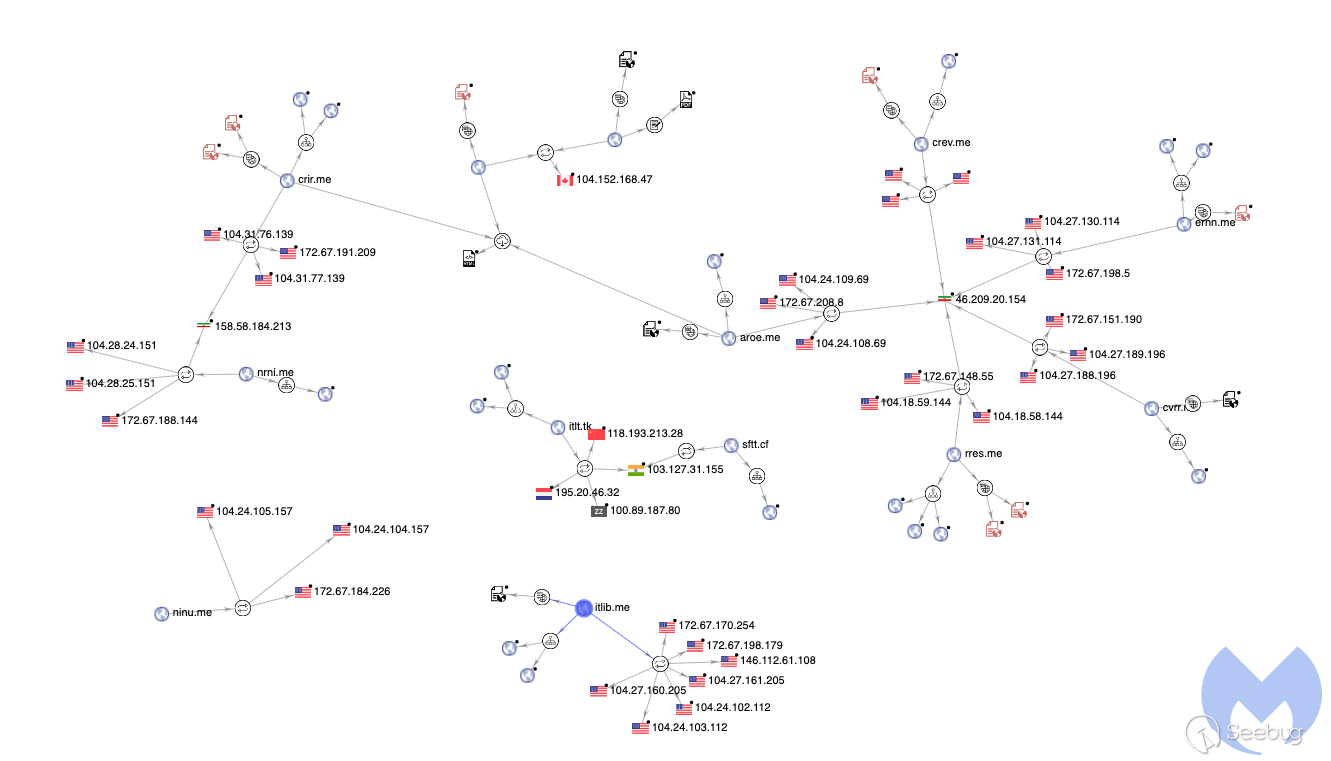

新域名遵循以往報告過的相同模式,并將頂級域名替代為另一個域名。Silent Librarian APT組織在過去的攻擊活動中使用“ .me” TLD來打擊學術直覺,并繼續沿用“ .tk”和“ .cf”。

這種新型網絡釣魚活動已被Twitter上的安全研究人員追蹤,特別引起了CSIS安全集團的彼得·克魯斯的關注。

| Phishing site | Legitimate site | Target |

|---|---|---|

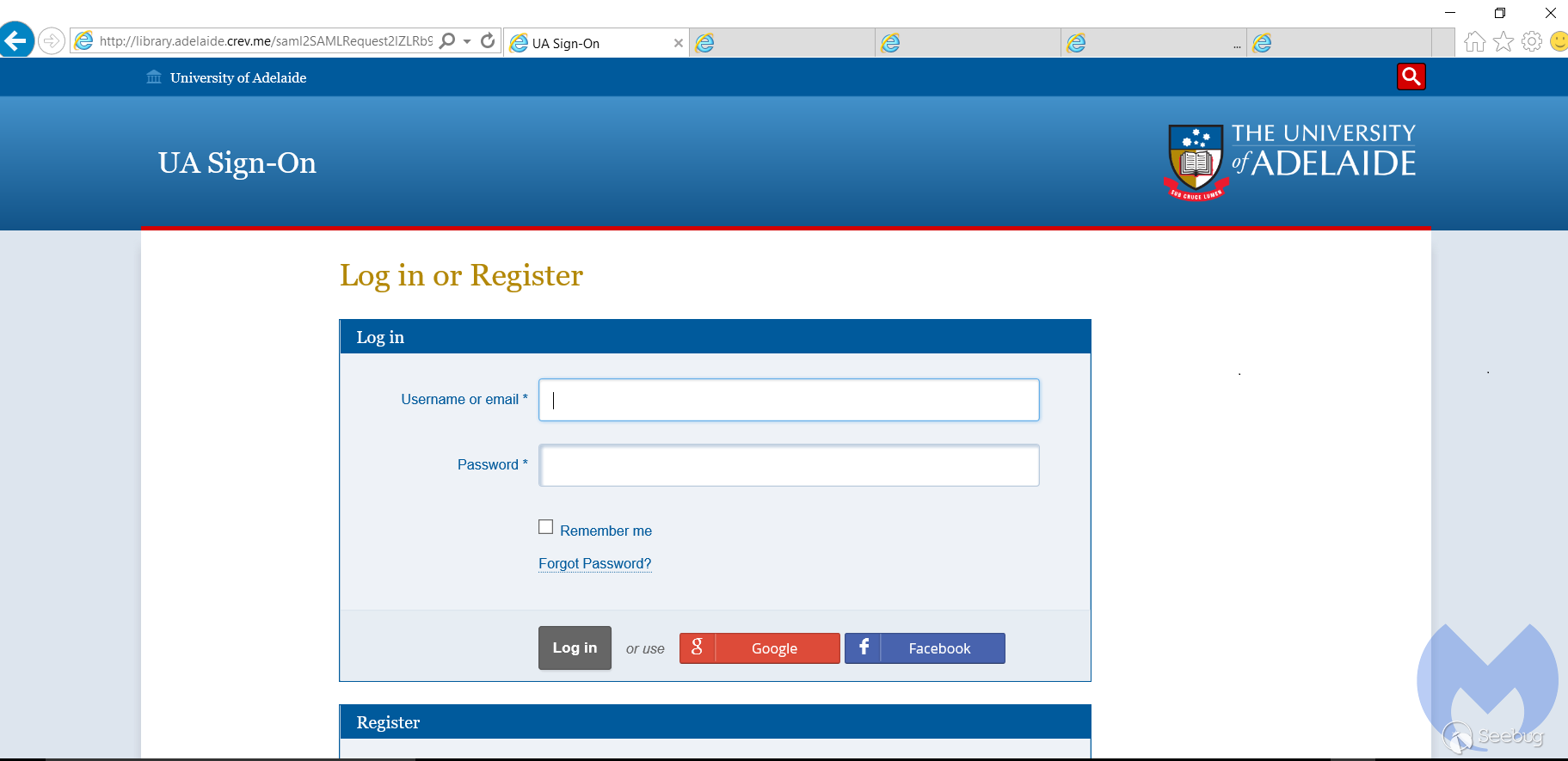

| library.adelaide.crev.me | library.adelaide.edu.au | The University of Adelaide Library |

| signon.adelaide.edu.au.itlib.me | library.adelaide.edu.au | The University of Adelaide Library |

| blackboard.gcal.crev.me | blackboard.gcal.ac.uk | Glasgow Caledonian University |

| blackboard.stonybrook.ernn.me | blackboard.stonybrook.edu | Stony Brook University |

| blackboard.stonybrook.nrni.me | blackboard.stonybrook.edu | Stony Brook University |

| namidp.services.uu.nl.itlib.me | namidp.services.uu.nl | Universiteit Utrecht |

| uu.blackboard.rres.me | uu.blackboard.com | Universiteit Utrecht |

| librarysso.vu.cvrr.me | librarysso.vu.edu.au | Victoria University |

| ole.bris.crir.me | ole.bris.ac.uk | University of Bristol |

| idpz.utorauth.utoronto.ca.itlf.cf | idpz.utorauth.utoronto.ca | University of Toronto |

| raven.cam.ac.uk.iftl.tk | raven.cam.ac.uk | University of Cambridge |

| login.ki.se.iftl.tk | login.ki.se | Karolinska Medical Institutet |

| shib.york.ac.uk.iftl.tk | shib.york.ac.uk | University of York |

| sso.id.kent.ac.uk.iftl.tk | sso.id.kent.ac.uk | University of Kent |

| idp3.it.gu.se.itlf.cf | idp3.it.gu.se | G?teborg universitet |

| login.proxy1.lib.uwo.ca.sftt.cf | login.proxy1.lib.uwo.ca | Western University Canada |

| login.libproxy.kcl.ac.uk.itlt.tk | kcl.ac.uk | King’s College London |

| idcheck2.qmul.ac.uk.sftt.cf | qmul.ac.uk | Queen Mary University of London |

| lms.latrobe.aroe.me | lms.latrobe.edu.au | Melbourne Victoria Australia |

| ntulearn.ntu.ninu.me | ntulearn.ntu.edu.sg | Nanyang Technological University |

| adfs.lincoln.ac.uk.itlib.me | adfs.lincoln.ac.uk | University of Lincoln |

| cas.thm.de.itlib.me | cas.thm.de | TH Mittelhessen University of Applied Sciences |

| libproxy.library.unt.edu.itlib.me | library.unt.edu | University of North Texas |

| shibboleth.mcgill.ca.iftl.tk | shibboleth.mcgill.ca | McGill University |

| vle.cam.ac.uk.canm.me | vle.cam.ac.uk | University of Cambridge |

注冊這些子域以對大學進行網絡釣魚攻擊是已知的APT行為,我們推斷它們是同一黑客注冊的。

伊朗托管的釣魚網站

黑客將Cloudflare用作大多數網絡釣魚主機名,以隱藏真正的主機來源。但在一些外部幫助下,我們能確定其基礎設施位于伊朗的主機上。

對于黑客來說,在他們自己的國家中使用基礎結構可能暴露位置似乎很奇怪。但是,由于美國或歐洲執法機構與伊朗當地警察之間缺乏合作,這便成為另一個安全托管選擇。

顯然,我們只發現了此網絡釣魚操作的一小部分。大多數情況下站點都很快被清除,黑客先一步針對潛在目標進行攻擊。

我們將繼續監視此攻擊活動,并阻撓網絡釣魚站點來確保客戶安全。

Indicators of Compromise (IOCs)

library[.]adelaide[.]crev[.]me

signon[.]adelaide[.]edu[.]au[.]itlib[.]me

blackboard[.]gcal[.]crev[.]me

blackboard[.]stonybrook[.]ernn[.]me

blackboard[.]stonybrook[.]nrni[.]me

namidp[.]services[.]uu[.]nl[.]itlib[.]me

uu[.]blackboard[.]rres[.]me

librarysso[.]vu[.]cvrr[.]me

ole[.]bris[.]crir[.]me

idpz[.]utorauth[.]utoronto[.]ca[.]itlf[.]cf

raven[.]cam[.]ac[.]uk[.]iftl[.]tk

login[.]ki[.]se[.]iftl[.]tk

shib[.]york[.]ac[.]uk[.]iftl[.]tk

sso[.]id[.]kent[.]ac[.]uk[.]iftl[.]tk

idp3[.]it[.]gu[.]se[.]itlf[.]cf

login[.]proxy1[.]lib[.]uwo[.]ca[.]sftt[.]cf

login[.]libproxy[.]kcl[.]ac[.]uk[.]itlt[.]tk

idcheck2[.]qmul[.]ac[.]uk[.]sftt[.]cf

lms[.]latrobe[.]aroe[.]me

ntulearn[.]ntu[.]ninu[.]me

adfs[.]lincoln[.]ac[.]uk[.]itlib[.]me

cas[.]thm[.]de[.]itlib[.]me

libproxy[.]library[.]unt[.]edu[.]itlib[.]me

shibboleth[.]mcgill[.]ca[.]iftl[.]tk

vle[.]cam[.]ac[.]uk[.]canm[.]me

158.58.184.213(ZoomEye搜索結果)

46.209.20.154(ZoomEye搜索結果)

103.127.31.155(ZoomEye搜索結果)

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1370/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.jmbmsq.com/1370/

暫無評論